关键词

DDos

今年6月7款华硕热门的消费级路由器被爆存在高危安全漏洞,这些漏洞允许未经认证的远程攻击者在受影响的设备上执行任意系统命令。最严重的漏洞被追踪为CVE-2024-3080,是一个认证绕过漏洞,可以让远程攻击者在无需认证的情况下登录设备。

根据中国台湾计算机紧急响应团队/协调中心(TWCERT/CC)的说法,这个漏洞的严重程度评分为9.8/10。

-

XT8 -

XT8_V2 -

RT-AX88U -

RT-AX58U -

RT-AX57 -

RT-AC86U -

RT-AC68U -

漏洞影响:

此漏洞使得未经身份验证的远程攻击者能够绕过身份验证并登录到设备。 -

利用详细信息:

我们目前还不知道此漏洞的概念证明或利用。 -

补丁可用性:

华硕已经发布了固件更新来解决此漏洞。强烈建议用户将其路由器更新到最新的可用固件版本 。

查考消息:

https://blog.cloudflare.com/how-cloudflare-auto-mitigated-world-record-3-8-tbps-ddos-attack/

https://censys.com/june-20-improper-authentication-vulnerability-in-asus-routers/

END

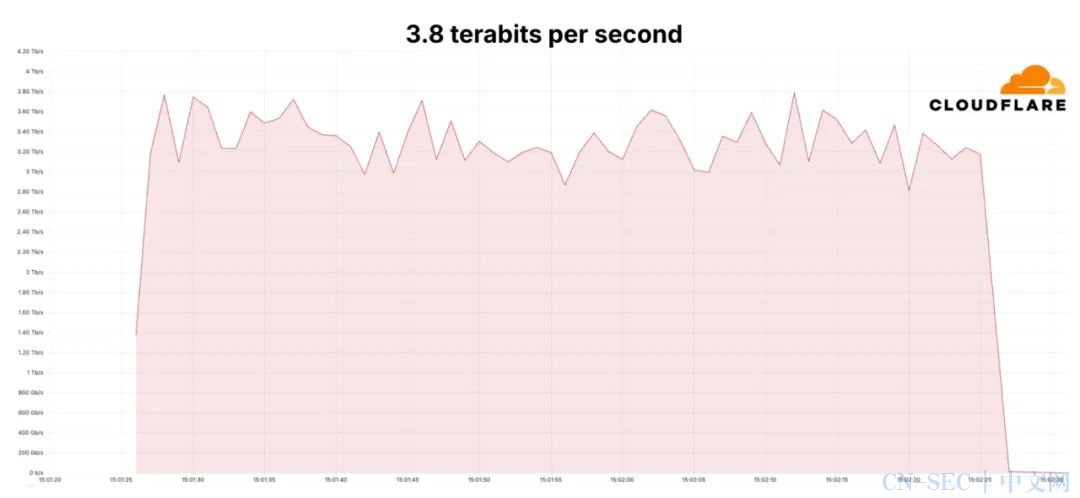

原文始发于微信公众号(安全圈):【安全圈】Cloudflare遭受3.8Tbps DDos攻击,攻击源竟是...

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论