简介

hvv期间公开的漏洞,漏洞利用利用链和Jdk7u21差不多,简单记录一下。

漏洞分析

通过解析poc中的序列化内容,发现这次使用的是java.rmi.MarshalledObject来绕过黑名单。

java.rmi.MarshalledObject

在初始化该类时,可以传入一个对象,后续会通过MarshalledObjectOutputStream对象来序列化传入的对象,最后存入变量objBytes和locBytes中。

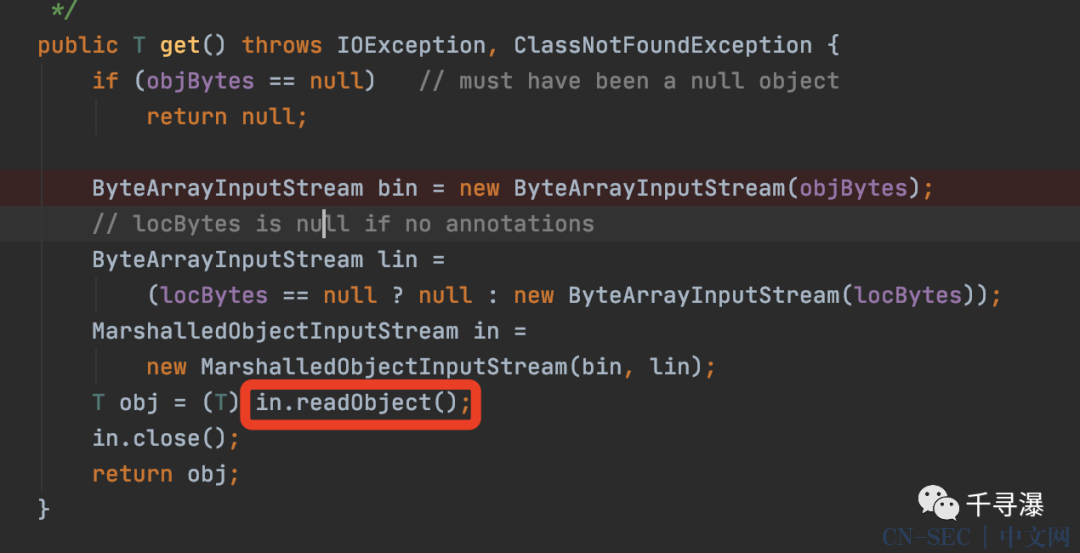

利用LinkedHashSet触发该类的get方法,经过MarshalledObjectInputStream反序列化,最后调用readobject方法,

这里这次漏洞的原理就比较好理解了。两次序列化操作,绕过了weblogic的黑名单防护。

poc中使用了和Jdk7u21一样的利用链。

poc中使用了和Jdk7u21一样的利用链。

使用动态代理功能,代理MarshalledObject类即可,代码如下。

本文始发于微信公众号(千寻瀑):Weblogic T3 反序列化简单复现

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论