01 工具场景

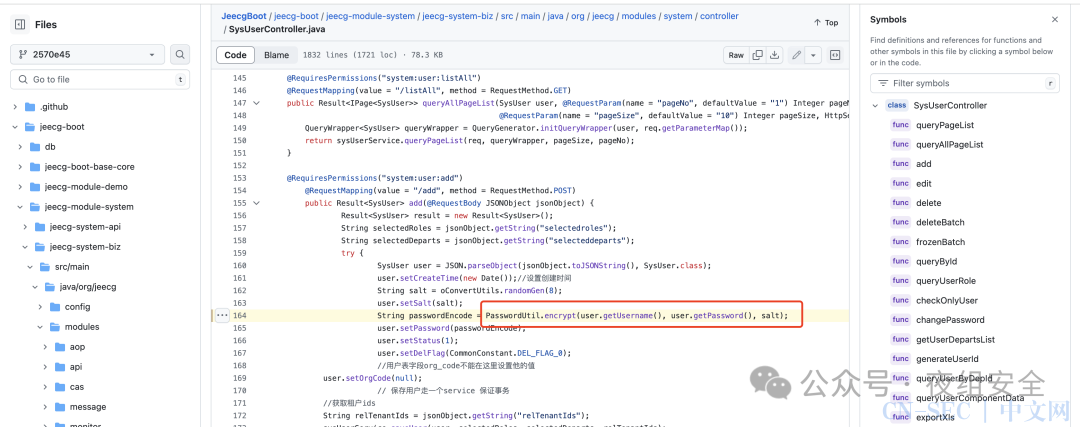

数据库中password字段是加密的,通过查看源码发现密码使用PBE进行加密,关键是用明文密码作为对称加密key的一个环节,所以没办法直接逆向解密,但是可以离线爆破。

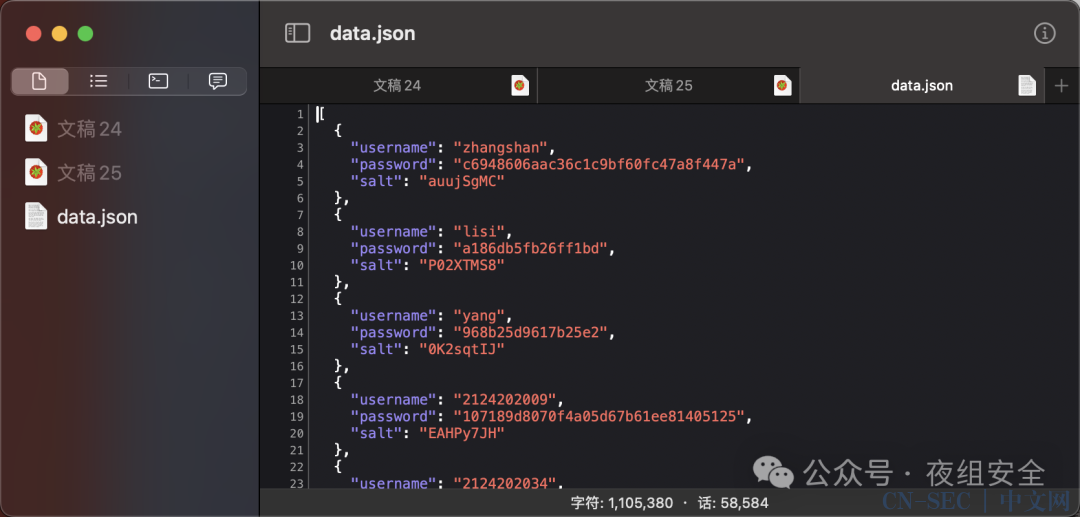

过程非常简单,直接捞出加密过程,然后通过sqli将数据库中的用户名、加密后的密码、salt取出来,然后直接用字典跑就行~

先取出对应的数据,放到根目录下的data.json,然后准备一个字典,放到根目录下的pass.txt

然后直接:

java -jar JeecgBoot-offline-brute.jar原文始发于微信公众号(夜组安全):Jeecg-boot密码离线爆破

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论