前言

Teamxrat(也称为Xpan)勒索病毒是一种针对Windows平台的加密勒索软件,近年来逐渐在网络安全领域引起关注。该病毒主要通过恶意邮件、网络钓鱼攻击或漏洞利用进行传播。Teamxrat的特征之一是其高度灵活和定制化的攻击方式,不仅加密受害者的文件,还可能植入后门程序,窃取敏感数据,进一步威胁企业的网络安全。Xpan在勒索软件家族中属于较为复杂的一员,具有高隐蔽性和多重攻击方式,通常以高价值目标为攻击对象,包括企业、机构及高净值个人用户。

特征

Teamxrat/Xpan勒索病毒一旦感染系统,便会迅速加密用户的重要文件,包括文档、图片和视频等,所有加密后的文件会附加特定的后缀如“.xpan”或“.teamxrat”,使其无法打开。勒索信会被创建并放置在加密文件所在的目录,文件名通常为“README.txt”,其中详细说明赎金支付要求、支付方式(比特币)以及攻击者的联系方式。支付赎金后,受害者将获得解密密钥或工具。

该病毒的传播方式灵活多样,通常通过恶意邮件附件、钓鱼链接和恶意软件下载等手段扩散。Teamxrat/Xpan还具备植入后门程序的能力,在加密文件之外,进一步窃取受害者的敏感数据,并可能远程控制受感染系统,增加了勒索的威胁。此外,病毒还具备反分析与反病毒能力,能够识别沙箱环境并规避检测,甚至可能关闭部分防病毒软件,进一步提高其存活率。

与其他勒索病毒不同,Teamxrat/Xpan的勒索页面和支付要求较为定制,攻击者会创建专门的支付页面,要求受害者通过比特币等加密货币支付赎金。该病毒通过高度的自定义和灵活的传播方式,使得防御与应急响应的难度大大增加,企业和用户需要加强网络安全防护、数据备份,并保持警惕。

工具使用说明

-

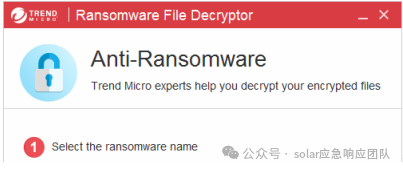

下载最新版本的 Trend Micro Ransomware 文件解密器工具。解压缩(解压缩)后启动随附的 RansomwareFileDecryptor.exe 文件。 -

启动后,用户需要接受最终用户许可协议(EULA)才能继续。 -

接受最终用户许可协议后,该工具将进入主用户界面(UI)。从这里,用户将看到执行文件解密的分步指南。

-

选择勒索软件名称:大多数勒索软件通常包含文本文件或html文件,以通知用户的系统已被某种类型的勒索软件感染。使用此信息,受影响的用户可以选择可疑的勒索软件名称来解密文件。如果用户无法识别勒索软件的类型,应联系趋势科技技术支持以获取进一步帮助。

注意:选择“我不知道勒索软件名称”选项时,该工具将提示用户选择要解密的目标文件,并尝试根据文件签名自动识别勒索软件。

-

选择加密的文件或文件夹:该工具可以尝试使用递归模式解密文件夹及其子文件夹中的单个文件或所有文件。通过单击“选择和解密”,选择一个文件夹或文件,然后单击“确定”开始解密过程。

-

开始解密文件:选择文件或文件夹后,该工具将自动开始扫描和解密文件。

如果扫描目标是文件夹,则该工具将首先从目标文件夹中收集一些文件信息,以帮助确定需要解密的文件。在扫描过程中,滚动条将指示解密进度,并且 UI 将更新以指示已加密的文件数量和已解密的文件数量。

该工具可以非常快速地解密某些类型的勒索软件加密文件(例如 TeslaCrypt)文件。但是,其他文件类型(例如 CryptXXX)可能需要更长的时间。总持续时间还取决于目标文件夹中有多少文件。

如果在扫描过程中单击“停止”,则该过程将被中断。

-

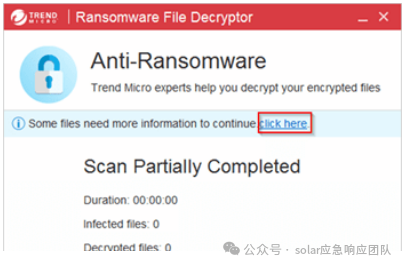

解密 CyptXXX V1、XORIST、XORBAT 或 Nemucod(可选):如果该工具识别出由 CryptXXX V1 勒索软件加密的文件,它将要求用户提供其他信息以继续,因为特定解密需要一些独特的处理。

-

选择上面突出显示的“单击此处”选项后,将出现另一个对话框,要求输入文件对。如果有可用的备份副本,用户将需要选择受感染的文件和匹配的未受感染文件(文件大小越大越好)。

-

完成文件解密:扫描和解密过程完成后,UI将显示结果。

通过单击“查看加密文件”,该工具将打开选择扫描的加密文件位置或文件夹。解密的文件驻留在打开的文件夹中。

解密的文件名将与之前加密的文件相同,但删除勒索软件附加的扩展名除外。

对于那些加密时文件名没有改变的文件,解密后的文件名将是{原文件名}解密.{扩展名}。

单击完成后,该工具将返回到主 UI。重复步骤 4 和 5 以解密更多文件。

工具下载地址

原文始发于微信公众号(solar应急响应团队):【工具分享】Teamxrat/Xpan勒索病毒解密工具

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论