js逆向之动态cookie

-

目标网址: aHR0cDovL2xkZ2d6eS5obmxvdWRpLmdvdi5jbi9sZGp5engvanl4eC9saXN0LnNodG1s

-

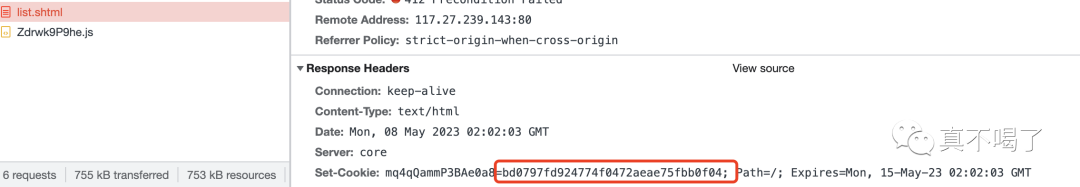

抓包

-

进行hook定位

重新断住,这个d很眼熟,发现是412页面返回的cookie然后进行处理的

第一次断住的时候f是

第一次断住的时候f是

分析一下流程,首先f得到了一个值,然后在加上第一次传进来的cookie的value在进行一些操作,得到了正常页面的cookie。

-

扣代码

看流程:

-

首先进行了AES加密,然后第一个412页面获取的cookie就是key -

然后进行的是cbc模式的加密 -

之后将获取的数据在进行base64加密,得到最终结果

下面展示一下获得到的结果

原文始发于微信公众号(sec0nd安全):js逆向之动态cookie

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论