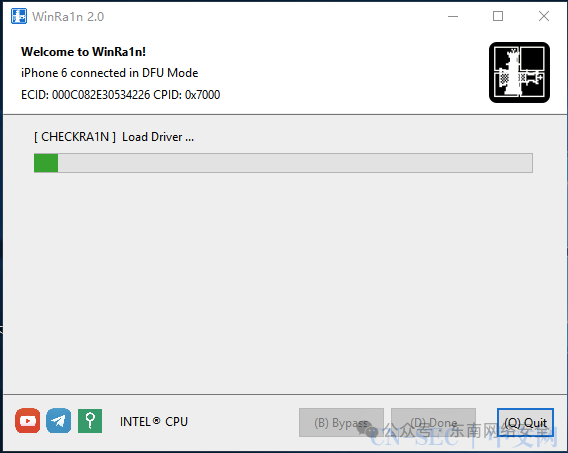

手机会自动跑代码

手机会自动跑代码

环境和工具

常用工具列表和越狱插件源

|

MAC平台 |

Windows平台 |

|

Macbook:Macos Catalina 10.15.5 |

VMware虚拟机15 15.5.6.16341506 |

|

iPhone X:ios 13.13.4.1 |

Windows 10 专业版 |

工具列表

测试时用到的工具:

|

名称 |

用途 |

备注 |

|

iTools |

下载安卓 ipa,文件管理、越狱等 |

https://www.itools.cn/ |

|

PP 助手 |

下载安卓 ipa,文件管理、越狱等 |

https://www.25pp.com/ |

|

iFunBox |

用于连接设备进行文件管理、安装程序 |

http://xiazai.zol.com.cn/detail/43/428732.shtml |

|

usbmuxd |

进行本机和 USB 设备的端口映射 |

https://github.com/libimobiledevice/usbmuxd.git |

|

xCode |

苹果官方编辑器,需要安装 command line tools |

Appstore下载 |

|

SQLiteBrowser |

用于查看 sqlite 数据库 |

http://www.sqlitebrowser.org/ |

|

Atom |

编辑器,主要安装插件查看文件 |

https://atom.io/ |

|

IDA pro |

强大反汇编软件,用于对程序进行反汇编操作 |

各平台破解版下载:https://pan.baidu.com/s/19UzS__Qii74Gu4_8BNyVDQ 密码: mhb8 |

|

iOS APP Signer |

签名工具 |

https://github.com/DanTheMan827/ios-app-signer |

|

Hopper |

强大反汇编软件,用于对程序进行反汇编操作 |

http://www.xue51.com/mac/6040.html |

|

LLDB |

用于替代 GDB 的动态调试软件 |

安装xcode,自带 |

|

Frida |

运行时调试工具 |

https://github.com/frida/frida |

|

iHex |

十六进制编辑器,可以查看二进制文件 |

苹果手机安装Filza越狱软件即可 |

|

debugserver |

可以在 IDA pro 的文件夹中找到 |

参考:https://bbs.pediy.com/thread-190126.htm |

|

yololib |

进行 dylib 注入的工具 |

https://www.dazhuanlan.com/2019/10/04/5d9748ba5d759/ |

|

Reveal iOS测试 |

Reveal iOS 程序界面分析工具 |

https://www.jianshu.com/p/6cac1052879d |

|

MonkeyDev |

https://github.com/AloneMonkey/MonkeyDev |

|

|

Frida-ios-dump |

https://github.com/AloneMonkey/frida-ios-dump |

|

|

passionfruit |

https://github.com/chaitin/passionfruit |

插件源址

|

名称 |

地址 |

|

Apt |

https://apt.bingner.com |

|

BigBoss |

https://apt.thebigboss.org/repofiles/cydia/ |

|

Chariz |

https://repo.chariz.com |

|

ModMyi |

http://apt.modmyi.com |

必装插件

|

插件 |

用途 |

|

adv-cmds |

ps关键命令 |

|

AFC2 |

用于展现越狱文件夹 |

|

AppAsync |

辅助安装非官方源的软件 |

|

bzip2 |

用来进行 tar 打包 |

|

class dump |

获取 class 信息 |

|

classdumpz |

获取 class 信息,可以获取 64 位的 |

|

Clutch |

用于自动脱壳,得到的可执行文件根据系统有异同 |

|

Cycript |

Cycript 运行时调试工具 |

|

Filza File Manger |

Filza File Manger iOS 上的文件管理器 |

|

Frida |

Frida 动态 Hook 工具服务端 |

|

File-cmds |

chflags, compress, ipcrm, ipcs, pax |

|

grep |

grep 命令 |

|

inetutils |

inetd, ping, rlogin, telnet, tftp |

|

iKeyMonitor |

记录键盘与自动屏幕截屏 |

|

Introspy-iOS |

动态运行记录 |

|

iOS SSL Kill SwitchHookN-02-01-004 i |

程序的证书检验逻辑,绕过证书检验ST-PEN-02-01-0 |

|

keychain_dumper |

用于读取 keychain,但是只有解锁时候可用 |

|

lsof |

lLSOF 命令查看文件结构 |

|

mem-check |

对指定的程序检查内存中的字符串 |

|

netcat |

netcat 命令 |

|

Network Commands |

arp, ifconfig, netstat, route, traceroute |

|

OpenSSH |

在设备中建立 SSH 服务,监听 22 端口,默认密码 alpine |

|

Sed |

sed 命令 |

|

Shell-cmds |

kill-all, renice, time, which |

|

system-cmds |

iostat, login, passwd, sync, sysctl |

|

Snoop-It |

自动化动态分析工具 |

|

tcpdump |

本地网络抓包软件,类似 wireshark 命令行版 |

|

Terminal |

本地命令行界面程序 |

|

Appsyncubified |

关闭安装包签名(必装) |

原文始发于微信公众号(东南网络安全):苹果手机越狱

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论