2025年1月30日,美国网络安全和基础设施安全局(CISA)和食品药品监督管理局(FDA)联合发布警报(文末有pdf报告地址),Contec CMS8000患者监护仪存在后门,并发布了详细的分析报告,从报告表述来看,这是一个非常典型的软件供应链安全问题。

目前该“后门”相关漏洞已分配两个CVE编号(CVE-20250626、CVE-2025-0683),报告指出该后门允许一个硬编码的公网IP可以执行任意的命令以达到随意控制这款医疗设备的目的,包括执行任意系统命令和获取患者的敏感数据。值得注意的是该报告指出Contec CMS8000的生产商是总部在中国的企业,至于是哪家企业,大家可自行检索。

从互联网检索来看,该款医疗设备在用的医疗机构还不少。建议大家关注自己是否使用了该型号设备,自行联系厂商排查风险。

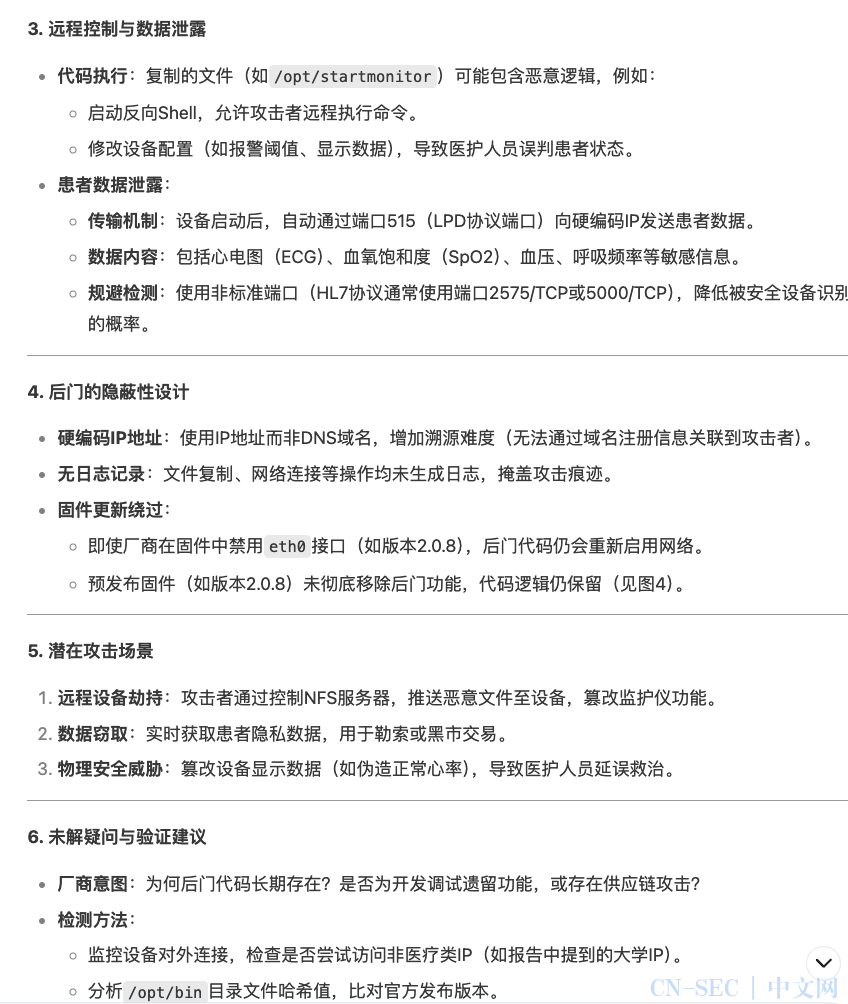

我用deepseek对这份英文报告进行了简单的解读,本质上就是该款医疗设备会从一个公网IP地址的NFS服务器上拉取文件到设备上进行执行,如果拉取的文件中存在恶意的代码逻辑,那么就可以达到远程控制该设备和获取敏感数据的目的。

报告指出,Contec分别于2024年11月9日、2024年12月17日给CISA发了两个补丁文件,第二次的补丁版本号为2.0.8。但是这两个补丁并没有解决这个后门问题。

建议国内所有使用Contec CMS8000的医疗机构排除是否存在此类风险,并尽快联系厂商处置。

最后

墨菲安全是国内领先的软件供应链安全厂商,我们可以支持对医疗器械的固件及代码进行软件供应链安全漏洞及后门检测分析及快速修复。如果你是医疗器械厂商,我们可以为您提供专业的安全解决方案,避免此类的安全问题发生,如果您是医疗机构,我们可以帮助您对您采购的医疗器械进行安全类的审查,避免采购到存在安全风险的医疗设备。

参考链接:

https://www.cisa.gov/sites/default/files/2025-01/fact-sheet-contec-cms8000-contains-a-backdoor-508c.pdf

https://www.fda.gov/medical-devices/safety-communications/cybersecurity-vulnerabilities-certain-patient-monitors-contec-and-epsimed-fda-safety-communication

原文始发于微信公众号(墨菲安全):美国CISA报告称Contec病人监护仪存在后门

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论