点击上方蓝字关注我们 并设为星标

0x00 前言

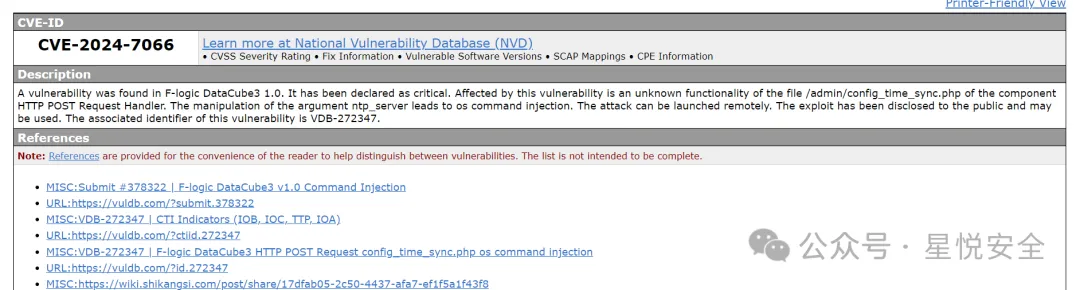

0x01 漏洞分析&复现

0x02 知识星球

标签:代码审计,0day,渗透测试,系统,通用,0day,闲鱼,转转

高质量漏洞利用研究,代码审计圈子,每周至少更新三个0Day/Nday及对应漏洞的批量利用工具,团队内部POC,源码分享,星球不定时更新内外网攻防渗透技巧以及最新学习,SRC研究报告等。

【圈子权益】

1,一年至少999+漏洞Poc及对应漏洞批量利用工具

2,各种漏洞利用工具及后续更新,渗透工具、文档资源分享

3,内部漏洞库情报分享(目前已有150000+poc,会每日更新,包括部分未公开0/1day)

4,加入内部微信群,遇到任何技术问题都可以进行快速提问、讨论交流;

5,Fofa API 高级会员Key共享

6, 高自动化代码审计工具共享

圈子目前价格为已涨价至129元,现在星球有1000+位师傅相信并选择加入我们

网站源码及漏洞库已于2025.4.27日更新

Fofa 高级会员 Key

圈子内部漏洞库(日更)

每篇文章均有完整指纹和详细POC

一起愉快地刷分

上千套审计源码,包括各种协同办公OA

入圈之后可私信我帮你开通永久VIP,已开通各大源码站VIP

标签:代码审计,0day,渗透测试,系统,通用,0day,闲鱼,转转

PS:关注公众号,持续更新漏洞文章

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,文章作者和本公众号不承担任何法律及连带责任,望周知!!!

原文始发于微信公众号(星悦安全):whisper多商户客服系统存在前台SQL注入漏洞

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论