Likeshop审计报告

免责声明:

本文章仅用于信息安全防御技术分享,因用于其他用途而产生不良后果,作者不承担任何法律责任,请严格遵循中华人民共和国相关法律法规,禁止做一切违法犯罪行为。

项目介绍:

likeshop单商户商城系统,产品定位为B2C模式,类似京东自营商城。免费企业版和付费企业版功能基本相同,不再赘述之间的区别。

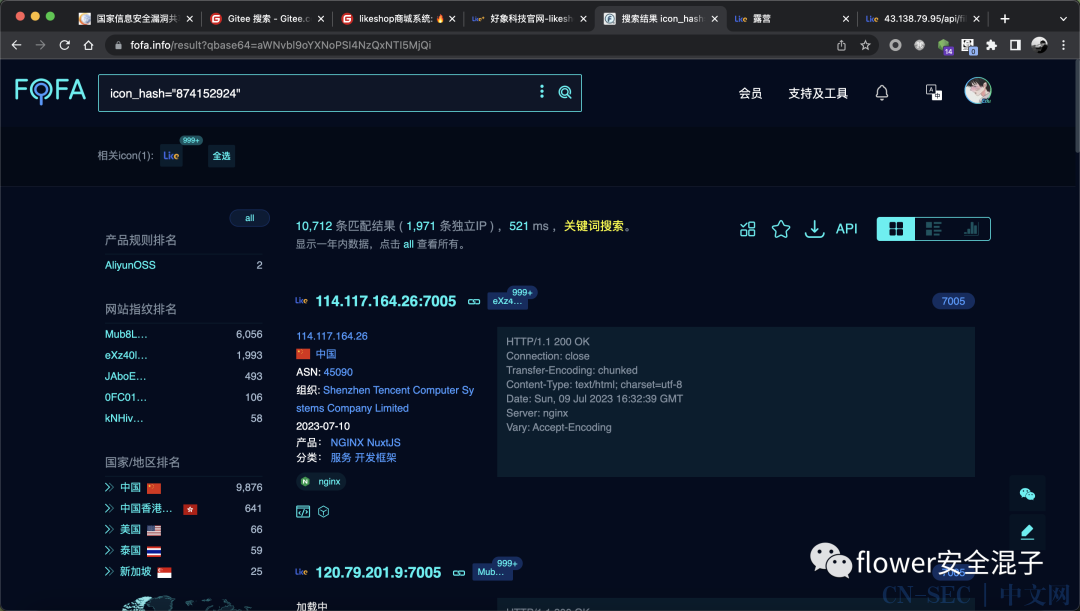

项目指纹:

fofa:icon_hash="874152924" && body="/pc/"

hunter:web.icon="b2e68d0acf5b3117f88421799920ab98"&& web.body="/pc/"

可以看到外网资产还是比较多的

审计及复现

漏洞一 未授权任意文件上传

路由地址:/api/file/formImage

根据路由地址找到相关控制器

文件路径:/application/api/controller/File.php 函数formImage

继续跟进上传的服务函数

文件路径application/common/server/FileServer.php

可以看到没有任何过滤

开始复现

本地搭建并且构造请求

成功上传并解析

自此漏洞一结束

漏洞二 后台任意文件上传

上传路由

/admin/file/image

/admin/file/video

/admin/file/other

三个路由皆可上传

跟随到控制器当中

文件路径 /application/admin/controller/File.php

由于调用的与漏洞一相同的服务处理

同样是没有任何过滤直接构造请求

上传成功并没有回显路径

通过接口进行查询

/admin/file/lists.html?cate=undefined&type=0&page_no=1&page_size=4

此处判断是否为ajax请求 请求头携带一个X-Requested-With

成功找到上传的文件地址

输出phpinfo()

原文始发于微信公众号(flower安全混子):Likeshop 0day代码审计报告

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论