简介

ssh能够提供客户端到服务端的加密传输,当http、ftp等协议被防火墙所拦截时,可以考虑使用SSH的端口转发功能,将其它TCP端口的网络数据通过SSH连接来转发。

转发方式一共有三种,分别是:动态转发,本地转发,远端转发。

命令参数详解

socks代理:ssh -qTfnN -D port remotehost参数详解:-C 允许压缩数据-q 安静模式-T不占用 shell-f 后台运行,并推荐加上 -n 参数-N不执行远程命令-g允许远端主机连接本地转发的端口-n把 stdin 重定向到 /dev/null (防止从 stdin 读取数据)-L port:host :hostport 正向代理//将本地机(客户机)的某个端口转发到远端指定机器的指定端口-R port:host :hostport 反向代理//将远程主机(服务器)的某个端口转发到本地端指定机器的指定端口-D port socks5代理//指定一个本地机器 "动态" 应用程序端口转发。动态转发(正向sockets代理)

实验环境

一台kali 192.168.0.137一台centos7 双网卡192.168.0.229192.168.254.150目标:实现从kali访问到192.168.254.150的web服务

实验步骤

1.在攻击者kali上执行用攻击者ssh连接跳板机,然后将自己

ssh -qTfnN -D 1080 root@192.168.0.137-D 1080 -D [bind_address:]port D参数说明:我们开启一个本地的端口转发。

通过在本地分配一个socket去监听端口只要有连接请求到这个port上来时,这个连接就会被安全通过给转发出去,应用程序的协议将有远程机器来决定连接到哪里。

目前支持SOCKS4和SOCKS5协议,ssh会扮演一个SOCKS5服务器。另外只有root用户才能转发原始端口。

2.在攻击者kali上配置proxychains

proxychains 127.0.0.1 10803.测试

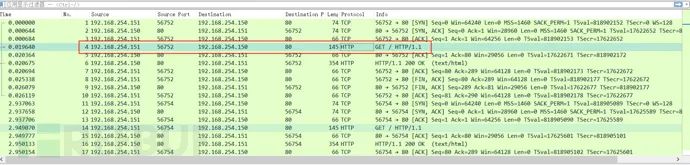

curl 192.168.254.150^Croot@kali:~/Desktop可以看到直接访问的时候是访问不到的,然后走了代理服务器之后就可以访问到了

流量分析

攻击者

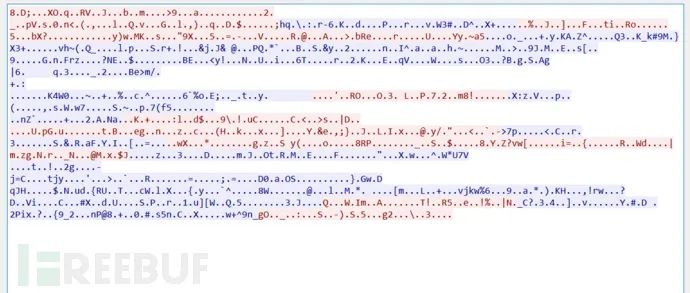

密文传输

跳板

0.137流量

密文传输

254.151

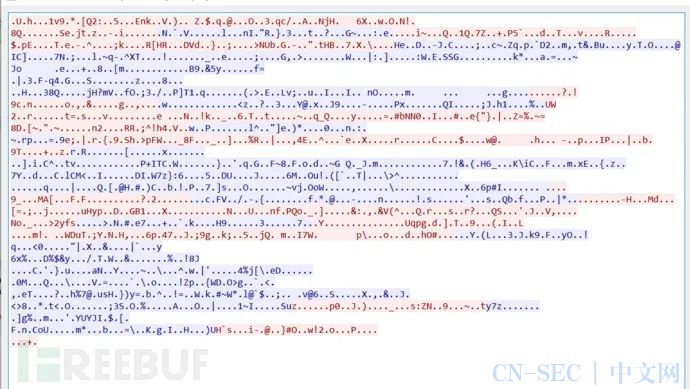

发现流量已经代理过来,151直接访问的150

web服务器

跟跳板机第二个网卡一样的流量,从151请求的150

参考链接

https://www.chenyudong.com/archives/linux-ssh-port-dynamic-forward.htmlhttps://mp.weixin.qq.com/s/6Q_i34ND-Epcu-71LHZRlA

本地转发(正向端口转发)

本地是针对于跳板机,把外来的流量,转发到自己内部的网络(本地),就是本地转发。

实验环境

一台攻击者kali一台跳板机kali一台内网centos

目标:从攻击者访问到内网192.168.254.150的服务

实验步骤

1. 先在攻击者上执行将内网的80端口转发到攻击者的12345端口,当访问攻击者的12345端口时,相当于访问了内网的80

ssh -N -L 54321:192.168.254.150:22 root@192.168.0.1372. 在kali攻击者上执行

root@kali:~/Desktop# ssh -p 54321 127.0.0.1The authenticity of host '[127.0.0.1]:54321 ([127.0.0.1]:54321)' can't be established.ECDSA key fingerprint is SHA256:sHkYMvoREsemA6O7O1A3HUxXVa4GAmJEvvrhrqiGNZw.Are you sure you want to continue connecting (yes/no/[fingerprint])? yesWarning: Permanently added '[127.0.0.1]:54321' (ECDSA) to the list of known [email protected]'s password: Last login: Tue Jan 5 23:09:55 2021 from 192.168.254.1513. 测试

参考链接

https://www.maixj.net/ict/ssh-local-port-forwarding-22257

远端转发(反向端口转发)

本地是针对于跳板机,把自己内部(本地)的流量,转发到外面(远端)的网络里将内网的端口转发到vps的某个端口上,以达到外网可以访问的目的在这里kali充当我们的vps

实验环境

一台攻击者kali一台跳板机kali一台内网centos

目标:从攻击者访问到内网192.168.254.150的服务

实验步骤

1.先在跳板机上执行将内网的80端口转发到攻击者的12345端口,当访问攻击者的12345端口时,相当于访问了内网的80

root@kali:~# ssh -N -R 12345:192.168.254.150:80 [email protected]'s password:2.在kali攻击者上执行

root@kali:~/Desktop成功访问到

参考链接

https://www.maixj.net/ict/ssh-remote-port-forwarding-22265https://www.cnblogs.com/williamjie/p/9684684.htmlhttps://mp.weixin.qq.com/s/6Q_i34ND-Epcu-71LHZRlA

精彩推荐

本文始发于微信公众号(FreeBuf):巧用SSH转发功能深入穿透内网

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

目标:从攻击者访问到内网192.168.254.150的服务

目标:从攻击者访问到内网192.168.254.150的服务

评论