域分析器是一种安全分析工具,可以自动发现并报告有关给定域的信息。其主要目的是以无人值守的方式分析域。

示例

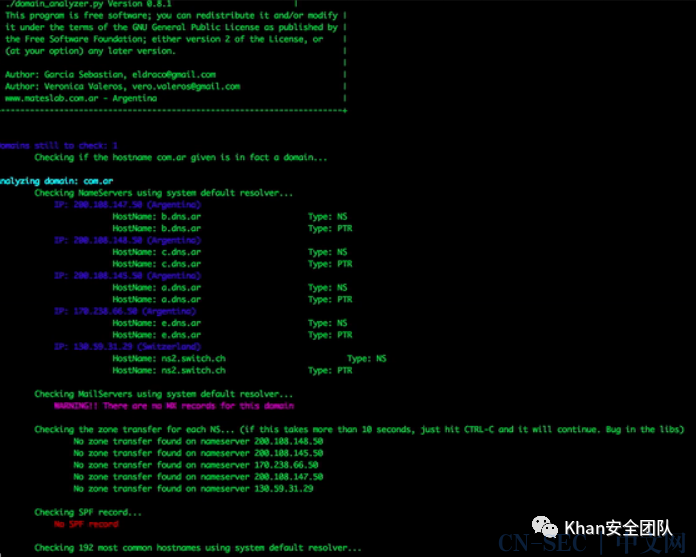

域分析器获取域名并查找有关其的信息,例如DNS服务器,邮件服务器,IP地址,Google上的邮件,SPF信息等。在存储并组织了所有信息之后,它会使用nmap扫描找到的每个IP的端口。并执行其他几项安全检查。找到端口后,它将使用@verovaleros中的工具crawler.py搜寻所有找到的Web端口的完整网页。该工具可以选择下载文件和查找打开的文件夹。

当前版本是0.8,主要功能是:

-

它创建一个包含所有信息的目录,包括nmap输出文件。

-

它使用颜色在控制台上标记重要信息。

-

它检测到一些安全问题,例如主机名问题,异常的端口号和区域传输。

-

它经过了严格的测试,对于DNS配置问题非常强大。

-

它使用nmap进行主动主机检测,端口扫描和版本信息(包括nmap脚本)。

-

它搜索SPF记录信息以查找新的主机名或IP地址。

-

它搜索反向DNS名称,并将其与主机名进行比较。

-

它打印出每个IP地址的国家/地区。

-

它创建带有结果的PDF文件。

-

它会自动检测和分析子域!

-

它搜索域电子邮件。

-

它检查DNS服务器中192个最常用的主机名。

-

它检查每个DNS服务器上的区域传输。

-

它找到每个IP地址的/ 24网络范围的反向名称。

-

它使用nmap全套技术来查找活动主机。

-

它使用nmap扫描端口(请记住,对于SYN扫描,您需要root用户)。

-

它使用nmap搜索主机和端口信息。

-

它会自动检测使用的Web服务器。

-

它使用我们的crawler.py工具抓取每个Web服务器页面。请参阅下面的说明。

-

它根据主机名过滤掉主机名。

-

它伪随机地搜索Google中的N个域并自动对其进行分析!

-

使用CTRL-C停止当前分析阶段并继续工作。

-

它可以读取带有域名的外部文件,并尝试在域名上找到它们。

功能

一个单独的python网络搜寻器,称为“ crawler.py”

其主要特点是:

-

抓取http和https网站。

-

不使用公用端口爬网http和https网站。

-

使用正则表达式查找“ href”和“ src” html标记。还有内容链接。

-

标识相对链接。

-

标识与域相关的电子邮件。

-

标识目录索引。

-

检测对URL的引用,例如“ file:”,“ feed =”,“ mailto:”,“ javascript:”等。

-

使用CTRL-C停止当前的搜寻器阶段并继续工作。

-

识别文件扩展名(zip,swf,sql,rar等)

-

将文件下载到目录:

-

下载每个重要文件(图像,文档,压缩文件)。

-

或下载指定的文件类型。

-

或下载一组预定义的文件(例如“文档”文件:.doc,.xls,.pdf,.odt,.gnumeric等)。

-

爬网的最大链接数。默认设置为5000个URL。

-

使用HTML和JavaScript位置标记以及HTTP响应代码进行重定向。

例子

-

在.gov域中找到10个随机域,并对其进行全面分析(包括网络爬网)。如果发现某些区域转移,请从Robtex使用它们来检索更多域!domain_analyzer.py -d .gov -k 10 -b

-

(很快又很脏)查找与.edu.cn域相关的所有内容,并将所有内容存储在目录中。不要搜索活动主机,不要进行nmap扫描,不要反向搜索netblock,不要搜索电子邮件。domain_analyzer.py -d edu.cn -b -o -g -a -n

-

完全分析386.edu.ru域domain_analyzer.py -d 386.edu.ru -b -o

-

(笔测试仪模式)。全面分析域。找不到其他域。将所有内容打印为pdf文件。将所有内容存储在磁盘上。完成后,打开Zenmap并向我显示同时找到每个主机的拓扑!domain_analyzer.py -d amigos.net -o -e

-

(仅适用于网络抓取快速)。忽略所有带有“ google”的内容。domain_analyzer.py -d mil.cn -b -o -g -a -n -v google -x'-O –原因–webxml –traceroute -sS -sV -sC -PN -n -v -p 80,4443'

-

(所有内容)最多爬取该站点的100个URL,包括子域。将输出存储到文件中,然后将找到的每个有趣的文件下载到磁盘。crawler.py -u http://xxx -w -s -m 100 -f

-

(快速又肮脏)非常快速地爬网。不要下载文件。将输出存储到文件中。crawler.py -u http://xxx -w -m 20

-

(如果您以后想使用lafoca分析元数据)。详细打印正在下载的扩展。仅下载与文档相对应的一组档案(.doc,.docx,.ppt,.xls,.odt等)crawler.py -u ieeeexplore.ieee.org/otherfiles/ -d -v

这些功能大多数都可以禁用。

屏幕截图

-

domain_analyzer.py -d .gov -k 10 -b

安装

只需解压缩.tar.gz文件并将python文件复制到/ usr / bin /目录。Domain_analyzer需要以超级用户身份运行。搜寻器可以以非特权用户身份运行。如果您需要所有功能(网络搜寻器,pdf和颜色),这很好,请将这些文件复制到/ usr / bin或/ usr / local / bin

-

档案

-

crawler.py

-

pyText2pdf.py

项目地址:

https://github.com/eldraco/domain_analyzer

一如既往的学习,一如既往的整理,一如即往的分享。感谢支持

“如侵权请私聊公众号删文”

扫描关注LemonSec

觉得不错点个“赞”、“在看”哦

本文始发于微信公众号(LemonSec):神兵利器 - 域分析器(自动发现域信息)

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论