由于我目前正在从事 iOS 渗透测试,我想与您分享我的经验,因为它们可能有助于解决一些问题。如果没有更多的介绍,我很难开始解决答案。

越狱是消除 iOS 设备上的软件限制的过程,吸引了无数技术爱好者和研究人员。但是,它也引发了热衷于保护其软件免受潜在漏洞影响的应用程序开发人员和组织的安全问题。为了解决这个问题,已经设计了各种方法来检测越狱设备并阻止某些应用程序在其上运行。一种值得注意的方法涉及利用 Corellium,这是一个强大的移动设备仿真平台。在这篇博文中,我们深入探讨了如何利用 Corellium 来规避越狱检测机制,并深入研究了它带来的后果。

目录:

-

了解越狱检测

-

开始越狱前要考虑的事项

-

为什么选择越狱?

-

越狱的好处

-

越狱的类型

-

Corellium 简介

-

使用 Corellium 破解越狱检测

-

设置 Corellium 实例并安装 IPA

-

使用 Corellium 进行流量分析的代理设置

-

使用 Liberty 绕过越狱检测

-

结论

了解越狱检测:

在深入研究细节之前,让我们简要讨论一下越狱检测。许多移动应用程序使用越狱检测方法来检查用户的设备是否已越狱。这些机制通常会仔细检查表明设备受损的迹象,例如特定文件的存在或系统修改。检测到越狱后,应用程序可能会拒绝运行或缩减其功能以减轻潜在的安全风险。

开始越狱之前要考虑的事项:

越狱类似于 Android 中的 root 过程,其中我们解锁 Android 设备的 root 权限,从而可以更改系统配置文件。同样,在 iOS 中,此过程称为“越狱”,授予对 root 权限的访问权限,使用户能够充分利用设备的潜力并利用无需越狱即可访问的调整。

为什么选择越狱?

越狱有助于通过 Cydia 安装调整,并允许用户控制 iPhone 进程,从而简化测试工作,主要是动态分析。

越狱的好处:

- 从 iOS 中提取 IPA

- 访问内部文件

- 安装第三方工具

- 访问进程内存

- 执行 TLS 绕过

- 实时调试功能

越狱的类型:

1. 不受束缚越狱:

不受限制的越狱允许用户永久修改其 iOS 设备的软件,让他们可以自由地重新启动设备,而无需将其连接到计算机。即使在重新启动设备后,这种类型的越狱仍然有效。

2. 系留越狱:

网络共享越狱要求用户在重新启动后希望启动时将 iOS 设备连接到计算机。如果没有此连接,设备将保持非功能状态。联机越狱不太方便,因为它们依赖外部设备来实现功能。

3. 半系留越狱:

半栓系越狱提供了非栓系和栓系越狱之间的折衷方案。用户可以在不将 iOS 设备连接到计算机的情况下启动其 iOS 设备,但某些功能(例如访问越狱的应用程序)可能暂时不可用,直到设备连接到计算机并在越狱工具的帮助下重新启动。

4. 半无绳越狱:

半无线越狱结合了无线越狱和无线越狱的各个方面。用户可以在不需要计算机的情况下重新启动他们的 iOS 设备,类似于不受限制的越狱。但是,某些越狱功能可能会在重新启动后被禁用,并需要使用专用工具或应用程序重新越狱设备。

介绍 Corellium:

Corellium 是由一家名为 Corellium 的公司制作的一款很酷的工具。它可以让您的电脑假装是 iPhone。这意味着您可以在没有实际 iPhone 的情况下测试 iPhone 应用程序。对于想要检查 iPhone 应用程序安全性的人来说,它非常有用。

使用 Corellium 破解越狱检测:

Corellium 还有助于弄清楚如何欺骗试图判断您的 iPhone 是否被黑客入侵的应用程序。这是你怎么做:

1. 获取 Corellium:首先,注册 Corellium 并在您的计算机上制作一个假装的 iPhone。

2. 获取应用程序:接下来,将检查黑客攻击的应用程序放到您假装的 iPhone 上。

3. 观看应用程序:打开应用程序并查看它的功能。注意任何表明它发现您的手机被黑客攻击的消息。

4. 查看内部:查看应用程序的内部,了解它如何检查黑客攻击。您可能会在其文件以及它如何与手机通话中找到线索。

5. 击败系统:既然您知道应用程序如何检查黑客攻击,那么想办法欺骗它吧。您可能需要更改应用程序中的一些内容或它与手机的对话方式。

6. 检查您的工作:使用 Corellium 在应用程序上测试您的想法。确保该应用程序无法判断您的手机是否不再被黑客入侵。

7. 分享你学到的东西:写下你发现的东西并告诉其他人。共享有助于每个人使用 iPhone 保持安全。

设置 Corellium 实例并安装 IPA

现在我们已经从您的 iPhone 打开了应用程序文件,让我们制作一个假 iPhone 并将应用程序放在上面。

转到 https://app.corellium.com/ 并登录您的帐户

登录后,请创建新设备

选择与您的真实设备几乎相同的设备,如果不是完全相同的话。就我而言,我在 iphone 11 pro 上测试了此流程。

选择与您的 iOS 版本匹配的 iOS 版本,并确保您的设备已越狱。就我而言,我在 iOS 14.8 上对此进行了测试。

您可以随意命名设备,并根据需要调整高级启动设置。就我而言,我选择了高级启动选项和“Create Device”。

再次单击“创建设备”选项。

请稍等片刻,您的虚拟设备正在后台设置。这可能需要一些时间。

完成并运行!

现在,模拟设备已全部设置完毕,可以在其上安装 IPA 文件。Corellium 在 Web 界面中提供了一个界面来安装 IPA 文件。

首先单击连接选项卡下的 OVPN FILE 按钮,下载文件,因为我们将在 Windows 上使用它。

转到 https://openvpn.net 并下载/安装 Windows.Now 的客户端,双击以导入 OVPN。

我们有 VPN 访问 Corellium,耶!

我们现在已连接到 Corellium VPN 服务,这意味着我们可以通过 IP 地址为 10.11.3.2 的 SSH 服务访问我们的模拟设备。

注:默认密码为 alpine

从 Apple Store 提取 IPA。

在使用 ipatool 从 App Store 获取 .ipa 文件之前,必须建立一个 Apple ID 并验证您的设备。此步骤是访问 App Store 并下载 App 包进行分析和测试所必需的。

在使用 ipatool 从 App Store 下载 .ipa 文件之前,我们需要搜索要分析的应用包。这是使用 ipatool 搜索命令完成的,它允许我们按名称或开发人员的名称搜索应用程序。例如,假设我们想下载 Twitter 应用程序。使用 ipatool 在 App Store 中找到所需的应用程序后,您可以使用应用程序的 bundle ID 作为标识符来下载 .ipa 文件。捆绑 ID 是分配给每个 iOS 应用程序的唯一标识符,它有助于从 App Store 查找和下载应用程序包。

通过 Web UI 安装 IPA,点击“安装应用程序”

选择 IPA 文件。我使用 DVIA-V2 进行演示。

我们已经成功安装了 DVIA-v2 IPA。

在我们将 Burp Suite 集成到此流程之前,值得注意的是 Corellium 有一个有用的流量查看器。在“网络”选项卡中,如果您单击“开始监控”,您可以清楚地了解应用程序发送的一些 HTTPS 流量。启动时:

设置 Burp Suite 以使用 Corellium 进行分析

现在我们已经在 Burp Suite 上安装了该应用程序,我们将继续执行上一节“通过 Burp 设置您的物理 iOS 设备”中概述的类似步骤。首先,您需要安装适用于 Windows 的 OpenVPN。OpenVPN 运行后,前往任务栏,右键单击 OpenVPN 图标,然后选择“导入文件...”

还记得我们之前下载的 OVPN 文件吗?现在,导航到 OpenVPN 并将其导入文件。之后,返回 OpenVPN 图标并单击“连接”。

建立连接后,OpenVPN 应该会为您分配一个 IP 地址,您可以让您的模拟设备与您的 Burp Suite 会话进行交互。在我的情况下,分配给我的 IP 地址是 10.11.3.4

在这个阶段,设置 Burp Suite 的步骤与前面提到的步骤类似,即:

1) 启动 Burp Suite

2) 点击“代理”选项卡

3) 点击“Intercept is on”按钮

4) 点击“选项”选项卡

5) 在 Proxy Listeners 下,单击“10.11.3.4:8080”,然后单击 edit

6) 选择“特定地址”单选按钮,然后单击“确定”。

7) 点击“Yes”进入 listen on Specific address warning 对话框

8) 点击“HTTP History”选项卡

9) 在您的 Corellium iOS 设备上打开“设置”应用程序。

10) 点击“Wi-Fi”

11) 点击“Corellium”Wi-Fi 网络旁边的“i”按钮。

12) 点击“配置代理”

13) 点击“手动”

14) 点击“服务器”并输入 OpenVPN 提供给您的 IP 地址,在本例中为“10.11.3.4”

15) 触摸“端口”,输入“8080”,然后点击“保存”。

16) 点击主页按钮返回主屏幕。

代理设置

当您打开 DVIA 应用程序时,您会注意到所有流量都是通过 VPN 通过 Windows 计算机上的 Burp Suite 路由的。安装 SSLBypass 调整似乎不需要绕过证书固定或安装 Burp 证书。当您启动网络监控器以处理证书验证时,Corellium 会在后台执行一些神奇的操作,使研究人员更容易提高可见性。但是,如果这并非在所有情况下都有效,您可以按照前面提到的 SSLBypass 调整安装步骤,并以 Corellium 设备 IP 而不是您的物理设备为目标。SSLBypass 也应该可以安装在 Corellium 设备上。

甜蜜,甜蜜的交通

使用 Liberty 绕过越狱检测涉及在越狱设备上安装 Liberty 调整。此调整允许您向检查越狱状态的应用程序隐藏越狱状态,从而使您能够不受限制地使用这些应用程序。正如我在 DVIA-v2 中演示的越狱检测和旁路。

越狱设备后,您可以按照以下步骤使用 Liberty 绕过越狱检测:

1。在您的越狱设备上启动 Cydia。

2. 点击底部的“来源”选项卡。

3. 点击右上角的“编辑”,然后点击左上角的“添加”。

4. 输入以下存储库 URL:https://ryleyangus.com/repo/

5. 点击“添加源”并等待 Cydia 刷新源。

6. 添加存储库后,转到“搜索”选项卡并搜索“Liberty Lite”或“Liberty Lite (Beta)”。

7. 点击搜索结果中的调整,然后点击“安装”并确认安装它。

8. 安装完成后,重新启动设备。

9. 重新启动设备后,从设置选项中启动 Liberty Lite 应用程序。

10. 在 Liberty Lite 中,您将找到已安装应用程序的列表。打开要绕过越狱检测的应用程序旁边的切换开关。

11. 关闭 Liberty Lite 应用程序并启动您要使用的应用程序,而无需越狱检测。

12. 您现在应该能够在不遇到越狱检测问题的情况下使用该应用程序。

— — — — —

用于手动安装“liberty lite”。

使用 ssh 后,使用 command:

结论

我花了几天时间挠头才弄清楚这一切。这份文件就像我未来的备忘单,因为我知道我会忘记所有这些小步骤。我很高兴与大家分享它!它可以帮助您为测试安全性和查找错误的人员设置 iOS 测试场所。

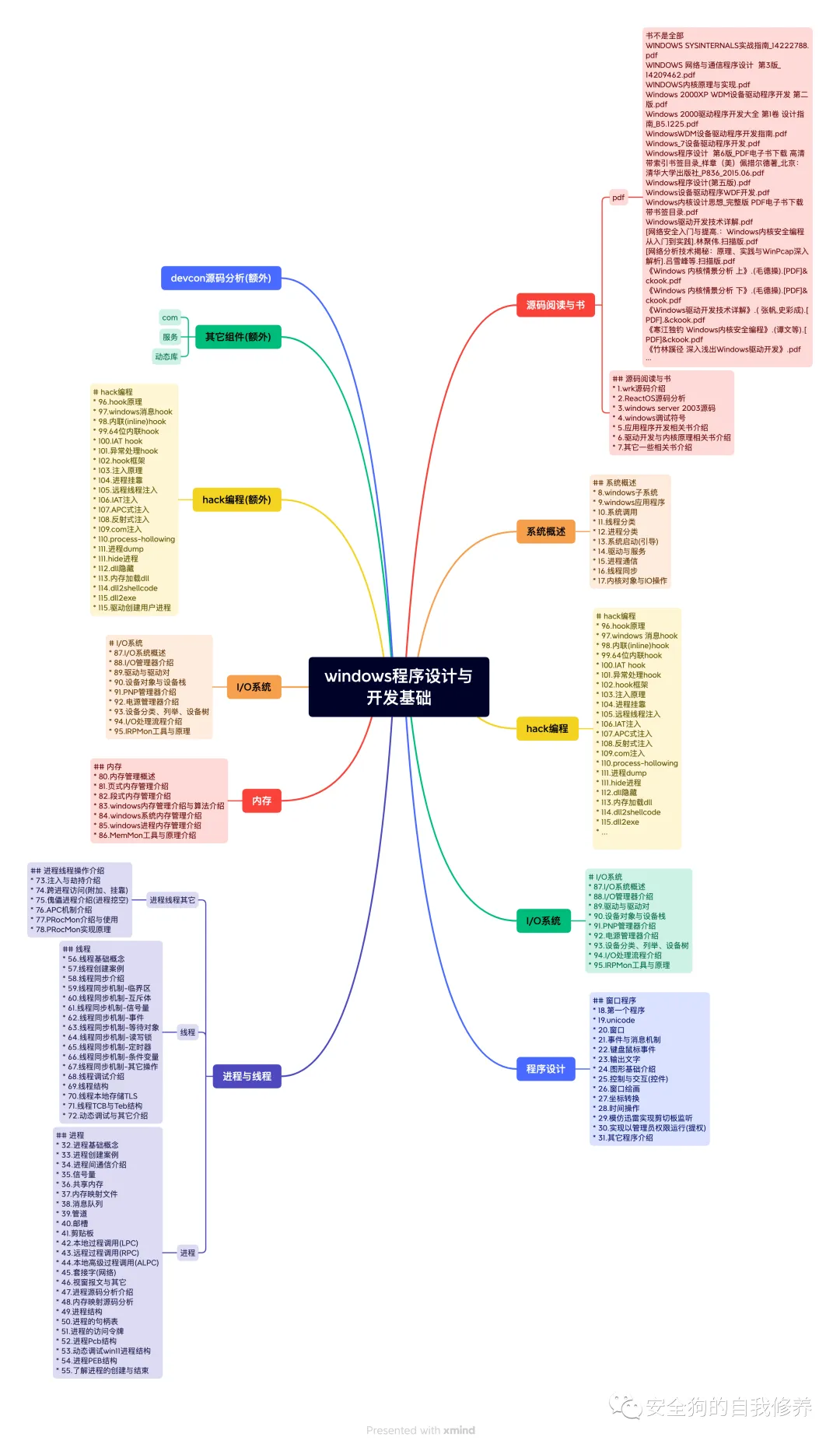

其它课程

linux恶意软件开发对抗与基于ebpf网络安全视频教程

QT开发底层原理与安全逆向视频教程(2024最新)

linux文件系统存储与文件过滤安全开发视频教程(2024最新)

linux高级usb安全开发与源码分析视频教程

linux程序设计与安全开发

-

windows恶意软件开发与对抗视频教程

-

-

-

windows网络安全防火墙与虚拟网卡(更新完成)

-

-

windows文件过滤(更新完成)

-

-

USB过滤(更新完成)

-

-

游戏安全(更新中)

-

-

ios逆向

-

-

windbg

-

-

还有很多免费教程(限学员)

-

-

-

更多详细内容添加作者微信

-

-

原文始发于微信公众号(安全狗的自我修养):使用 corellium 进行 iOS 渗透测试的分步完整初学者指南

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论