前言

众所周知攻防演练一般分为攻击方和防守方,在国内攻击方称红队,防守方称蓝队。在大型的攻防演练中蓝队溯源反制是有加分项的,而溯源是防守方必备的一项技能,反制就只能随缘了,除非团队里有很多实力不弱于红队的大佬。那么何为溯源反制呢?所谓溯源简单来说就是追溯攻击源头,蓝队从花样繁多的攻击中找出疑似红队的IP,并在位置/归属地、使用人/团队、时间、攻击方式、后门特点等维度能够证明其为此次演练中的红队所使用即可。而反制是通过这些IP拿到红队服务器的权限。当然红队一般不会乖乖的使用固定IP暴露自己,他们会用代理池或云主机等进行伪装,所以哪些是真实IP,哪些IP又有可溯价值这就需要蓝队自行判断了。各位可能注意到了“花样繁多”一词,因为在真实场景中攻击者不止会进行web攻击,还会有社工钓鱼、近源渗透、内部间谍种种可能。不要觉得夸张,你想想攻防演练的目的是什么?往小了说是为了提高员工网络安全意识,保障客户信息不外泄。往大了说是为了提升国家网络安全实力,保护公民个人信息财产安全。就说最近上海的信息泄露事件吧,那可是十亿公民信息啊,20万美元谁想拿就拿走,样本我也看了很可能是真的,网传这是某个APT组织任务结束顺便卖个数据赚外快。还有类似间谍泄密的案件更是不计其数。所以我们的敌人不光有红队,懂了伐?OK回到正题,我们主要面对的还是web攻击,除了从攻击IP入手,在攻击流量中也有可能发现一些东西,比如回连地址、一句话的密码等等,或者查找正常的访问日志,看对方有没有提交一些敏感信息之类的。社工钓鱼嘛就只能被钓的人做出正确判断并及时上报,我们再利用样本进行溯源。其他攻击手段是比较难发现的,主要看安保能力和保密制度做没做好,可以从内部IP监控等入手。这些我也没遇到过,等遇到了再详说吧。

溯源三原则:

一、全溯原则:即溯源所有IP,不漏掉任何一个IP一条告警,同时通过威胁情报、蓝队群、C段等尽可能搜集更多的攻击IP(跟红队打蓝队一个道理,面越大越容易找到突破点) 二、反钓原则:即溯源时不使用防守单位的网络,浏览器也要开启无痕模式(防止红队反向钓鱼) 三、即时原则:即发现攻击IP立马进行溯源(此时IP正在使用中,可以避免溯源到一半红队更换或弃用IP的情况)

溯源流程:

案例一

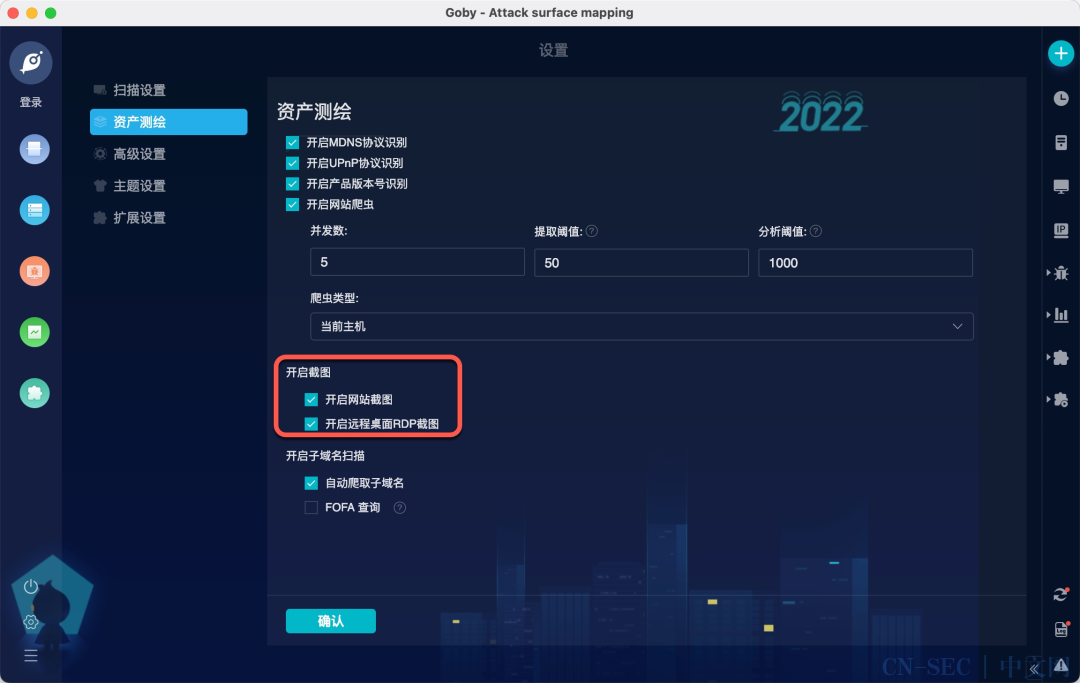

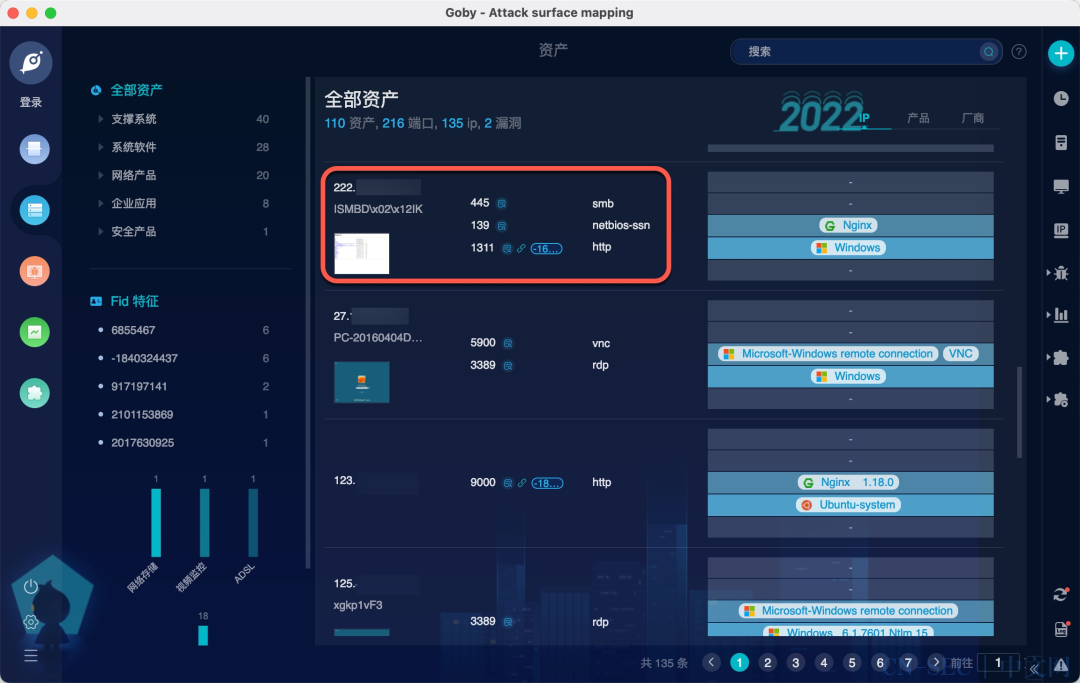

以上都是理想情况,在人手不够的情况下很难做到每个IP都能及时精准的溯源,那么此时我们就汇总攻击IP然后批量扫。用什么工具都可以,看个人习惯。我比较喜欢用Goby,比较直观,功能也很全面。比如设置里有截图功能。 在扫出的结果里一眼就能看到有一处目录遍历

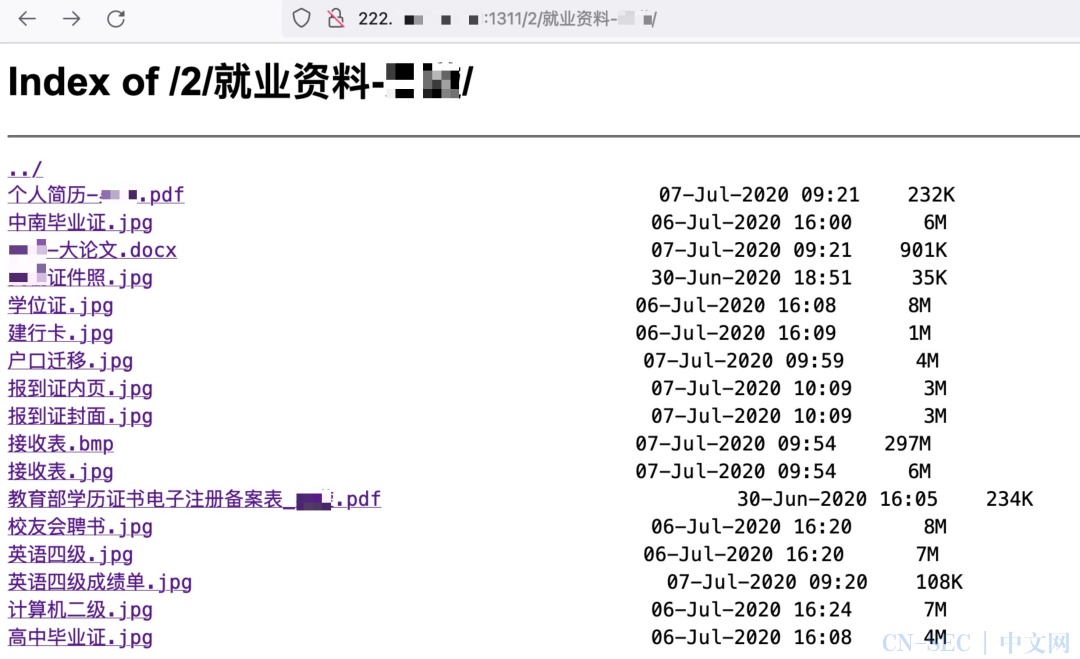

在扫出的结果里一眼就能看到有一处目录遍历 访问一下可不得了,所有信息一览无余

访问一下可不得了,所有信息一览无余 简历、论文、户口等信息应有尽有,但此人没有就职过安全公司,从资料上看安全只是他的业余爱好

简历、论文、户口等信息应有尽有,但此人没有就职过安全公司,从资料上看安全只是他的业余爱好 而且这个IP是电信的家庭IP,随时可能变更,具体位置也与演练地点不同,产生的告警也不过几条nmap扫描,没有其他攻击行为,不足以证明它属于红队

而且这个IP是电信的家庭IP,随时可能变更,具体位置也与演练地点不同,产生的告警也不过几条nmap扫描,没有其他攻击行为,不足以证明它属于红队

案例二

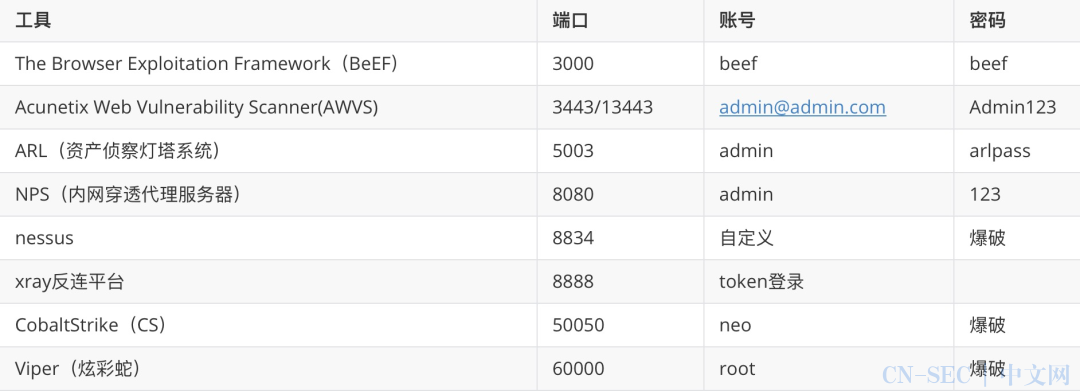

在讲案例之前先看一个常识,就是红队习惯部署哪些工具以及它们的默认端口、账号、密码等,如有遗漏欢迎补充 出现以上服务那多数就是红队了,可以重点溯源这些资产,如果进去了那他的攻击目标便尽收眼底

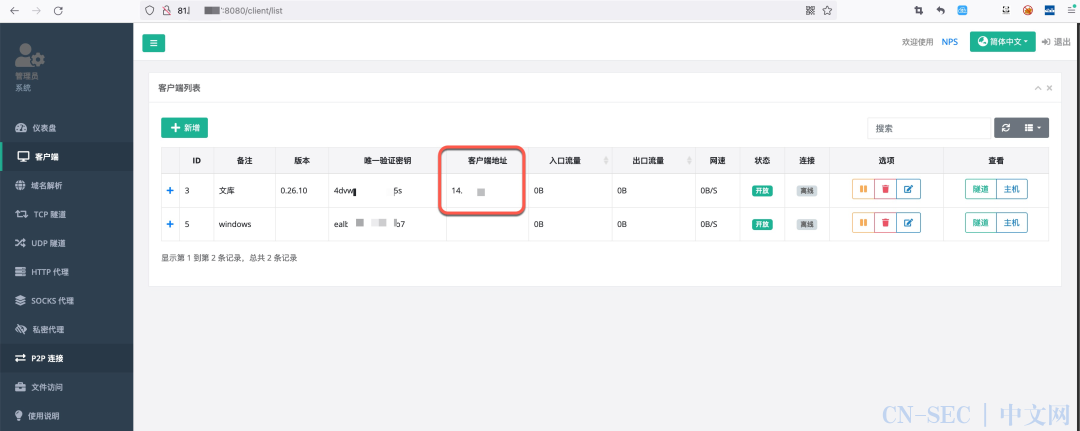

出现以上服务那多数就是红队了,可以重点溯源这些资产,如果进去了那他的攻击目标便尽收眼底 NPS代理默认口令进入

NPS代理默认口令进入

圈子的最近主题和圈子内部工具一些展示」

纷传100%官方认证授权,可在发现-圈子页面查看

poc漏洞库 8000+src陆续更新中 -紧跟时代发展争做先进网安人

一起愉快刷分-榜上有名

「你即将失去如下所有学习变强机会」

学习效率低,学不到实战内容

一顿自助钱,我承诺一定让用户满意,也希望用户能给予我一份信任

【详情下方图片了解】,【扫下方二维码加入】:只做高质量优质精品内容」

圈子目前价格为¥99元(交个朋友啦!),圈子每天都会更新内容,老用户可永久享受初始加入价格,圈子内容持续更新中

感谢您抽出

![红蓝攻防案例——溯源篇 红蓝攻防案例——溯源篇]()

.

![红蓝攻防案例——溯源篇 红蓝攻防案例——溯源篇]()

.

![红蓝攻防案例——溯源篇 红蓝攻防案例——溯源篇]()

阅读本文

感谢您抽出

.

.

阅读本文

原文始发于微信公众号(sec0nd安全):红蓝攻防案例——溯源篇

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论