作者:H4cx3

AD:学渗透找暗月,暗月欢迎您的加入。

这篇代码审计文章是H4cx3所写,ps:这是暗月代码审计系列课程第一个学习的人。

首先第一个感谢暗月!然后感谢世界。

正文:

学了这么久的php,然后又跟着暗月学了段时间代码审计,暗月的代码审计教程很给力,细说了php里面各种漏洞与利用技巧。

为了证明自已,然后自己想来挖一次,

不废话直接来吧!

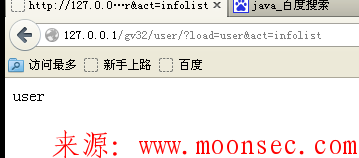

然后看看这个index 在index我看到了这个函数

然后搜索isuser()

到isuser看到了这个 继续跟进

先看看这个变量是什么

这个我们可控。

可以文件包含

黑盒测试是可以任意文件上传,然后我想看看是怎么回事!

看到uploadfile.php 然后到

然后跟踪upFile

貌似过滤了,可是我们上传有能任意后缀,然后我输出

去后面4个因为【“key”】为空他就把.php后缀去掉了!!,3是我上传的文件名3.php

然后就明白了 他是判断数组 可我们上传的不是数组是数字 所有这个IF对我们没用!!如果换成就不能上传了。

暗月:感谢H4cx3为我们带来这么详细漏洞挖掘的过程,在web渗透中,代码审计属于最高级别了,好好研究,必成大器。

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论