测试版本v3.0.0 RELEASE 20160518

文件/admin/shopinfo.php中107-109行

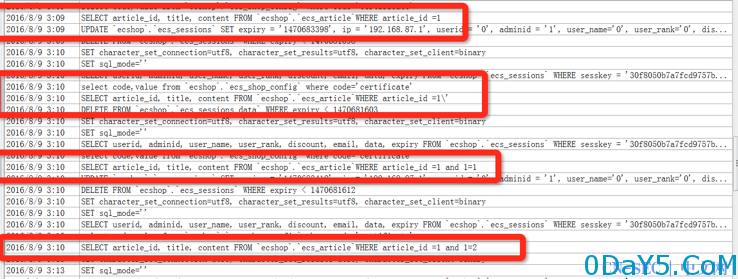

if ($_REQUEST['act'] == 'edit') { /* 权限判断 */ admin_priv('shopinfo_manage'); /* 取得文章数据 */ $sql = "SELECT article_id, title, content FROM ".$ecs->table('article')."WHERE article_id =".$_REQUEST['id']; $article = $db->GetRow($sql);

由于这里

$sql = "SELECT article_id, title, content FROM ".$ecs->table('article')."WHERE article_id =".$_REQUEST['id'];

没有对传入对id进行处理,直接带入了sql语句导致了注入的发生

初初查看,由于全局加载了init.php

require_once(dirname(__FILE__) . '/ '); 'sql'=>"[^//{//s]{1}(//s|//b)+(?:select//b|update//b|insert(?:(/////*.*?//*///)|(//s)|(//+))+into//b).+?(?:from//b|set//b)|[^//{//s]{1}(//s|//b)+(?:create|delete|drop|truncate|rename|desc)(?:(/////*.*?//*///)|(//s)|(//+))+(?:table//b|from//b|database//b)|into(?:(/////*.*?//*///)|//s|//+)+(?:dump|out)file//b|//bsleep//([//s]*[//d]+[//s]*//)|benchmark//(([^//,]*)//,([^//,]*)//)|(?:declare|set|select)//b.*@|union//b.*(?:select|all)//b|(?:select|update|insert|create|delete|drop|grant|truncate|rename|exec|desc|from|table|database|set|where)//b.*(charset|ascii|bin|char|uncompress|concat|concat_ws|conv|export_set|hex|instr|left|load_file|locate|mid|sub|substring|oct|reverse|right|unhex)//(|(?:master//.//.sysdatabases|msysaccessobjects|msysqueries|sysmodules|mysql//.db|sys//.database_name|information_schema//.|sysobjects|sp_makewebtask|xp_cmdshell|sp_oamethod|sp_addextendedproc|sp_oacreate|xp_regread|sys//.dbms_export_extension)",

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论