前言

我测过很多cms的漏洞,但是这个YXcms系统我还是第一次见,所以记录和分享一下这次测试过程的一些方法和感受。

点击右上角的登录,如下图:

看到此时的url,后面参数r跟着的是member,既然是member,那肯定存在管理员admin或者root之类的,那就干脆试着改一改,说不定能看到后台登录界面。

果不其然,蹦出管理后台登录界面。

index.php?r=admin/index/login

直接弱口令admin/123456就进来了。。。

进来后台,看到那么多框,忍不住xss插上一插,发现还是有的。但是这篇主要是讲拿shell,所以xss的过程省略。(可以用xss来钓鱼getshell)

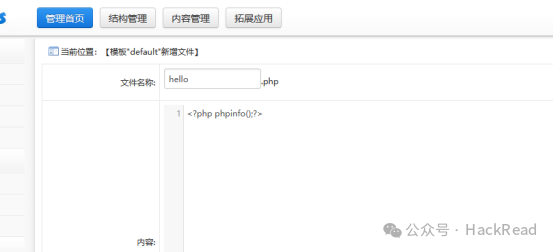

当时找文件上传的功能点,找到个地方,在前台模块修改处居然可以任意添加php文件!

那肯定是要搞一手的。

插入phpinfo语句:

因为不确定能否成功,所以先随便来点东西,看看效果如何。

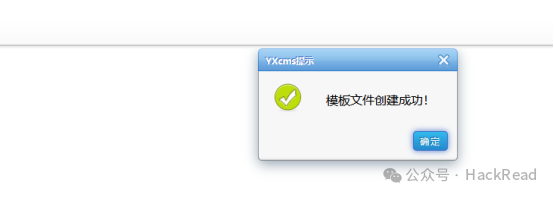

他也没报错,就直接创建成功了。这应该也算是一个漏洞吧。

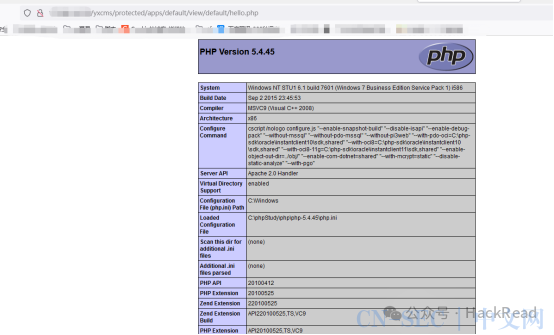

上传了以后,下一步就是很关键的找路径,路径很重要。这个文件他到底在哪呢??遇事不决,就抓包:

随便乱输一个文件格式,尝试让它报错,看能不能暴出路径。

好像出来路径了。

Warning: file_put_contents(C:phpStudyWWWyxcmsprotectedapps/default/view/default/?.php): failed to open stream: Invalid argument in C:phpStudyWWWyxcmsprotectedappsadmincontrollersetController.php on line 153

完美!

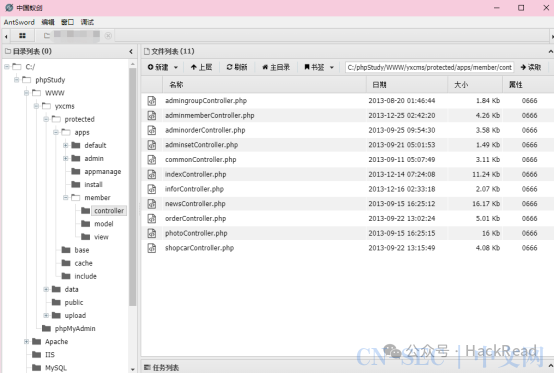

直接上马,蚁剑一把梭。

administrator权限。

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

文章来源: https://forum.butian.net/share/164文章作者:边路之虎如有侵权请您联系我们,我们会进行删除并致歉

★

原文始发于微信公众号(渗透安全团队):实战 | YXcms插马拿getshell

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论